Foram encontradas 200 questões.

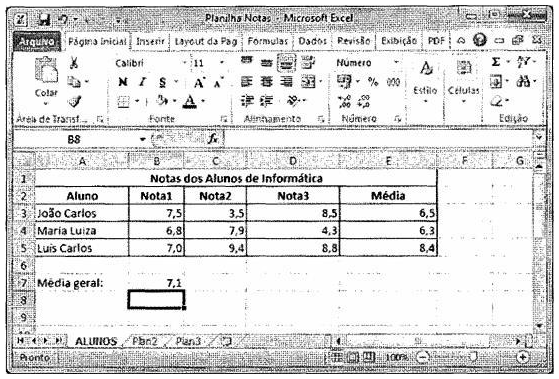

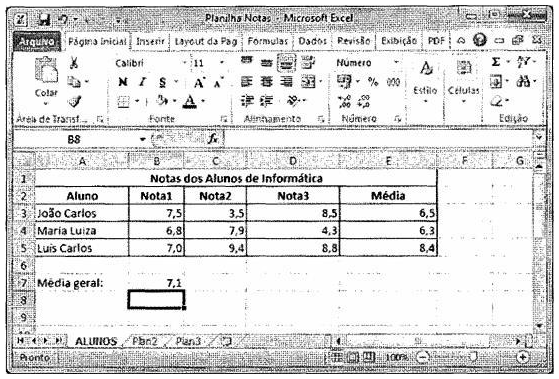

As planilhas de cálculo eletrônicas são softwares que possibilitam a execução de cálculos desde os mais simples até os mais complexos. Observe a figura abaixo, que mostra um exemplo de planilha utilizando o Excel.

De acordo com a planilha mostrada na figura, julgue o item abaixo:

A média do aluno João Carlos (célula E3) pode ser calculada usando-se a fórmula =MÉDIA(B3:D3) ou =SOMA(B3+C3+D3/3).

De acordo com a planilha mostrada na figura, julgue o item abaixo:

A média do aluno João Carlos (célula E3) pode ser calculada usando-se a fórmula =MÉDIA(B3:D3) ou =SOMA(B3+C3+D3/3).

Provas

Questão presente nas seguintes provas

Os navegadores ou browsers são softwares muito importantes no contexto da Internet, pois viabilizam o acesso à informação global. Quanto aos navegadores Google Chrome 18, Internet Explorer 9 e Mozilla Firefox 12, julgue o item a seguir:

O Google Chrome permite que, ao se digitar um termo na barra de endereços (omnibox), este seja pesquisado através do mecanismo de pesquisa padrão.

O Google Chrome permite que, ao se digitar um termo na barra de endereços (omnibox), este seja pesquisado através do mecanismo de pesquisa padrão.

Provas

Questão presente nas seguintes provas

Os navegadores ou browsers são softwares muito importantes no contexto da Internet, pois viabilizam o acesso à informação global. Quanto aos navegadores Google Chrome 18, Internet Explorer 9 e Mozilla Firefox 12, julgue o item a seguir:

A navegação InPrivate impede que o Internet Explorer 9 armazene dados como histórico de navegação, dados de formulários e senhas de uma sessão de navegação do usuário, mas todos os cookies e arquivos temporários permanecem registrados no computador após o encerramento da navegação e o fechamento do navegador.

A navegação InPrivate impede que o Internet Explorer 9 armazene dados como histórico de navegação, dados de formulários e senhas de uma sessão de navegação do usuário, mas todos os cookies e arquivos temporários permanecem registrados no computador após o encerramento da navegação e o fechamento do navegador.

Provas

Questão presente nas seguintes provas

Os navegadores ou browsers são softwares muito importantes no contexto da Internet, pois viabilizam o acesso à informação global. Quanto aos navegadores Google Chrome 18, Internet Explorer 9 e Mozilla Firefox 12, julgue o item a seguir:

O Mozilla Firefox permite que o armazenamento de dados pessoais do usuário (histórico de navegação e downloads, por exemplo) seja configurado através dos itens Ferramentas, Opções, Segurança que estão disponíveis a partir da barra de menus.

O Mozilla Firefox permite que o armazenamento de dados pessoais do usuário (histórico de navegação e downloads, por exemplo) seja configurado através dos itens Ferramentas, Opções, Segurança que estão disponíveis a partir da barra de menus.

Provas

Questão presente nas seguintes provas

- InternetNavegadores (Browsers)Google Chrome

- InternetNavegadores (Browsers)Mozilla Firefox

- InternetNavegadores (Browsers)Internet Explorer

Os navegadores ou browsers são softwares muito importantes no contexto da Internet, pois viabilizam o acesso à informação global. Quanto aos navegadores Google Chrome 18, Internet Explorer 9 e Mozilla Firefox 12, julgue o item a seguir:

Os navegadores Google Chrome, Internet Explorer e Mozilla Firefox permitem a operação de importar Favoritos, mas apenas o Google Chrome e o Internet Explorer permitem a operação de exportar Favoritos.

Os navegadores Google Chrome, Internet Explorer e Mozilla Firefox permitem a operação de importar Favoritos, mas apenas o Google Chrome e o Internet Explorer permitem a operação de exportar Favoritos.

Provas

Questão presente nas seguintes provas

Os navegadores ou browsers são softwares muito importantes no contexto da Internet, pois viabilizam o acesso à informação global. Quanto aos navegadores Google Chrome 18, Internet Explorer 9 e Mozilla Firefox 12, julgue o item a seguir:

O navegador Mozilla Firefox permite que a exibição das barras de menu e a de navegação sejam configuradas para ser exibidas ou não na tela inicial.

O navegador Mozilla Firefox permite que a exibição das barras de menu e a de navegação sejam configuradas para ser exibidas ou não na tela inicial.

Provas

Questão presente nas seguintes provas

Nos dias atuais, a grande quantidade de dados armazenados sob o formato eletrônico torna as organizações potencialmente vulneráveis a ataques e violações de segurança. Sobre os conceitos relacionados à segurança da informação, julgue o item abaixo:

O compartilhamento de arquivos através das redes P2P (Peer-to-Peer) como o BitTorrent podem transmitir software malicioso ou expor a estranhos as informações de computadores individuais e corporativos.

O compartilhamento de arquivos através das redes P2P (Peer-to-Peer) como o BitTorrent podem transmitir software malicioso ou expor a estranhos as informações de computadores individuais e corporativos.

Provas

Questão presente nas seguintes provas

Nos dias atuais, a grande quantidade de dados armazenados sob o formato eletrônico torna as organizações potencialmente vulneráveis a ataques e violações de segurança. Sobre os conceitos relacionados à segurança da informação, julgue o item abaixo:

Worms são programas de software mal-intencionados que incluem uma variedade de ameaças, tais como vírus de computador, podcasts e cavalos de Tróia.

Worms são programas de software mal-intencionados que incluem uma variedade de ameaças, tais como vírus de computador, podcasts e cavalos de Tróia.

Provas

Questão presente nas seguintes provas

Nos dias atuais, a grande quantidade de dados armazenados sob o formato eletrônico torna as organizações potencialmente vulneráveis a ataques e violações de segurança. Sobre os conceitos relacionados à segurança da informação, julgue o item abaixo:

A técnica de filtragem de pacotes, principal mecanismo de segurança utilizado pelos servidores Web, atua examinando os cabeçalhos dos pacotes de dados que trafegam entre a rede confiável e a Internet.

A técnica de filtragem de pacotes, principal mecanismo de segurança utilizado pelos servidores Web, atua examinando os cabeçalhos dos pacotes de dados que trafegam entre a rede confiável e a Internet.

Provas

Questão presente nas seguintes provas

Nos dias atuais, a grande quantidade de dados armazenados sob o formato eletrônico torna as organizações potencialmente vulneráveis a ataques e violações de segurança. Sobre os conceitos relacionados à segurança da informação, julgue o item abaixo:

A segurança das redes sem fio Wi-Fi que usam o protocolo WEP (Wired Equivalent Privacy) foi melhorada através do padrão Wi-Fi protected Access 2 (WP2), o qual utiliza chaves criptografadas mais longas para se prevenir a descoberta dessas chaves.

A segurança das redes sem fio Wi-Fi que usam o protocolo WEP (Wired Equivalent Privacy) foi melhorada através do padrão Wi-Fi protected Access 2 (WP2), o qual utiliza chaves criptografadas mais longas para se prevenir a descoberta dessas chaves.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container