Foram encontradas 40 questões.

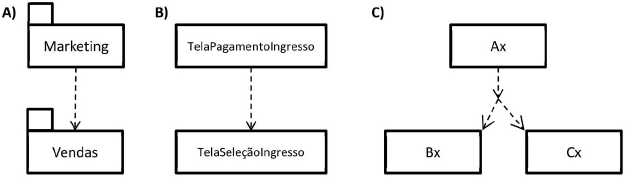

Considere a figura abaixo:

Identifique a proposição que descreve corretamente a notação de dependência, segundo a UML 2.

Provas

Visões (view) nos SGBD são utilizadas também por questões de segurança.

Considerando que a visão fornece um “recorte” dos dados, é INCORRETO afirmar:

Provas

Em Servidores de Gerenciamento de Banco de Dados, tais como o MySQL e PostgreSQL, o comando SQL que remove privilégios a terceiro, considerando que o usuário conectado tem as prerrogativas necessárias, é o:

Provas

Em relação à terminologia adotada pelo banco de dados Oracle, é INCORRETO afirmar:

Provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

A instalação de vírus, trojans e spyware ocorre por:

Provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresWorms

São códigos maliciosos geralmente obtidos pelo uso de redes sociais ou mensagens instantâneas, EXCETO:

Provas

- Banco de Dados RelacionalTransaçõesControle de ConcorrênciaAnomalias de Concorrência

- Banco de Dados RelacionalTransaçõesNíveis de Isolamento

Considere as transações representadas abaixo num modelo de concorrência e com isolamento transacional:

| Tempo | Transação T1 | Transação T2 |

| 1 | Begin; | |

| 2 | Begin; | |

| 3 | select avg(salario) from funcionario; | |

| 4 | update funcionario set salario = 1000 where id=2; | |

| 5 | commit; | |

| 6 | select avg(salario) from funcionario; | |

| 7 | Commit; |

Nesse contexto, é correto afirmar:

Provas

No MySQL, ao realizar o backup (mysqldump) em um banco de dados em produção, como se deve proceder para evitar dados inconsistentes no backup gerado?

Provas

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

- CriptografiaCriptografia de Hash

Em relação às tecnologias de segurança da informação, é correto afirmar:

Provas

Expressões regulares são um recurso poderoso para especificar padrões de busca e casamento de strings. Em Linux, o comando grep é usado para executar uma busca através do casamento com uma expressão regular. Supondo um arquivo chamado nomes.txt, contendo vários nomes de pessoas, considere a execução do seguinte comando:

grep -E '^[n|b][A-Za-z]+a$' nomes.txt

É correto afirmar que esse comando retorna nomes como:

Provas

Caderno Container