Foram encontradas 64 questões.

Qual das seguintes alternativas descreve corretamente a principal diferença entre um backup incremental e um backup diferencial?

Provas

Suponha que um servidor SQL vai receber solicitações de comandos como INSERT, UPDATE ou DELETE, e se pretende manter a integridade dos dados através de comandos de transação, iniciando os comandos com BEGIN TRANSACTION. Se, por acaso, for detectado que houve algum erro, por exemplo, num comando UPDATE, qual dos seguintes comandos faz o banco de dados retornar ao estado anterior?

Provas

No sistema PostgreSQL, é possível emitir um comando SQL similar ao seguinte:

![]()

Sobre esse comando, assinale a alternativa correta.

Provas

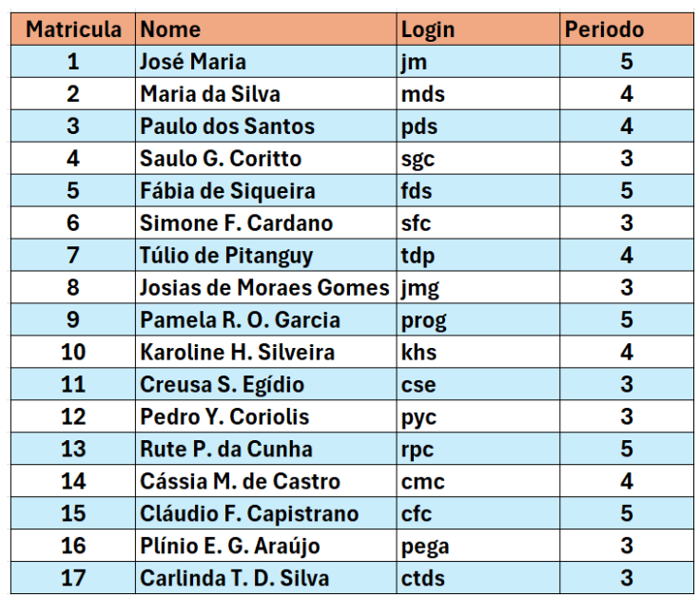

Considere a seguinte tabela, chamada de “Aluno”:

Os nomes dos campos são os que aparecem no cabeçalho e as linhas que seguem são os registros da tabela. Suponha que emitimos o seguinte comando SQL:

![]()

A tabela resultante terá um único registro. Qual será ele?

Provas

Considere as seguintes afirmações:

1) O algoritmo RSA se baseia no uso de dois grandes números primos; um deles será a chave pública, e o outro será a chave privada.

2) A função totiente de Euler indica, para um dado x, o número de inteiros primos com x que são menores de x. Essa função é base para se definir a chave pública e a privada, no caso do algoritmo RSA.

3) Mensagens encriptadas pelo RSA podem ser postadas em canais inseguros, assim como ocorre com a chave encriptadora.

4) Não existe uma relação matemática entre a chave pública e a chave privada no caso do algoritmo RSA, do contrário a encriptação não seria segura.

Estão corretas, apenas,

Provas

Considere a seguinte descrição: “Cada dígito do texto simples é criptografado um de cada vez, combinado com o dígito correspondente do fluxo de chaves, produzidos por um gerador de números pseudo-aleatórios. Na prática, um dígito normalmente é um bit, e a operação de combinação é um OU exclusivo (XOR)”. Qual alternativa apresenta o modelo que melhor se aplica a essa descrição?

Provas

Considere o seguinte procedimento: o usuário digita o número de destino num aparelho de telefone adequado; os gateways mapeiam o endereço discado com o IP do gateway de destino; o protocolo de sessão cria um canal transmissão/recepção através da rede IP; e assim segue um fluxo de comunicação chamado de RTP entre o gateway de destino e o de origem. Esse procedimento é parte de um serviço chamado

Provas

Considere que o e-mail de uma certa pessoa é certa_pessoa@dominio.com, e seu servidor roda o protocolo SMTP. Se essa pessoa emitir, no “prompt de comando” do Windows, o comando “ping SMTP.dominio.com”, pode-se afirmar que

Provas

Considerando o modelo inicial do protocolo TCP/IP, podemos dizer que a camada de Aplicação desse modelo corresponde às seguintes camadas no Modelo OSI:

Provas

Assinale a alternativa que só apresenta elementos que são objetos de atenção da disciplina de Cabeamento Estruturado.

Provas

Caderno Container