Foram encontradas 70 questões.

Provas

Provas

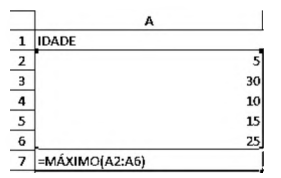

O Excel trata-se de uma planilha eletrônica onde se efetua cálculos, análise, orçamentos e gerencia listas em planilhas. Ao utilizar à planilha abaixo apresentada, na coluna A denominada IDADE, qual a função da fórmula MÁXIMO apresentada e o resultado após executá-la:

Provas

É um tipo de malware feito para extorquir dinheiro de sua vítima. Esse tipo de cyber ataque irá criptografar os arquivos do usuário e exigir um pagamento para que seja enviada a solução de descriptografia dos dados da vítima. O scareware é seu tipo mais comum e usa táticas ameaçadoras ou intimidadoras para induzir as vítimas a pagar.

O texto acima se refere ao:

Provas

Provas

TCP/IP é um conjunto de protocolos usados em redes de computadores. TCP e IP são dois protocolos dessa família e por serem os mais conhecidos, tornou-se comum usar o termo TCP/IP para se referir à família inteira. Sobre TCP/IP, analise as assertivas e assinale a alternativa correta:

I. O TCP é um protocolo orientado à conexão, que exige que as duas extremidades concordem em participar

II. Entende-se por datagrama IP a unidade de transferência básica da Internet em uma rede física, um frame que contém um cabeçalho e dados, e esse cabeçalho fornece informações, tais como a origem (física) e endereços de destino.

III. O protocolo IPv4 trabalha com o tamanho de endereços de 32bits, enquanto que o IPv6 trabalha com endereços de 128 bits

IV. O Address Resolution Protocol (ARP) é utilizado pelo IPv4 para procurar um endereço físico, como MAC por exemplo, associado a um endereço de IPv4, enquanto que O IPv6 incorpora estas funções no próprio IP como parte dos algoritmos para autoconfiguração sem registro.

Provas

É uma tecnologia presente em vários dispositivos que permite realizar a separação lógica de uma rede em vários segmentos distintos. Para existir comunicação entre essas redes é necessária a utilização de dispositivos camada três do modelo OSI, podendo ser um roteador ou Switch. Existem dois tipos de _________: estáticas e dinâmicas. Segundo Tabenbaum (2003), existem três topologias d e________, as atribuídas por porta, por endereço MAC e por protocolo.

O texto acima refere-se a:

Provas

- Topologias de RedeTopologia: Anel

- Topologias de RedeTopologia: Estrela

- Topologias de RedeTopologia: Barramento

Sobre topologias de redes de computadores, analise as assertivas e assinale a resposta correta:

I. Na topologia em estrela todos os computadores trocam informações entre si através do mesmo cabo, sendo este utilizado para a transmissão de dados entre os computadores. Este tipo de topologia é utilizada na comunicação ponto-a-ponto.

II. Em redes do tipo Anel os dados são transmitidos unidirecionalmente, até chegar ao computador destino. Desta forma, o sinal emitido pelo computador origem passa por diversos outros computadores, que retransmitem este sinal até que o mesmo chegue ao computador destino

III. Uma rede em barramento possui esta denominação, pois faz uso de um concentrador na rede. Um concentrador nada mais é do que um dispositivo (hub, switch ou roteador) que faz a comunicação entre os computadores que fazem parte desta rede. Dessa forma, qualquer computador que queira trocar dados com outro computador da mesma rede, deve enviar esta informação ao concentrador para que o mesmo faça a entrega dos dados

Provas

Em cabeamento estruturado, o técnico de T.I deve possuir algumas ferramentas básicas, algumas delas estão expostas nas imagens a seguir:

Assinale a alternativa que traz o nome correto das ferramentas acima, respectivamente:

Provas

Provas

Caderno Container