Foram encontradas 60 questões.

- Conceitos BásicosTerminologiaVulnerabilidade

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Segurança LógicaFerramentas Antimalware

Analise as afirmativas a seguir:

I. Alguns tipos de falha de software permitem que um computador seja comprometido mesmo sem a interação do usuário, portanto é importante manter as atualizações em dia.

II. Antivírus detectam código malicioso tanto por meio de assinaturas como por meio de heurísticas, por isso garantem proteção total contra ataques direcionados e ameaças persistentes avançadas.

III. Sistemas Linux são naturalmente imunes a código malicioso, pois é necessário o acesso como root para explorar falhas.

IV.Para prevenir perda de dados decorrente de ataques por ransomware, recomenda-se realizar backups externos à máquina, de preferência versionados, e mantê-los atualizados.

Assinale a alternativa correta.

Provas

Assinale a alternativa que apresenta uma informação que pode ser utilizada como uma senha segura.

Provas

Qual o nome dado a um software ou equipamento que monitora a rede, e decide permitir ou bloquear a passagem de pacotes de acordo com um conjunto de regras de filtragem?

Provas

- Fundamentos de Sistemas OperacionaisGerenciamento de Recursos de Hardware

- VirtualizaçãoKVM: Kernel-based Virtual Machine

- VirtualizaçãoVirtualBox

- VirtualizaçãoVirtualização Assistida por Hardware

- WindowsBackup no Windows

Considere um sistema com virtualização, onde o arquivo "volume.vdi", correspondente a um volume com armazenamento dinamicamente alocado, está ocupando 100 GB de disco no sistema hospedeiro (Linux), apesar do sistema convidado (Windows) reportar que está utilizando apenas 40 GB de disco. Assinale a alternativa que apresenta a forma correta de corrigir esse problema.

Provas

O nslookup é uma ferramenta de diagnóstico e levantamento de informações na Internet que utiliza um protocolo em sua implementação. Que protocolo é esse?

Provas

Se você precisasse verificar rapidamente as portas abertas em um determinado host na rede local ou na Internet, qual dos utilitários abaixo você utilizaria para essa tarefa?

Provas

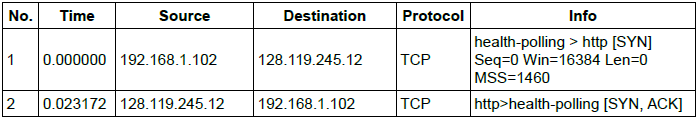

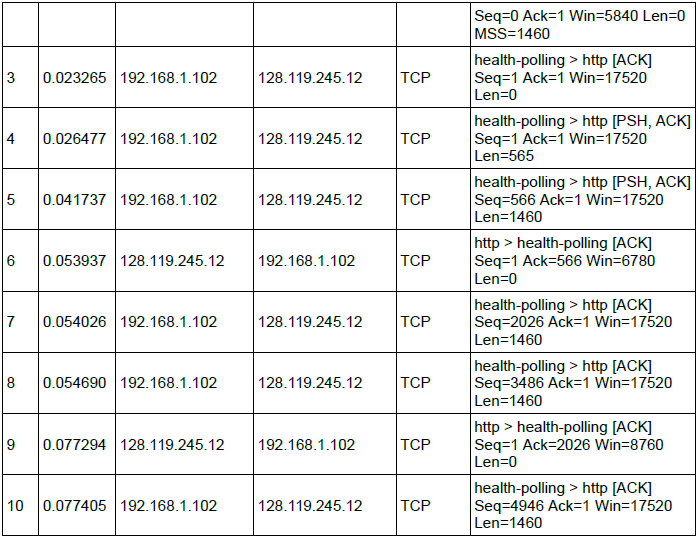

Observe a sequência de pacotes capturados pelo Wireshark abaixo:

Com base na sequência de pacotes observada, assinale a alternativa correta:

Provas

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

Os utilitários ping e tracert (também chamado de traceroute em alguns sistemas operacionais) têm uma característica em comum. Qual característica é essa?

Provas

PUT e POST são comandos definidos em qual(is) protocolo(s) abaixo?

Provas

Redes sem fios (wireless) são especificadas por padrões como IEEE 802.11 a/b/g/n/ac. Analise as afirmações abaixo e assinale qual é verdadeira sobre os padrões mencionados:

Provas

Caderno Container