Foram encontradas 60 questões.

‘Gatonet’ evolui e pirataria para acessar TV paga aumenta

Leonardo Zvarick – São Paulo

As operadoras de televisão por assinatura ganharam uma nova preocupação. A facilidade de acesso à internet revitalizou o ‘gatonet’, a pirataria modernizada, agora adaptada às plataformas digitais, como celulares e Smart TVs, que possibilita assistir a uma infinidade de canais ilegalmente.

O IPTV (TV por protocolo de Internet, em tradução livre), é o sistema de distribuição utilizado, que por si só, não é ilegal – é o mesmo usado por canais como Netflix e HBO.

O serviço atrai principalmente pela grande oferta de canais por um preço muito menor – enquanto operadoras tradicionais chegam a cobrar mensalidades de R$200,00, o serviço paralelo custa, em média, R$30,00 por mês.

Alguns sites consultados pela reportagem têm planos de assinatura que prometem um cardápio de até 17.800 canais. Há oferta de futebol, cinema, telenovelas e até conteúdo adulto. (...)

Mas, diferentemente dessas empresas, que produzem e licenciam os produtos, o IPTV pirata replica e revende propriedade intelectual de terceiros, o que pode ter consequências cíveis e penais, até mesmo para o consumidor. (...)

Fonte: Disponível em: <https://agora.folha.uol.com.br/sao-paulo/2019/07/gatonet-evoluiu-e-pirataria-para-acessar-tv-paga-aumenta.shtml> Acesso em: Julho 2019 (texto adaptado).

Com base no texto, assinale a alternativa que apresenta uma definição do tipo de prestação de serviço comentado no texto, o ‘gatonet’:

Provas

AS LEIS QUE PRETENDEM COMBATER O PLÁSTICO DE USO ÚNICO NO PAÍS

Camilo Rocha 10 Jul 2019 (atualizado 12/Jul 17h52)

Projetos vêm sendo debatidos e sancionados em instâncias estaduais e municipais. Para especialistas, a proibição de itens como canudos e copos é insuficiente para combater danos ao meio ambiente

Leis contra sacolas, canudos, copos, entre outros plásticos de uso único são uma tendência nas câmaras legislativas do país. Projetos vêm sendo debatidos e sancionados em dezenas de instâncias estaduais e municipais. No âmbito federal, há também uma proposta que tem como propósito banir os canudos plásticos em todo o Brasil. [...]

De acordo com um estudo da WWF (World Wildlife Foundation), o Brasil é o quarto maior produtor de lixo plástico do mundo. São 11,3 milhões de toneladas produzidas pelo país anualmente. Na frente, apenas Estados Unidos (70,8 milhões de toneladas), China (54,7 milhões) e Índia (19,3 milhões). [...]

Atualmente, a maior parte do plástico descartado pela humanidade vai parar em aterros, lixões ou no meio ambiente, especialmente em rios e oceanos. O problema está muito relacionado ao longo tempo de degradação desse tipo de material. Um canudo pode levar 200 anos para se decompor na natureza, enquanto uma garrafa plástica pode demorar 450 anos.

Recentemente, a mídia internacional chamou a atenção para a questão dos microplásticos. São partículas de plástico que podem ter até 5 milímetros, de acordo com o parâmetro estabelecido pela Administração Oceânica e Atmosférica Nacional, dos EUA. Elas estão presentes em produtos de beleza e higiene pessoal, como esfoliantes, shampoos, sabonetes, pastas de dente, delineadores, desodorantes, gloss e protetores labiais. Também chegam à natureza como resíduos dispensados durante a lavagem de roupas de fibras de plástico como poliéster.

É a fauna marinha que proporciona as imagens mais dramáticas, com sacolas encontradas em estômagos de golfinhos e canudos espetados no nariz de uma tartaruga. Há também um custo econômico. O levantamento da ONU aponta que as indústrias de turismo, pesca e navegação da região da Ásia-Pacífico perdem US$ 1,3 bilhão por ano devido ao lixo plástico. Mundialmente, o valor é dez vezes maior. [...]

Fonte: Disponível em: <https://www.nexojornal.com.br

/expresso/2019/07/10/As-leis-que-pretendem-combater-o-pl%C3%A1stico-de-uso-%C3%BAnico-no-pa%C3%ADs>. Acesso em: 13/07/2019 (texto adaptado).

Assinale a alternativa que traz uma afirmação correta a respeito do que é dito no texto:

Provas

Qual das seguintes afirmações está correta em relação ao sistema de controle de versão Git?

Provas

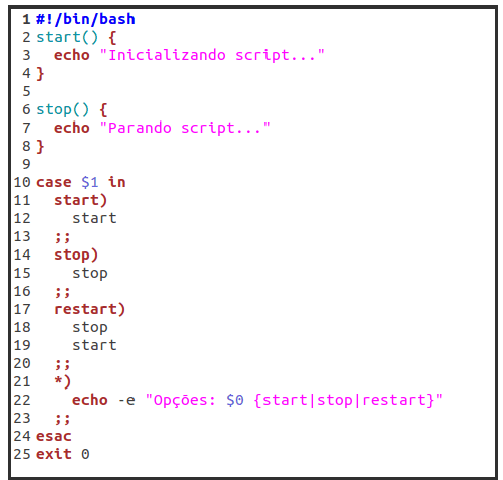

A seguir é apresentado um código Shell Script.

Considerando que o arquivo com este código foi nomeado como 'script-init.sh', que ele tem todas as permissões de execução necessárias para que qualquer usuário execute-o e que ele está localizado dentro do diretório /tmp, assinale a alternativa correta:

Provas

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

- Segurança LógicaFerramentas Antimalware

- Segurança LógicaSegurança em Correio Eletrônico

O termo "malware" hoje é usado para descrever qualquer programa malicioso no computador ou dispositivo móvel. Esses programas são instalados sem o consentimento dos usuários e podem causar diversos efeitos desagradáveis, como diminuir o desempenho do computador, invadir seu sistema à procura de dados pessoais, apagar dados ou até afetar negativamente o funcionamento do hardware controlado pelo computador. Para combater esse tipo de problema existem algumas condutas que ajudam a melhorar a segurança do computador, dificultando esse tipo de ocorrência.

Leia as afirmativas a seguir e escolha a alternativa correta, sob o contexto de conduta(s) segura(s).

I. É importante ter cuidado ao executar aplicativos baixados da Internet não reconhecidos. Aplicativos não reconhecidos têm mais chances de não serem seguros;

II. Com frequência são lançadas atualizações especiais de segurança do sistema operacional que ajudam a proteger o computador. Essas atualizações podem evitar vírus e outros ataques de malware por possíveis falhas de segurança, por isso é importante manter o sistema atualizado;

III. Não se deve abrir mensagens de e-mail de remetentes desconhecidos ou anexos de e-mail que não são reconhecidos. Muitos vírus são anexados a mensagens de e-mail e se propagam assim que o anexo é aberto, a menos que tenha um bom antivírus, pois ele garantirá plenamente a proteção do seu computador.

Provas

Considere os campos criados com o comando a seguir:

CREATE TABLE CLIENTE

( cod_cli int(10) NOT NULL auto_increment COMMENT 'Identificador do cliente',

nome_cli varchar(50) NOT NULL COMMENT 'Nome do cliente',

fone_cli varchar(11) NOT NULL COMMENT 'Telefone do cliente' );

Qual comando MySQL deve ser utilizado para selecionar todos os registros da tabela CLIENTE em ordem crescente pelo nome do cliente?

Provas

Sobre a linguagem de programação Java é correto afirmar:

Provas

No sistema de controle de versões git, é possível criar uma branch e fazer os commit separadamente para posterior junção com outra branch.

Considere uma situação na qual você realizou os commit na branch develop. Agora precisa colocá-los na branch master e depois mandar para o repositório online, para que outros possam ver as mudanças. Sabendo que foram feitas mudanças por outros desenvolvedores na branch master, que não gerarão conflitos, selecione a alternativa com a sequência correta de comandos do git para executar essa tarefa:

Provas

- LinuxComandosdf

- LinuxComandosdu

- LinuxProcessos no Linuxps

- LinuxProcessos no Linuxtop

- LinuxRedes no LinuxFerramentas de Rede (Linux)netstat (Linux)

Considere as seguintes explicações sobre alguns comandos disponíveis em distribuições Linux:

I. Lista os processos ativos no momento da execução do comando com informações sobre cada processo;

II. Provê uma visualização dinâmica dos processos em execução do sistema;

III. Imprime informações sobre o subsistema de rede, como por exemplo, IP e porta utilizados pelas conexões de rede e o status da conexão;

IV. Apresenta a quantidade de espaço disco disponível no(s) sistema(s) de arquivo;

V. Exibe uma estimativa de espaço utilizado em disco.

As explicações referem-se, respectivamente, a quais comandos?

Provas

Considere uma base de dados que tenha as seguintes tabelas: 'pessoa' e 'telefone'. A tabela 'pessoa' possui os campos 'id' e 'nome'. A tabela 'telefone' possui os campos 'id', 'numero' e 'pessoa_id'. Em ambas as tabelas, o campo 'id' é representa a chave primária da tabela. Ademais, o campo 'pessoa_id' da tabela 'telefone' é uma chave estrangeira que referencia a tabela 'pessoa'.

Qual é a consulta que retorna o nome das pessoas que não tem telefone algum cadastrado na base?

Provas

Caderno Container