Foram encontradas 80 questões.

São exemplos de algoritmos de hash criptográfico:

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

Provas

Considerando o modelo de referência TCP/IP, analise as afirmativas a seguir.

I. Diferentemente do modelo OSI, o modelo TCP/IP apresenta apenas as seguintes camadas: Aplicação, Transporte, Internet e Enlace.

II. O modelo de referência TCP/IP aceita apenas comunicação não orientada à conexão na camada de Internet. Já na camada de Transporte aceita tanto comunicação não orientada à conexão quanto comunicação orientada à conexão.

III. No modelo de referência TCP/IP, a camada responsável pelo envio de pacotes individuais de um nó origem a um nó destino é a camada de transporte.

IV. No modelo de referência TCP/IP, os protocolos TELNET e DNS pertencem à camada de Internet.

V. No modelo de referência TCP/IP a camada de Internet pode, eventualmente, entregar pacotes em uma ordem diferente daquela em que foram enviados, obrigando as camadas superiores a reorganizá-los, caso a entrega em ordem seja desejável.

Assinale a alternativa CORRETA.

Provas

I. existência de um único ponto de falha. II. elevado volume de tráfego centralizado no servidor. III. banco de nomes centralizado e distante dos clientes. IV. necessidade de atualização frequente da base de nomes.

Assinale a alternativa CORRETA.

Provas

Assinale a alternativa que contém uma técnica de detecção de erros amplamente utilizada nas redes de computadores atuais.

Provas

Provas

I. estimular a criação cultural. II. estimular o desenvolvimento do espírito científico. III. estimular o pensamento reflexivo. IV. formar diplomados nas diferentes áreas de conhecimento. V. formar diplomados aptos para a participação no desenvolvimento da sociedade brasileira.

Assinale a alternativa CORRETA.

Provas

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

I. A pilha é ocasionalmente chamada de FIFO (First-in, First-out – o primeiro a entrar é o primeiro a sair). II. A fila é uma lista LIFO (Last-in, First-out – o último a entrar é o primeiro a sair). III. O resultado de uma tentativa inválida de remover um elemento de uma fila vazia é chamado de underflow. IV. O resultado de uma tentativa inválida de desempilhar ou acessar um item de uma pilha vazia é chamado de undeflow.

Assinale a alternativa CORRETA.

Provas

Provas

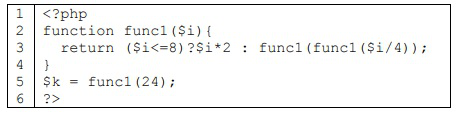

O código acima foi executado por um interpretador PHP 7.1.7. Após a execução da linha 5 pelo interpretador é CORRETO afirmar que:

Provas

Caderno Container