Foram encontradas 60 questões.

- Segurança da InformaçãoPrincípios de Segurança da Informação

- Segurança da InformaçãoCriptografia, Assinatura e Certificado Digital

O certificado digital, emitido por uma Autoridade Certificadora (AC), visa a prover uma identidade virtual que permite a identificação segura e inequívoca do ator de uma mensagem ou transação feita em meios eletrônicos.

Dentre as informações presentes no certificado digital, emitido por uma AC para um indivíduo, existe a

Provas

Uma das opções para manipular arquivos no Windows 8 é usar o mouse para arrastar e copiar ou mover pastas.

Quando o mouse está na sua configuração normal (click com o botão esquerdo), para copiar um arquivo entre duas pastas no mesmo disco, sem apagá-lo na pasta original, é possível:

Provas

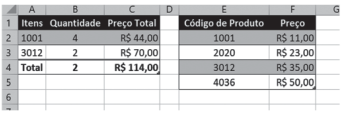

A Figura abaixo apresenta parte de uma planilha Excel composta de duas tabelas. A tabela à esquerda (A1:C4) descreve uma compra de alguns produtos. A tabela à direita (E1:F5) descreve os preços unitários dos produtos em estoque, pelo seu código. Na tabela à esquerda, a coluna Preço Total representa o preço unitário do produto comprado, encontrado na outra tabela, multiplicado pela quantidade do produto comprado.

Que fórmula pode ser usada, na posição C2, para calcular o preço total da compra daquele produto?

Provas

Uma das características interessantes de uma URL é poder conter o nome de um usuário e uma senha ao acessar um recurso.

Qual a URL correta para usar o endereço http://testes. cesgranrio.org.br com o usuário candidato e a senha segredo?

Provas

Uma empresa utiliza a técnica de defesa em profundidade e tem um perímetro de segurança composto por elementos independentes que visam a proteger a rede interna.

Diante de um ataque provocado por um verme (worm) que produz uma inundação, o componente do perímetro capaz de alertar os administradores da rede sobre esse ataque é a(o)

Provas

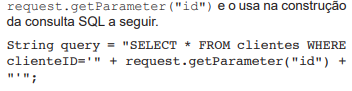

O desenvolvimento de sistemas Web deve incorporar as

práticas de segurança da informação para evitar o comprometimento de informações sensíveis. Considere-se

que uma aplicação recebe um dado não confiável do parâmetro id de uma URL através da execução do método

Essa aplicação está vulnerável e sujeita ao ataque de

Provas

Os serviços de segurança oferecem um tipo específico de proteção aos recursos do sistema e visam a satisfazer os requisitos da política de segurança ou do usuário.

O serviço de segurança que visa a confirmar que a origem dos dados recebidos ou a entidade associada em uma comunicação são exatamente quem reivindicam ser é o de

Provas

O resumo de mensagem é um mecanismo de segurança utilizado no controle de integridade de dados. Os algoritmos que produzem digests são as opções mais comuns para esse controle, embora estejam sujeitos ao efeito da colisão.

Dentre os algoritmos listados abaixo, aquele que tem menos chance de gerar uma colisão é o

Provas

- AbrangênciaLAN: Local Area Network

- Topologias de RedeTopologia: Estrela

- Topologias de RedeTopologia: Barramento

Uma rede local foi configurada com um hub simples (que opera como um repetidor) com as interfaces 100BaseT operando em modo half-duplex.

As informações apresentadas acima permitem afirmar que a topologia física, a topologia lógica, a taxa de transmissão utilizada e o meio de transmissão usado para ligar as estações ao hub são, respectivamente,

Provas

Tanto no Modelo OSI quanto na arquitetura do IETF (referência para a Internet), há uma camada responsável pela comunicação fim a fim, que pode, entre outros serviços, garantir a entrega de unidades de informação de uma ponta à outra da rede, oferecendo um serviço confiável.

A camada responsável por essa funcionalidade, com o protocolo que oferece um serviço confiável operando nessa camada no modelo do IETF, é a

Provas

Caderno Container