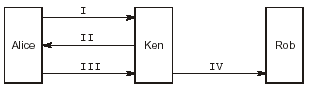

Considere a situação demonstrada no esquema a seguir.

I. Alice solicita home page de Rob.

II. Ken intercepta a solicitação, falsifica a home de Rob e manda à Alice .......

III. Alice envia mensagem supostamente a Rob.

IV. Ken intercepta mensagem de Alice e a envia a Rob.

O esquema e as hipóteses indicam um modo de Ken subverter a criptografia de chave pública. Para tanto, completa corretamente o item II:

Provas

Questão presente nas seguintes provas