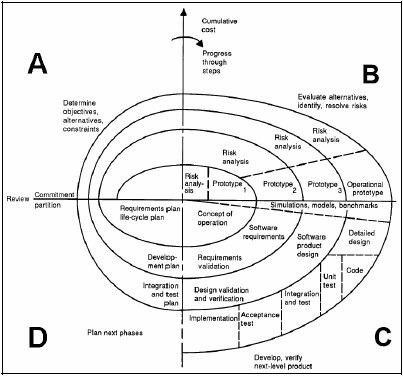

Figura II – para o item.

Internet: <www.ics.uci.edu>.

Considerando a figura II acima, que ilustra uma representação do modelo de processo espiral, no qual há destaque para os quadrantes A, B, C e D, julgue o item a seguir.

A avaliação de ativos, ameaças e vulnerabilidades de segurança em operações de TI são atividades tratadas explicitamente no modelo espiral, assim como ocorre no modelo de gestão de projetos PMBOK.