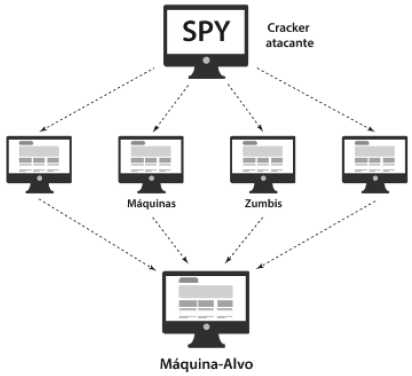

A imagem a seguir é um exemplo simples na qual um cracker faz um ataque DDoS em três etapas.

Fonte: MELO, Sandro. Exploração de Vulnerabilidades em Redes TCP/IP -

Revisada e Ampliada. 3.ed. Rio de Janeiro: Alta Books, 2017. p. 245

Os zumbis são personagens que atuam no processo que roda no agente responsável por receber e executar os comandos enviados pelo cliente. Geralmente ficam bem escondidos.

Em um ataque DDoS com essas características, o que acontece na segunda etapa do ataque?