Foram encontradas 60 questões.

- CriptografiaCriptografia AssimétricaDSA: Digital Signature Algorithm

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

Criptografia representa a ciência e a arte de escrever mensagens em forma cifrada, constituindo um dos principais mecanismos de segurança que se pode usar para se proteger dos riscos associados ao uso da Internet. ~ usada para autenticar a identidade de usuários e transações bancárias, proteger a integridade de transferências eletrônicas de fundos e o sigilo de comunicações pessoais e comerciais. Entre os métodos de criptografia empregados, um utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu proprietário. Exemplos de métodos que usam este critério são RSA, DSA, ECC e Diffie Hellman. Esse método é conhecido por criptografia:

Provas

Em realação à segurança de computadores, em redes e na web, um termo possui as características listadas a seguir.

I. É um sistema de segurança digital que verifica todo o tráfego de entrada e saída na rede.

II. Impede a entrada de todo o tráfego não autorizado e permite a entrada apenas das comunicações consideradas seguras.

III. Garante uma conexão segura à internet.

Esse termo é conhecido por:

Provas

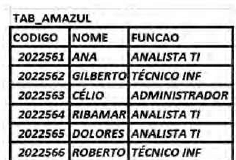

A tabela pertence a um banco de dados SQL.

Para obter todos os dados da tabela, classificados por FUNCAO, de forma ascendente, deve-se empregar o seguinte comando SQL:

Provas

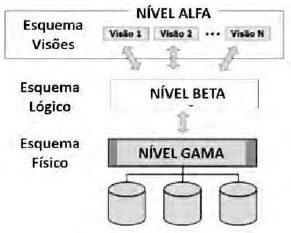

A figura refere-se à arquitetura ANSI/SPARC, que define níveis de abstração para um sistema de gestão de bases de dados.

I. Nível ALFA: mostra apenas a parte do banco de dados em que o usuário realmente tem Interesse, servindo para simplificar a interação com o sistema e, sendo assim, o nível mais alto de abstração.

II. Nível BETA: define a disposição das Informações na base de dados.

III. Nível GAMA: define a maneira segundo a qual são armazenados os dados e os métodos.

Os níveis ALFA, BETA e GAMA são denominados, respectivamente:

Provas

- Paradigmas de ProgramaçãoOrientação a ObjetosAnálise e Projeto Orientado a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Encapsulamento

No que diz respeito à programação orientada a objetos, um princípio é empregado com a finalidade de separar os aspectos externos de um objeto, que do acessíveis a outros objetos, dos detalhes internos da implementação. Tem por significado separar o programa em partes, o mais isolado possível. A ideia é tomar o software mais flexível, fácil de modificar e de criar novas implementações. Serve para controlar o acesso aos atributos e métodos de uma classe. Como consequência, é possível alterar a implementação de um objeto sem afetar as aplicações que o utilizam, além de evitar que partes de um programa se tomem tio interdependentes que uma pequena mudança tenha grandes efeitos em cascata. Esse principio é denominado:

Provas

Considere uma estrutura de dados do tipo pilha, denominada AMAZUL, que suporta três operações básicas, definidas abaixo.

- Push(AMAZUL,x) : Insere um elemento x na pilha AMAZUL.

- Pop(AMAZUL) : remove o elemento de topo da pilha AMAZUL.

- Top(AMAZUL) : acessa o elemento do topo da pilha AMAZUL, sem removê-lo.

Nessas condições, considere a sequência de operações sobre a pilha AZ (inicialmente vazia) indicadas a seguir.

I - Push(AZ,CORVETA)

II - Push(AZ,COURAÇADO)

III - Push(AZ,PORTA_AVIÕES)

IV - Top(AZ)

V - Push(AZ,Pop(AZ))

VI - Push(AZ,FRAGATA)

VII - Push(AZ,Top(AZ))

VIII - Push(AZ,SUBMARINO)

IX - Pop(AZ)

X - Top(AZ)

XI - Pop(AZ)

Ao final das operações, o elemento que se encontra no topo da pilha é:

Provas

Em Java, um exemplo de sintaxe correta da estrutura de controle switch está indicada na seguinte opção de resposta:

Provas

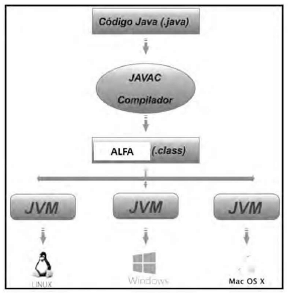

A figura abaixo apresenta o esquema de execução de um programa em Java.

Nesse esquema, a palavra ALFA representa o seguinte componente:

Provas

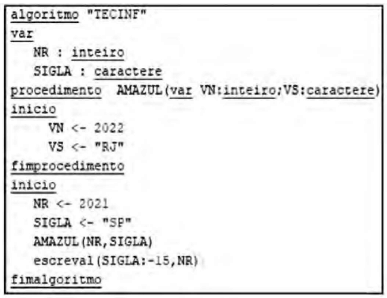

O algoritmo a seguir representa o uso de passagem de parâmetros por referência de NR para VN e por valor de SIGLA para VS.

Após a execução desse algoritmo, os valores finais das variáveis SIGLA e NR serão, respectivamente:

Provas

- Fundamentos de ProgramaçãoEstruturas de RepetiçãoLaços Pré-testados e Pós-testados

- Fundamentos de ProgramaçãoLógica de Programação

Na construção de algoritmos estruturados são utilizadas estruturas de controle, como a conhecida por REPITA ... ATÉ ... FIM REPITA. Neste contexto, NÃO é uma afirmativa válida para essa estrutura de controle:

Provas

Caderno Container