Foram encontradas 120 questões.

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em algoritmos criptográficos simétricos do tipo cifradores de bloco, os dados a serem cifrados são segmentados em blocos de tamanho predeterminado, que são processados, um a um, pelo algoritmo criptográfico. Cada bloco é processado repetidas vezes por um mesmo algoritmo. A segurança do algoritmo está no número de vezes (estágios) que um bloco é processado, já que a chave criptográfica é idêntica em todos os estágios.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em algoritmos criptográficos simétricos do tipo cifradores de fluxo, a chave criptográfica é usada para gerar uma seqüência pseudo-aleatória de período longo. Assim, os dados são cifrados seqüencialmente (em fluxo), chaveados pelos elementos da seqüência gerada. A segurança do algoritmo reside, portanto, no processo de geração da seqüência.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em transmissões de grandes volumes de dados confidenciais entre dois usuários de uma rede de comunicação, o uso de criptografia assimétrica é computacionalmente ineficiente, quando comparado ao uso de criptografia simétrica. Assim, é comum utilizar-se criptografia assimétrica apenas para gerenciamento de chaves de sessão, que são usadas como segredo criptográfico em comunicações cuja confidencialidade é protegida com criptografia simétrica.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Algoritmos criptográficos podem ser usualmente classificados em simétricos ou assimétricos. No primeiro caso, o segredo (chave) criptográfico é o mesmo na cifração e na decifração, enquanto no segundo caso, o algoritmo de decifração utiliza uma chave criptográfica matematicamente diferente da chave criptográfica utilizada na cifração.

Provas

Ainda que existam diversos tipos de plataformas de processamento, a arquitetura dos principais tipos de computadores converge para uma combinação cada vez mais uniforme de dispositivos: processadores, memória RAM, discos rígidos, barramentos e dispositivos periféricos. Acerca da organização e da arquitetura de sistemas computacionais, julgue os itens subseqüentes.

O desempenho do hardware de um sistema computacional pode ser especificado, grosso modo, em função da quantidade de memória primária disponível e da freqüência de clock nominal do(s) processador(es) usado(s).

Provas

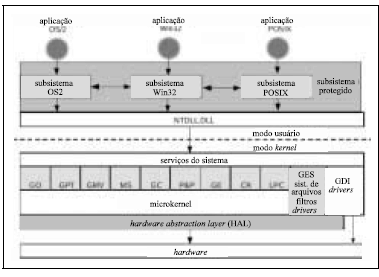

A figura acima apresenta a arquitetura simplificada do sistema operacional Windows 2000. Tendo a figura como referência, julgue os itens subseqüentes.

A camada de abstração de hardware (HAL) tem como finalidade principal o aumento de desempenho do acesso aos dispositivos de hardware.

Provas

Based on the text, judge the following items.

Provas

Based on the text, judge the following items.

Provas

Por meio de funcionalidades acessíveis a partir da guia ![]() , o usuário poderá eliminar cookies que porventura

estejam armazenados em seu computador, na pasta Internet

Temporary Files.

, o usuário poderá eliminar cookies que porventura

estejam armazenados em seu computador, na pasta Internet

Temporary Files.

Provas

A criação do Sistema Brasileiro de Inteligência

(SISBIN) e a consolidação da Agência Brasileira de

Inteligência (ABIN) permitem ao Estado brasileiro

institucionalizar a atividade de Inteligência, mediante

uma ação coordenadora do fluxo de informações

necessárias às decisões de governo, no que diz respeito

ao aproveitamento de oportunidades, aos antagonismos

e às ameaças, reais ou potenciais, relativos aos mais

altos interesses da sociedade e do país. Todo o trabalho

de reformulação da atividade vem sendo balizado,

também, por enfoques doutrinários condizentes com o

processo atual de globalização, em que as barreiras

fronteiriças são fluidas, sugerindo cautelas para garantir

a preservação dos interesses da sociedade e do Estado

brasileiros, de forma a salvaguardar a soberania,

a integridade e a harmonia social do país.

Internet: http://www.abin.gov.br/abin/historico.jsp (com adaptações)

Considerando o texto acima, julgue os itens subseqüentes.

As vírgulas que isolam a expressão “reais ou potenciais” (l.8) são obrigatórias, uma vez que se trata de um aposto explicativo.

Provas

Caderno Container