Foram encontradas 118 questões.

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

Uma das principais arquiteturas de interconexão de redes é a TCP/IP, utilizada na Internet. Acerca de TCP/IP, julgue os itens a seguir.

Como o endereçamento IP não é gerido de forma centralizada, é possível a ocorrência de endereços duplicados em inter-redes de grande porte. Para corrigir esses problemas, deve-se utilizar protocolos de roteamento dinâmico.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

A assinatura digital, que existe, por exemplo, em certificados digitais, é formada por uma combinação de algoritmos criptográficos simétricos e assimétricos.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em algoritmos criptográficos simétricos do tipo cifradores de bloco, os dados a serem cifrados são segmentados em blocos de tamanho predeterminado, que são processados, um a um, pelo algoritmo criptográfico. Cada bloco é processado repetidas vezes por um mesmo algoritmo. A segurança do algoritmo está no número de vezes (estágios) que um bloco é processado, já que a chave criptográfica é idêntica em todos os estágios.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em algoritmos criptográficos simétricos do tipo cifradores de fluxo, a chave criptográfica é usada para gerar uma seqüência pseudo-aleatória de período longo. Assim, os dados são cifrados seqüencialmente (em fluxo), chaveados pelos elementos da seqüência gerada. A segurança do algoritmo reside, portanto, no processo de geração da seqüência.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Em transmissões de grandes volumes de dados confidenciais entre dois usuários de uma rede de comunicação, o uso de criptografia assimétrica é computacionalmente ineficiente, quando comparado ao uso de criptografia simétrica. Assim, é comum utilizar-se criptografia assimétrica apenas para gerenciamento de chaves de sessão, que são usadas como segredo criptográfico em comunicações cuja confidencialidade é protegida com criptografia simétrica.

Provas

Diversas técnicas são usadas para prover segurança criptográfica em sistemas de informações. Acerca das principais técnicas criptográficas aplicadas à segurança de dados, julgue os itens seguintes.

Algoritmos criptográficos podem ser usualmente classificados em simétricos ou assimétricos. No primeiro caso, o segredo (chave) criptográfico é o mesmo na cifração e na decifração, enquanto no segundo caso, o algoritmo de decifração utiliza uma chave criptográfica matematicamente diferente da chave criptográfica utilizada na cifração.

Provas

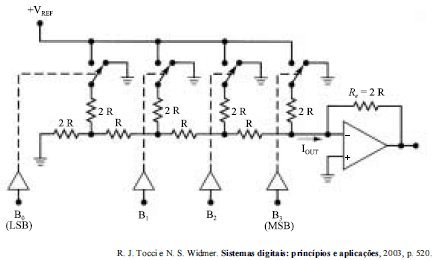

Com relação ao circuito acima, julgue os itens subseqüentes, considerando que todos os componentes do circuito são ideais.

O potencial elétrico de um dos terminais do resistor Re é igual ao potencial do terra.

Provas

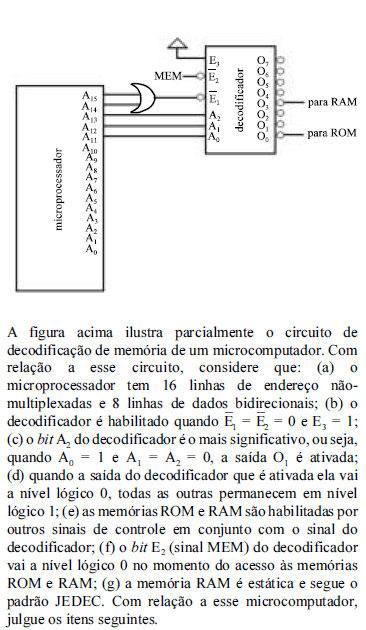

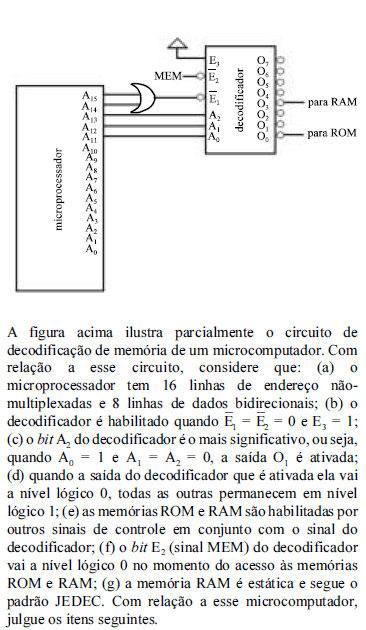

Os endereços hexadecimais da memória RAM estão entre 1800 e 1FFF.

Provas

Se a memória ROM tem 11 linhas de endereço e 8 linhas de dados, a sua capacidade é de 2 kilobytes.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: ABIN

Julgue o item a seguir, relativo à conversão entre sistemas de numeração, considerando que o sistema de numeração é indicado em subscrito.

FDHEXADECIMAL = 253DECIMAL

Provas

Caderno Container