Foram encontradas 60 questões.

- Princípios Fundamentais da ConstituiçãoForma de Estado e Governo, Sistema de Governo e Regime Político

Considerando os elementos característicos da sociedade e do Estado, indicados por Dalmo de Abreu Dallari, estão corretas as afirmativas, EXCETO:

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

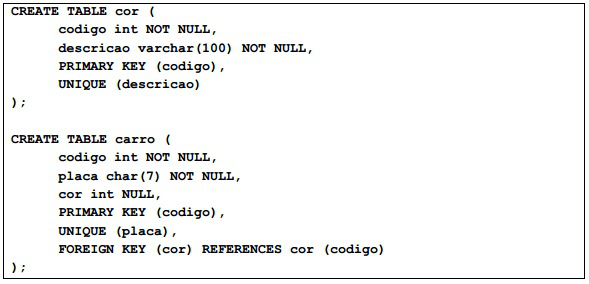

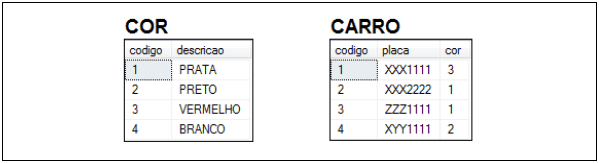

Analise o estado das tabelas COR e CARRO abaixo:

Analaise os itens a seguir, marcando com ( V) o comando que será executado com sucesso, incluindo a linha na tabela, e com ( F) o comando que não será executado, pois irá violar alguma restrição relacional.

( ) INSERT INTO cor VALUES (5,'PRETO');

( ) INSERT INTO carro VALUES (5,'XXX9999',NULL);

( ) INSERT INTO carro VALUES (6,NULL,4);

( ) INSERT INTO carro VALUES (7,'XXX8888',5);

A sequência CORRETA, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

- Gerenciamento de MemóriaMemória Virtual (Conceito)

- Gerenciamento de MemóriaPaginação de Memória

- Gerenciamento de ProcessosSwapping (Troca de Processos)

Os sistemas operacionais modernos utilizam um conceito chamado memória virtual, que possui os seguintes recursos ou características, EXCETO:

Provas

Questão presente nas seguintes provas

Um acordo interno realizado entre a área de TI e a área de compras de uma organização para aquisição de um software, que visa garantir um determinado nível de serviço para fornecimento de licenças de software dentro da organização é denominado na biblioteca ITIL V3:

Provas

Questão presente nas seguintes provas

Analise as seguintes afirmativas sobre os estágios do ciclo de vida do serviço, de acordo com a biblioteca ITIL V3:

I. O Desenho do Serviço orienta sobre como as políticas e os processos de gerenciamento de serviço podem ser desenhados, desenvolvidos e implementados como ativos estratégicos para uma organização.

II. A Transição do Serviço orienta sobre como efetivar a transição de serviços novos e modificados para ope- rações implementadas.

III. A Operação do Serviço orienta sobre como garantir a entrega e o suporte a serviços de forma eficiente e eficaz no dia a dia de uma organização.

Estão CORRETAS as afirmativas:

I. O Desenho do Serviço orienta sobre como as políticas e os processos de gerenciamento de serviço podem ser desenhados, desenvolvidos e implementados como ativos estratégicos para uma organização.

II. A Transição do Serviço orienta sobre como efetivar a transição de serviços novos e modificados para ope- rações implementadas.

III. A Operação do Serviço orienta sobre como garantir a entrega e o suporte a serviços de forma eficiente e eficaz no dia a dia de uma organização.

Estão CORRETAS as afirmativas:

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v3Gestão de Configuração (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Continuidade de Serviços de TI (ITILv3)

- Gestão de ServiçosITILITIL v3Operação de Serviço (ITILv3)

De acordo com a biblioteca ITIL V3, correlacione os processos a seguir com o seu respectivo estágio do ciclo de vida do serviço:

Processo Estágio

I. Gerenciamento da Continuidade do Serviço ( ) Desenho do Serviço

II. Gerenciamento do Acesso ( ) Transição do Serviço

III. Relatório do Serviço ( ) Operação do Serviço

IV. Gerenciamento da Configuração e de Ativos ( ) Melhoria Contínua do Serviço

A sequência CORRETA, de cima para baixo, é:

Processo Estágio

I. Gerenciamento da Continuidade do Serviço ( ) Desenho do Serviço

II. Gerenciamento do Acesso ( ) Transição do Serviço

III. Relatório do Serviço ( ) Operação do Serviço

IV. Gerenciamento da Configuração e de Ativos ( ) Melhoria Contínua do Serviço

A sequência CORRETA, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

De acordo com a biblioteca ITIL V3, o gerenciamento e a aprovação de modificações na base de dados de Erros Conhecidos são de responsabilidade do processo:

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresWorms

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Analise as seguintes afirmativas sobre ameaças à Segurança da Informação:

I. Cavalo de Troia é um programa que contém código malicioso e se passa por um programa desejado pelo usuário, com o objetivo de obter dados não autorizados do usuário.

II. Worms, ao contrário de outros tipos de vírus, não precisam de um arquivo host para se propagar de um computador para outro.

III. Spoofing é um tipo de ataque que consiste em mascarar pacotes IP, utilizando endereços de remetentes falsos.

Estão CORRETAS as afirmativas:

I. Cavalo de Troia é um programa que contém código malicioso e se passa por um programa desejado pelo usuário, com o objetivo de obter dados não autorizados do usuário.

II. Worms, ao contrário de outros tipos de vírus, não precisam de um arquivo host para se propagar de um computador para outro.

III. Spoofing é um tipo de ataque que consiste em mascarar pacotes IP, utilizando endereços de remetentes falsos.

Estão CORRETAS as afirmativas:

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Ao se planejar uma rotina de backup, alguns tipos diferentes podem ser programados, EXCETO:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container