Foram encontradas 317 questões.

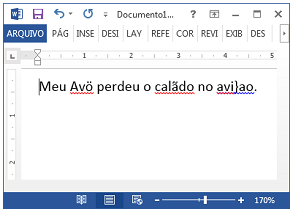

No MS Word 2010, Alice digitou o seguinte texto: “Meu avô perdeu o calçado no avião.” Quando Alice olhou para a tela, viu o seguinte texto: “Meu Avö perdeu o calãdo no avi}ao.” , conforme ilustrado na figura a seguir.

Alice percebeu que precisava ajustar as configurações do seu Windows 7 para que os caracteres do seu teclado correspondessem aos que aparecem na tela. Para fazer essa configuração, no Painel de Controle, Alice deve acessar a opção:

Provas

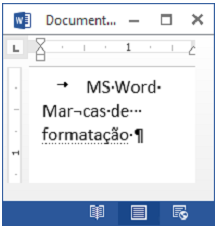

No MS Word 2010, as marcas de formatação são usadas para auxiliar o layout de textos em documentos, conforme ilustrado na figura a seguir.

A opção que ilustra a marca de Hifens opcionais é:

Provas

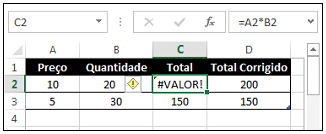

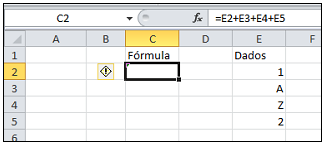

Textos importados de outros aplicativos podem conter caracteres não imprimíveis, frequentemente localizados no início e no fim do arquivo ou no início e no final de cada coluna. Observe a figura a seguir, que ilustra uma planilha do MS Excel 2010 com dados importados de uma fonte externa.

Para calcular o Total Corrigido, removendo os caracteres não imprimíveis, correspondentes aos códigos ASCII de 7 bits (valores de 0 a 31), deve-se utilizar a função:

Provas

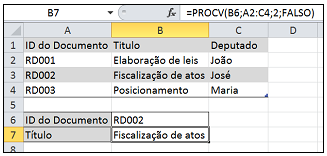

No Excel 2010, a função PROCV é uma função de pesquisa e referência utilizada para localizar um valor em linhas de uma tabela ou de um intervalo. Observe a seguinte figura, que ilustra o recorte de uma planilha com o emprego da função PROCV.

Sobre a função PROCV empregada, é correto afirmar que:

Provas

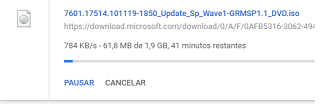

A figura a seguir ilustra o download de um arquivo da Internet com a descrição: “784 KB/s – 61,8 MB de 1,9 GB, 41 minutos restantes”.

A velocidade de transmissão de dados, aproximada, é:

Provas

Em um documento MS Word 2010 BR, a parte recortada de uma imagem permanece no arquivo e pode ser visualizada, conforme ilustrado na figura a seguir.

A ferramenta de imagem da guia Formatar do MS Word 2010 BR utilizada para excluir a parte recortada da imagem de um documento, reduzindo o tamanho do arquivo, é:

Provas

A figura a seguir ilustra uma planilha do MS Excel 2010.

O resultado da fórmula =E2+E3+E4+E5 é:

Provas

A implementação de mecanismos de segurança é necessária para manter a confidencialidade, a integridade e a disponibilidade dos recursos de informação em sistemas de software. Sobre mecanismos de segurança para mitigar as ocorrências de vulnerabilidades em aplicações web, analise as afirmativas a seguir:

I. As rotinas de validação de dados de entrada devem ser centralizadas nos componentes que rodam no navegador por meio do uso intensivo de JavaScript.

II. Utilizar apenas pedidos POST para transmitir credenciais de autenticação.

III. Ativar o cache do navegador para as páginas que contenham informações sensíveis.

Está correto o que se afirma em:

Provas

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: ALERJ

Aumentar a confiabilidade e o desempenho do sistema de armazenamento de dados é um requerimento de infraestrutura comumente observado pelas empresas.

Uma forma de atingir esse objetivo é por meio da estratégia de distribuir os dados em vários discos combinada com a utilização da técnica de espelhamento, porém, sem o uso do mecanismo de paridade.

Essa estratégia é denominada:

Provas

Caderno Container