Foram encontradas 913 questões.

Na técnica clássica de encriptação conhecida como Cifra de César, considerando o alfabeto latino de 26 letras e um deslocamento de 3 posições adiante, a mensagem em texto claro RUNAWAY gera o seguinte texto cifrado:

Provas

A publicação NIST 800-61 – Computer Security Incident Handling Guide define um checklist contendo as principais ações a serem tomadas durante as atividades ligadas ao tratamento de incidentes de segurança, sendo certo que a

Provas

O Garbage Collector existente na JVM é responsável por

Provas

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de Seleção

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoPseudocódigo

Analise o algoritmo a seguir, apresentado na forma de pseudolinguagem (português estruturado).

Início

Inteiro: p, q, k, z;

Leia p, q;

k ← 0;

Para z de 1 até 4 faça

[

Se (p + q) < 15

Então

[

p ← q - 2;

q ← p + 3;

]

Senão

[

p ← p - 1;

]

]

k ← k + (q – p);

Imprima k;

Fim.

Considere que, no início da execução desse algoritmo, foram lidos para as variáveis p e q, respectivamente, os valores 7 e 8. Dessa forma, o valor impresso ao final do programa para a variável k foi:

Provas

Contrastando o campo de Experiência do Usuário (UX) e a Interface com o Usuário (UI), pode-se concluir que

Provas

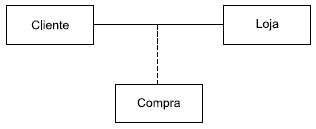

Considere a seguinte figura, que é a representação de um diagrama de classes da UML.

A classe Compra, nessa figura, representa

Provas

Um formulário web de um sistema de uma empresa solicita um nome de login e uma senha em sua página principal, tendo como objetivo autenticar o usuário e fornecer acesso restrito. Sabe-se que esse sistema utiliza a seguinte query em SQL para localizar o usuário em uma tabela do banco de dados:

SELECT * FROM Users WHERE UserLogin =

"uName" AND Pass = "uPass"

em que uName e uPass são substituídos pelo conteúdo literal inserido pelo usuário nas caixas de digitação do login e senha, respectivamente, sem nenhum tratamento.

As aspas presentes na query acima fazem parte de seu conteúdo.

Quando essa query não retorna nenhum resultado, o sistema emite uma mensagem de login inválido. Quando essa query retorna algum resultado, é fornecido acesso ao sistema com o login do primeiro usuário retornado na consulta.

Um ataque baseado em SQL Injection, para obter acesso indevido ao sistema, com alguma conta de usuário qualquer, poderia ser tentado com o seguinte preenchimento nas caixas correspondentes a uName e uPass:

Dado: as aspas, quando apresentadas, fazem parte do conteúdo preenchido.

Provas

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de Seleção

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoPseudocódigo

É fornecido a seguir um algoritmo expresso na forma de uma pseudolinguagem (português estruturado).

Início

Inteiro: x, y, z, j;

Leia x, y;

z ← 19;

Para j de 1 até 3 faça

[

Se z > (x+y)

Então

z ← z - 3;

Senão

z ← z + 5;

]

z ← z + z;

Imprima z;

Fim.

Considerando os valores lidos para as variáveis x e y como sendo 8 e 9, respectivamente, então o valor impresso para a variável z no final do algoritmo é:

Provas

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ListaLista Encadeada

A estrutura de dados do tipo lista encadeada pode possuir algumas variantes, como a lista encadeada simples, a lista duplamente encadeada, a lista encadeada circular simples e a lista encadeada circular dupla. Considerando que um ponteiro dentro de um elemento (ou célula) da lista é quem aponta para outro elemento da lista (eventualmente podendo assumir o valor nulo), então o número de ponteiros necessários por célula nas estruturas de dados lista duplamente encadeada e lista encadeada circular dupla são, respectivamente,

Provas

Na notação de diagramas de classe da UML, representam-se associações entre classes. A representação de uma associação com ambos os lados navegáveis é:

Provas

Caderno Container