Foram encontradas 822 questões.

Normalização de dados é o processo que examina os atributos de uma entidade com o objetivo de evitar anomalias observadas na inclusão, exclusão e alteração de registros. Uma relação está na primeira forma normal (1FN) se não houver grupo de dados repetidos.

Provas

Questão presente nas seguintes provas

No que diz respeito à desduplicação, julgue o item abaixo.

A desduplicação de dados é uma técnica de becape que gerencia o crescimento explosivo de dados, fornece proteção e elimina dados redundantes do armazenamento, salvando uma única cópia dos dados idênticos e substituindo todas as outras por referência para essa cópia.

A desduplicação de dados é uma técnica de becape que gerencia o crescimento explosivo de dados, fornece proteção e elimina dados redundantes do armazenamento, salvando uma única cópia dos dados idênticos e substituindo todas as outras por referência para essa cópia.

Provas

Questão presente nas seguintes provas

Com relação à inteligência de negócios, julgue o item subsecutivo.

Árvores de decisão e regras de associação são exemplos de algoritmos de data mining.

Árvores de decisão e regras de associação são exemplos de algoritmos de data mining.

Provas

Questão presente nas seguintes provas

CREATE TABLE Pessoa

Considerando os scripts acima para criação das Tabelas Pessoa e EnderecoPessoa, julgue o item seguinte.(

Id int NULL,

Matricula int NOT NULL,

Nome varchar(255) NOT NULL,

DataNascimento date NULL)

CREATE TABLE EnderecoPessoa

(Id int NOT NULL,

TipoEndereco char (1) NOT NULL,

Endereco varchar(255),

Cidade char(55),

UF varchar (2)

)

O comando abaixo seleciona os cinco primeiros caracteres da coluna Nome da tabela Pessoa.

SELECT MID(Nome,1,5) FROM Pessoa

Provas

Questão presente nas seguintes provas

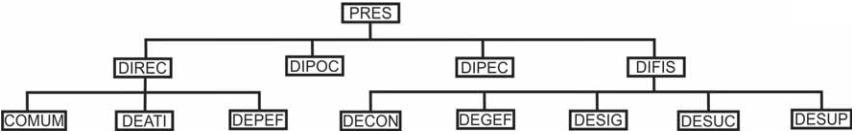

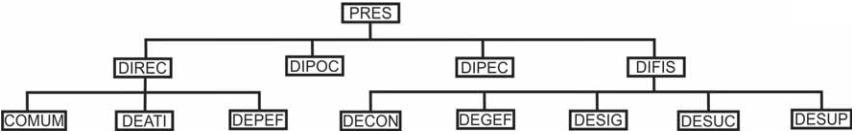

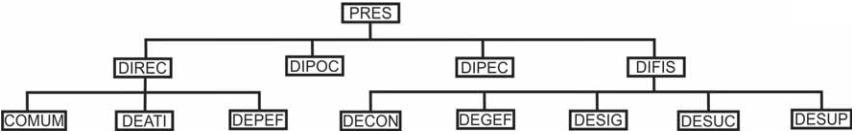

A expressão SQL abaixo cria uma tabela com estrutura que permite armazenar informações acerca dos órgãos e sua hierarquia.

create table orgao (

codigo integer,

sigla char(10),

codigo_pai integer,

constraint pk_orgao primary key (codigo),

constraint fk_orgao foreign key (codigo_pai) references orgao

)

Provas

Questão presente nas seguintes provas

Para que a informação de uma tabela seja considerada estrangeira por outra tabela, deve-se utilizar chave de integridade estrangeira, a qual é um campo primário que se liga a outros campos primários de outras tabelas como ponte de ligação.

Provas

Questão presente nas seguintes provas

Com relação à inteligência de negócios, julgue o item subsecutivo.

Data warehouse (DW) e data mart (DM) são componentes importantes em um ambiente de business intelligence, visto que eles representam repositórios de múltiplos bancos de dados operacionais da empresa. Um DM agrega informações de diversos DWs distribuídos pelos departamentos da empresa.

Data warehouse (DW) e data mart (DM) são componentes importantes em um ambiente de business intelligence, visto que eles representam repositórios de múltiplos bancos de dados operacionais da empresa. Um DM agrega informações de diversos DWs distribuídos pelos departamentos da empresa.

Provas

Questão presente nas seguintes provas

Julgue o item a seguir, relativo a análise e projeto de software.

Na modelagem entidade-relacionamento-atributo, dicionários de dados podem ser utilizados a fim de se obter descrições mais detalhadas das entidades, relacionamentos e atributos incluídos no modelo.

Na modelagem entidade-relacionamento-atributo, dicionários de dados podem ser utilizados a fim de se obter descrições mais detalhadas das entidades, relacionamentos e atributos incluídos no modelo.

Provas

Questão presente nas seguintes provas

Considerando os sistemas de gerenciamento de bancos de dados, julgue o próximo item.

PostgreSQL, MariaDB, IIS e SQL Server são exemplos de sistemas gerenciadores de bancos de dados.

PostgreSQL, MariaDB, IIS e SQL Server são exemplos de sistemas gerenciadores de bancos de dados.

Provas

Questão presente nas seguintes provas

A respeito do ambiente Red Hat, julgue os próximos itens.

Considere-se que um script chamado usuariosonline.sh precise ser executado por um usuário que não possua direitos de administração. Nessa situação, se o usuário em questão souber a senha do usuário root, ele pode executar o script por meio do comando su -c 'usuariosonline.sh'.

Considere-se que um script chamado usuariosonline.sh precise ser executado por um usuário que não possua direitos de administração. Nessa situação, se o usuário em questão souber a senha do usuário root, ele pode executar o script por meio do comando su -c 'usuariosonline.sh'.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container