Foram encontradas 295 questões.

Assinale a alternativa correta no que se refere ao uso de IP-Sec em redes que utilizam Network Address Translator (NAT) e encapsulamento de IP-Sec sobre UDP.

Provas

Questão presente nas seguintes provas

Na implantação do conceito de Robust Security Network (RSN, 802.11i), em redes sem fio 802.11, os serviços de confidencialidade, integridade e autenticidade dos dados são realizados por meio do uso de chaves criptográficas. Para oferecer confidencialidade e proteção de integridade para o tráfego Unicast de dados do usuário, a chave utilizada, com CCMP, e o comprimento dessa chave, em bits, são:

Provas

Questão presente nas seguintes provas

- Equipamentos de RedeRoteador

- Protocolos e ServiçosAcesso ao MeioARP: Address Resolution Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteVRRP: Virtual Router Redundancy Protocol

- TCP/IPIPv4

Considere um cenário de rede local onde dois roteadores formam um grupo VRRP-v3, a fim de aumentar a disponibilidade de roteamento. Quando uma estação de trabalho (host) realiza uma requisição ARP relativa ao endereço IPV4 do default gateway configurado, a resposta para esta requisição contém

Provas

Questão presente nas seguintes provas

A empresa XPTO está implementando IPv6 na sua rede, e o administrador de segurança sugeriu as medidas abaixo para reforçar a segurança do novo protocolo.

I - Implementar o protocolo Secure Neighbor Discovery (SeND) na rede interna. II - Dar preferência à implementação de pilha dupla v4/v6 em detrimento da NAT64. III - Descartar no firewall todas as mensagens ICMPv6 originadas na Internet.

Considerando as boas práticas de segurança em IPv6, é aceitável que o departamento de segurança recomende quais medidas?

I - Implementar o protocolo Secure Neighbor Discovery (SeND) na rede interna. II - Dar preferência à implementação de pilha dupla v4/v6 em detrimento da NAT64. III - Descartar no firewall todas as mensagens ICMPv6 originadas na Internet.

Considerando as boas práticas de segurança em IPv6, é aceitável que o departamento de segurança recomende quais medidas?

Provas

Questão presente nas seguintes provas

O Sistema de DNS pode ser executado de uma forma mais segura a partir do uso de uma série de extensões de segurança conhecida como DNSSEC. Sobre um ambiente de resolução de nomes que executa DNSSEC, considere as afirmações abaixo.

I - Dificulta a implementação de ataques do tipo envenenamento de cache envolvendo domínios que implementam DNSSEC. II - A cada alteração nos registros de DNS da zona xpto.com.br, a zona xpto.com.br precisa ser assinada novamente. III - É necessário que a categoria do domínio (com.br) tenha sido assinada com DNSSEC, para que DNSSEC possa ser implementado na empresa (xpto.com.br).

Quais estão corretas?

I - Dificulta a implementação de ataques do tipo envenenamento de cache envolvendo domínios que implementam DNSSEC. II - A cada alteração nos registros de DNS da zona xpto.com.br, a zona xpto.com.br precisa ser assinada novamente. III - É necessário que a categoria do domínio (com.br) tenha sido assinada com DNSSEC, para que DNSSEC possa ser implementado na empresa (xpto.com.br).

Quais estão corretas?

Provas

Questão presente nas seguintes provas

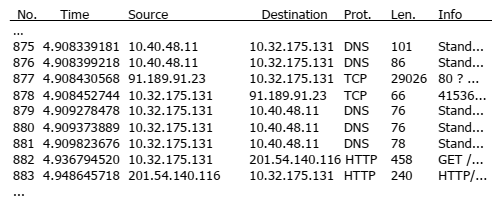

A tabela abaixo corresponde a um trecho de informações de saída produzidas pela ferramenta de monitoramento de redes Wireshark, um programa de domínio público amplamente empregado por administradores de rede, engenheiros de segurança de redes, desenvolvedores de aplicações e mesmo hackers.

A partir das informações da tabela, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Os dois principais protocolos usados na base da Internet são o User Data Protocol (UDP) e o Transmission Control Protocol (TCP). Com relação às semelhanças e às diferenças entre estes protocolos, é correto afirmar que

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Qual é o protocolo que permite acesso seguro à transferência de dados entre redes de computadores na Internet, garantindo a segurança dos dados enviados e recebidos pelo usuário?

Provas

Questão presente nas seguintes provas

Uma organização recebeu o bloco de endereços IPv6 2001:DB8:123::/48 e deseja dividir esse bloco em 32 sub-redes. Em notação Classless Inter Domain Routing (CIDR), qual deve ser a máscara de rede a ser empregada nesse caso?

Provas

Questão presente nas seguintes provas

Um cliente DNS, ao fazer a requisição DNS para resolver o nome www.banrisul.com.br, recebe como resposta uma mensagem do tipo non authoritative. Esse tipo de resposta é obtido por meio de um registro DNS (resource record – RR) armazenado

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container