Foram encontradas 60 questões.

O padrão Fibre Channel é organizado em cinco níveis, e cada nível define uma função ou conjunto de funções relacionadas.

Nesse padrão, o nível que lida com a definição de topologias, com o formato de quadro, com o controle de fluxo e de erro e com o agrupamento de quadros em entidades lógicas é o

Provas

O TCP (Transmission Control Protocol) usa o mecanismo de janela deslizante para promover uma transmissão eficiente e fazer o controle de fluxo de fim-a-fim, no qual o receptor pode restringir a transmissão do emissor até que haja espaço no buffer de recepção para acomodar mais dados. Esse mecanismo do TCP opera em nível de

Provas

A VPN (Virtual Private Network) possibilita estabelecer um canal de comunicação seguro entre duas pontas por meio de uma infraestrutura de rede pública.

O protocolo da suíte do IPsec (IP Security) utilizado para fazer o transporte seguro dos pacotes através da técnica de tunelamento na modalidade de operação Gateway-to- -Gateway é o

Provas

O SNMP (Simple Network Management Protocol) é utilizado para viabilizar a troca de informações de gerenciamento entre um gerente e um agente.

O formato e a estrutura das informações de gerenciamento no SNMP são definidos pelo

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: BASA

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoBubble Sort

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoSelection Sort

- Fundamentos de ProgramaçãoAlgoritmosAnálise de Execução de Algoritmos

Um determinado programador é responsável por tarefas de ordenação e, ao estudar determinados produtos, resolveu ordenar, de maneira crescente, a sequência [64, 34, 25, 12, 90, 11, 22] utilizando dois algoritmos, o Bubble Sort e o Select Sort, nessa ordem.

Ele iniciou o teste com o Bubble Sort, mas, na iteração em que a chave 64 atingiu a sua posição correta pela primeira vez, copiou a sequência alcançada nesse estágio e utilizou-a para continuar o trabalho com o algoritmo Select Sort.

A partir do momento em que o programador começa a utilizar o segundo algoritmo, quantas trocas de posições de chaves serão realizadas para atingir, pela primeira vez, a situação em que a sequência está ordenada?

Provas

O Guia Geral MPS de Software 2020, versão de maio de 2020, declara que o Processo de Engenharia de Requisitos tem por propósito definir, gerenciar e manter atualizados os requisitos das partes interessadas e do produto, garantindo que inconsistências entre os requisitos, os planos e os produtos de trabalho sejam identificadas e tratadas.

Além disso, tal guia explicita que, no Processo de Engenharia de Requisitos, é esperado que os requisitos sejam validados a partir do nível

Provas

Um programador experiente estava revisando o código de um estagiário e detectou a instrução SQL abaixo, complicada demais para seu objetivo.

SELECT * FROM Compras where codProduto not in (select codProduto from Produtos where codProduto<3 or valor<4000)

Para simplificar o código, sem alterar a resposta, a instrução apresentada acima pode ser substituída por

Provas

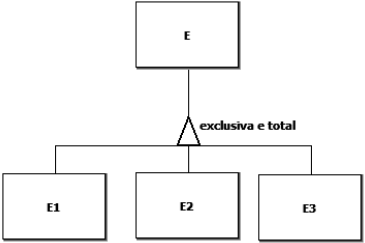

O modelo conceitual de dados apresentado a seguir exibe uma generalização exclusiva e total.

Um banco de dados é composto por um conjunto cujos elementos são instâncias da entidade E presente no diagrama acima.

E={e1, e2, e3, e4, e5, e6, e7, e8, e9, e10}

Nesse cenário, quais subconjuntos de E NÃO violam as propriedades dessa generalização?

Provas

O sigilo (confidencialidade) é um dos pilares da segurança da informação. Enquanto o WEP define a utilização do algoritmo criptográfico RC4, que executa uma cifragem de fluxo, o WPA2 define a utilização de um algoritmo de cifragem de bloco, em modo de operação contador (counter mode).

O algoritmo de cifragem de bloco usado pelo WPA2 é o

Provas

O endereçamento IPv4 tem uma faixa de endereços reservada para multicasting IP.

Nessa faixa de endereços, a quantidade de bits reservada para identificar o grupo multicast é

Provas

Caderno Container