Foram encontradas 378 questões.

Os depósitos de evaporitos aptianos ocorrem de forma mais ou menos contínua entre as Bacias de

Provas

Klemme (1970, 1971, 1975 e 1980) definiu oito tipos de Bacias, assinaladas por algarismos romanos, e sua classificação foi amplamente utilizada nos trabalhos da Petrobras. De acordo com esta classificação, as Bacias de Tacutu, Marajó, Recôncavo e Tucano são do tipo

Provas

Provas

A espessura da crosta continental, 30 a 40km nos crátons e até 60 a 80km nas cadeias de montanhas, é relativamente delgada em relação ao raio equatorial da Terra e, em porcentagem, representa, apenas, menos de

Provas

Provas

A escala proposta por Charles Francis Richter (1900 – 1985) para medir a magnitude de terremotos é definida por

M = log10 A + 3.log10 (8.!$ \Delta !$t) −2,92

em que:

- M é a magnitude do terremoto na Escala Richter;

- A é a amplitude máxima registrada no papel do sismógrafo, em milímetros;

- !$ \Delta !$t é o tempo decorrido, em segundos, entre a chegada das ondas primárias ou de compressão (ondas P) e a chegada das ondas secundárias ou de cisalhamento (ondas S).

Determine a magnitude M de um abalo sísmico cuja amplitude máxima no sismograma foi de 18 milímetros e cujo intervalo !$ \Delta !$t foi de 36 segundos.

(Considere log102 = 0,30 e log103 = 0,48.)

Provas

Há dois meses foi anunciada uma vulnerabilidade, que permite exploração remota com direitos administrativos, em um determinado produto que implementa o serviço de DNS. O servidor primário DNS de uma empresa que vende produtos pela Internet utiliza esse produto. Os administradores, por descuido, não instalaram a atualização lançada na época para corrigir essa vulnerabilidade e perceberam, hoje, a situação de risco. Após verificação detalhada dos mapas DNS, os administradores concluíram que estão corretos e guardaram uma cópia. Além disso, verificaram a existência de um processo nesse servidor escutando na porta 31337 (TCP).

Sobre a situação exposta, observe as afirmativas abaixo.

I - O bloqueio no firewall externo do acesso à porta 31337 desse servidor impede que usuários maliciosos efetuem controle remoto nesse servidor.

II - A instalação de correções de segurança é um procedimento importante em servidores que atuam na Internet.

III - É recomendável que um novo servidor de DNS seja instalado e os mapas DNS restaurados a partir da cópia salva pelos administradores.

Está(ão) correta(s) SOMENTE a(s) afirmativa(s)

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

NÃO é uma boa prática de uma política de segurança:

Provas

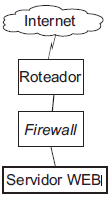

Uma empresa possui um link com a Internet de 10 Mbps (full-duplex), por meio de um determinado provedor. O site dessa empresa está hospedado em um servidor WEB na seguinte topologia:

Um ataque distribuído de negação de serviço (DDoS) externo está sendo disparado para essa empresa, tendo como alvo o servidor WEB. O link Internet apresenta, do ponto de vista da empresa, utilização máxima no tráfego de entrada e baixa utilização no tráfego de saída. Além disso, o servidor HTTP está sobrecarregado processando, em sua maioria, solicitações de conexão (SYN) oriundas de endereços pertencentes a uma determinada sub-rede com prefixo /26.

De acordo com a situação exposta, é correto afirmar que o(a)

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Provas

Caderno Container