Foram encontradas 60 questões.

3283433

Ano: 2024

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

No contexto da classificação de Datacenters, conforme os padrões rigorosos estabelecidos pelo Uptime Institute, qual é o

fator preponderante que diferencia os diversos níveis (Tiers) de classificação?

Provas

Questão presente nas seguintes provas

3283432

Ano: 2024

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

Redes definidas por Software (SDN) são um paradigma que revolucionou a arquitetura das redes de computadores. Sobre as

características de SDN, assinale a principal diferença em relação às redes tradicionais.

Provas

Questão presente nas seguintes provas

3283409

Ano: 2024

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

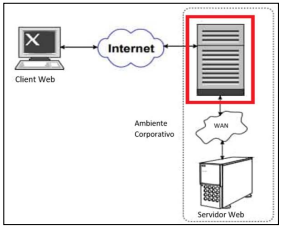

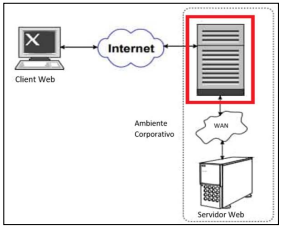

O Analista Legislativo Tecnologia implementou um servidor que reside na frente dos servidores web, onde se hospeda o site

da organização, com a função de interceptar a solicitação dos clientes antes que elas cheguem nesses servidores. A

justificativa dessa implementação, por parte do profissional, foi a busca de um melhor desempenho do site, visando maior

segurança, velocidade de navegação e facilidade de manutenção. Para apresentar o projeto, o profissional elaborou o

seguinte diagrama:

Considerando a descrição do recurso implementado e o item selecionado no diagrama elaborado, pode-se afirmar que o recurso em questão é:

Considerando a descrição do recurso implementado e o item selecionado no diagrama elaborado, pode-se afirmar que o recurso em questão é:

Provas

Questão presente nas seguintes provas

3283408

Ano: 2024

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

SSH (Secure Shell) é um protocolo de acesso remoto seguro amplamente utilizado para acessar e gerenciar sistemas de forma

remota com criptografia. Sobre esse protocolo, refere-se à funcionalidade do arquivo “known_hosts”:

Provas

Questão presente nas seguintes provas

3283407

Ano: 2024

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

Redes SDN podem proporcionar maior flexibilidade na configuração da rede, permitindo adaptações dinâmicas às necessidades de tráfego. Trata-se do protocolo de comunicação padrão usado entre o controlador e dispositivos das redes SDN:

Provas

Questão presente nas seguintes provas

Em um ambiente computacional, a segurança da informação e o gerenciamento de riscos são fatores essenciais para a

proteção e segurança dos dados sigilosos produzidos nas operações diárias. O spoofing é um tipo de ataque no qual o

criminoso virtual se disfarça de usuário ou dispositivo confiável para convencer o usuário a realizar uma ação prejudicial ou

algo que gere benefício ao criminoso. Sobre esse tipo de ataque, analise as afirmativas a seguir.

I. No spoofing de ARP, os invasores falsificam números de telefone para que as ligações pareçam vir de um código de área local ou se pareçam de uma organização confiável.

II. No spoofing de e-mail, os invasores alteram endereços, arquivos de assinatura, logotipos e outros elementos visuais de um e-mail para ocultar a origem ou o propósito verdadeiro.

III. No spoofing de IP, o invasor tenta obter acesso não autorizado a um sistema enviando mensagens de um endereço IP falso para parecer que a mensagem foi originada de uma fonte confiável.

Está correto o que se afirma em

I. No spoofing de ARP, os invasores falsificam números de telefone para que as ligações pareçam vir de um código de área local ou se pareçam de uma organização confiável.

II. No spoofing de e-mail, os invasores alteram endereços, arquivos de assinatura, logotipos e outros elementos visuais de um e-mail para ocultar a origem ou o propósito verdadeiro.

III. No spoofing de IP, o invasor tenta obter acesso não autorizado a um sistema enviando mensagens de um endereço IP falso para parecer que a mensagem foi originada de uma fonte confiável.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

NAT (Network Address Translation) é uma técnica utilizada em redes de computadores que atua de forma intermediária

entre a rede privada e a Internet. De acordo com as características sobre NAT, marque V para as afirmativas verdadeiras e F

para as falsas.

( ) Permite que múltiplos dispositivos em uma rede privada compartilhem o mesmo endereço IP público.

( ) Altera os endereços IP dos pacotes enquanto são roteados pela rede.

( ) Aumenta a segurança da rede, ocultando os endereços IP internos.

( ) Pode ser usado para economizar endereços IP públicos.

A sequência está correta em

( ) Permite que múltiplos dispositivos em uma rede privada compartilhem o mesmo endereço IP público.

( ) Altera os endereços IP dos pacotes enquanto são roteados pela rede.

( ) Aumenta a segurança da rede, ocultando os endereços IP internos.

( ) Pode ser usado para economizar endereços IP públicos.

A sequência está correta em

Provas

Questão presente nas seguintes provas

HAProxy é um software projetado para balancear o tráfego de rede entre vários servidores de forma equilibrada e atua como

intermediário entre clientes e servidores. Sobre HAProxy, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Pode ser usado apenas como um balanceador de carga e não como um proxy reverso.

( ) Utilizado para melhorar a disponibilidade, escalabilidade e desempenho de aplicativos da Web.

( ) Não oferece recursos de métricas e monitoramento do sistema.

A sequência está correta em

( ) Pode ser usado apenas como um balanceador de carga e não como um proxy reverso.

( ) Utilizado para melhorar a disponibilidade, escalabilidade e desempenho de aplicativos da Web.

( ) Não oferece recursos de métricas e monitoramento do sistema.

A sequência está correta em

Provas

Questão presente nas seguintes provas

3283403

Ano: 2024

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

- AAA: Autenticação, Autorização e AuditoriaIAM: Gerenciamento de Identidade e Acesso

- AAA: Autenticação, Autorização e AuditoriaPAM: Privileged Account Management

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

O Analista Legislativo Tecnologia da Câmara Municipal de Poços de Caldas foi designado para organizar a gestão de acesso

privilegiado no ambiente computacional que fica sob controle do departamento. Para aplicar uma política adequada ao

cenário, o profissional baseou seus estudos no documento de Orientação de segurança da informação e cibernética. Como

medida inicial, foi aplicado o princípio do privilégio mínimo (PoLP) que preconiza ações como:

I. Remover os direitos de administrador nos endpoints, pois, para a maioria dos usuários, não há justificativa para ter acesso de administrador em uma máquina local.

II. Aplicar regras de acesso com privilégios mínimos por meio do controle de aplicativos, bem como outras estratégias e tecnologias para remover privilégios desnecessários.

III. Limitar a associação de uma conta privilegiada ao menor número possível de pessoas e minimizar o número de direitos para cada conta privilegiada.

Está correto o que se afirma apenas em

I. Remover os direitos de administrador nos endpoints, pois, para a maioria dos usuários, não há justificativa para ter acesso de administrador em uma máquina local.

II. Aplicar regras de acesso com privilégios mínimos por meio do controle de aplicativos, bem como outras estratégias e tecnologias para remover privilégios desnecessários.

III. Limitar a associação de uma conta privilegiada ao menor número possível de pessoas e minimizar o número de direitos para cada conta privilegiada.

Está correto o que se afirma apenas em

Provas

Questão presente nas seguintes provas

3283402

Ano: 2024

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Poços de Caldas-MG

Provas:

- Conceitos BásicosPrincípiosAutenticidade

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

O Analista Legislativo Tecnologia da Câmara Municipal de Poços de Caldas precisou implementar o recurso de autenticação

em um sistema web de controle interno. Antes de atuar efetivamente na parte técnica da demanda, ele realizou uma extensa

pesquisa sobre os principais conceitos de autenticação para entender quais são as características e limitações essenciais

envolvidas na utilização desse recurso. Após finalizar seus estudos, o profissional chegou à conclusão que o projeto de implementação de um protocolo de autenticação deverá considerar as seguintes regras, EXCETO:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container