Foram encontradas 50 questões.

São características do modelo de armazenamento de dados noSQL, EXCETO:

Provas

Questão presente nas seguintes provas

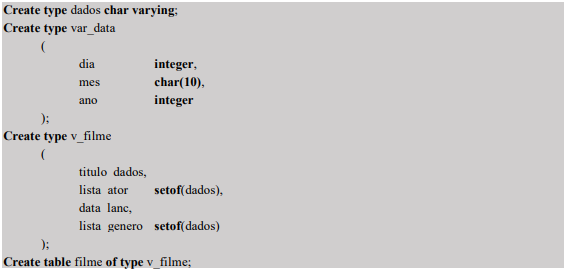

Observe a sintaxe SQL a seguir.

Sobre a sintaxe em questão, é CORRETO afirmar que

Provas

Questão presente nas seguintes provas

4014383

Ano: 2026

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia o fragmento de texto a seguir.

Um objeto é um indivíduo único dentro do conjunto que é a classe. Se voltarmos aos exemplos do mundo real, é possível exemplificar um objeto da classe mamífero como a VACA MIMOSA, da classe carro como o GOL AZULZINHO DO MEU PAI, e da classe funcionário como JOÃO SILVA. Um objeto é acessado por uma variável cujo tipo é a classe a qual ele pertence. Quando um programa faz uso de uma variável, ela precisa ser declarada para que espaços de memória sejam alocados e ela seja utilizada no processamento. Com os obj etos, existe essa mesma exigência. Os objetos precisam ser declarados e instanciados para que existam e possam ser utilizados.

Fonte: ASCENCIO, A. F. G.; DE CAMPOS, E. A. V. Fundamentos da programação de computadores: algoritmos, Pascal, C/C++ (padrão ANSI) e Java. 3. ed. São Paulo: Pearson Education do Brasil, 2012. p. 472. (adaptado).

Considere um sistema que foi modelado com as seguintes características:

▪ As classes expõem seus atributos como privados.

▪ O acesso aos atributos ocorre exclusivamente por meio de métodos.

▪ Há uma classe base que define comportamentos genéricos.

▪ Classes derivadas especializam esses comportamentos.

▪ Objetos são manipulados por referências do tipo da classe base.

Com base nos princípios da orientação a objetos, marque alternativa CORRETA.

Um objeto é um indivíduo único dentro do conjunto que é a classe. Se voltarmos aos exemplos do mundo real, é possível exemplificar um objeto da classe mamífero como a VACA MIMOSA, da classe carro como o GOL AZULZINHO DO MEU PAI, e da classe funcionário como JOÃO SILVA. Um objeto é acessado por uma variável cujo tipo é a classe a qual ele pertence. Quando um programa faz uso de uma variável, ela precisa ser declarada para que espaços de memória sejam alocados e ela seja utilizada no processamento. Com os obj etos, existe essa mesma exigência. Os objetos precisam ser declarados e instanciados para que existam e possam ser utilizados.

Fonte: ASCENCIO, A. F. G.; DE CAMPOS, E. A. V. Fundamentos da programação de computadores: algoritmos, Pascal, C/C++ (padrão ANSI) e Java. 3. ed. São Paulo: Pearson Education do Brasil, 2012. p. 472. (adaptado).

Considere um sistema que foi modelado com as seguintes características:

▪ As classes expõem seus atributos como privados.

▪ O acesso aos atributos ocorre exclusivamente por meio de métodos.

▪ Há uma classe base que define comportamentos genéricos.

▪ Classes derivadas especializam esses comportamentos.

▪ Objetos são manipulados por referências do tipo da classe base.

Com base nos princípios da orientação a objetos, marque alternativa CORRETA.

Provas

Questão presente nas seguintes provas

4014382

Ano: 2026

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

- Fundamentos de ProgramaçãoAlgoritmos

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

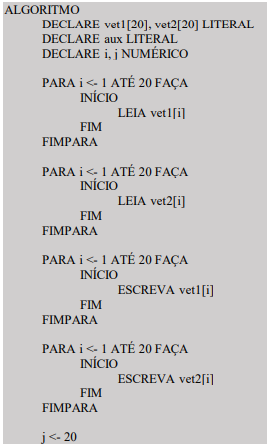

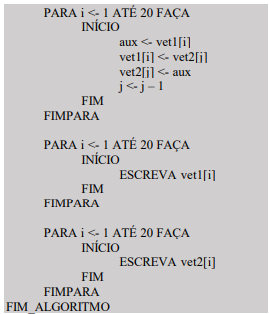

Considere um programa que preencha dois vetores,

A e B, com vinte caracteres cada. Na sequência,

troque o 1º elemento de A com o 20º de B, o 2º de

A com o 19º de B, e assim por diante, até trocar o

20º de A com o 1º de B, exibindo os vetores antes

e depois da troca.

A fim de atender aos requisitos do programa em questão, um Analista de Tecnologia e Informática da Câmara Municipal de Rondônia, propôs o seguinte pseudocódigo:

Sobre o pseudocódigo em questão, é CORRETO afirmar que

A fim de atender aos requisitos do programa em questão, um Analista de Tecnologia e Informática da Câmara Municipal de Rondônia, propôs o seguinte pseudocódigo:

Sobre o pseudocódigo em questão, é CORRETO afirmar que

Provas

Questão presente nas seguintes provas

4014381

Ano: 2026

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

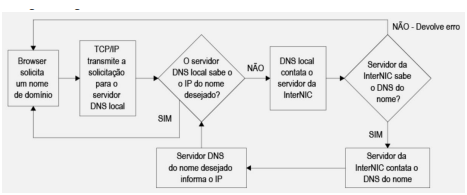

Observe a imagem a seguir.

Fonte: MENDES, D. R. Redes de Computadores: teoria e prática. 2. ed. São Paulo: Novatec, 2016. p. 374-375.

Considerando a estruturação e a manutenção de redes modernas de computadores bem como a atuação do Domain Name System (DNS) no processo de resolução de nomes, sua integração com a pilha TCP/IP, os mecanismos de roteamento e a independência em relação à topologia, à arquitetura e ao meio de transmissão da rede, assinale a alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

4014380

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia o fragmento de texto a seguir e complete as lacunas.

1[__________] é a presença de todo evento potencial que causa um impacto indesejável na organização. Já

2[__________] é um recurso, processo, produto ou infraestrutura que uma organização determinou que deve ser protegido, pois sua perda pode afetar a confidencialidade, a integridade ou a disponibilidade. Quando um mecanismo da segurança pode ser contornado por uma ameaça, ocorre uma 3[__________], que, ao ser combinada com um ataque, pode resultar em uma invasão. 4[__________] corresponde à possibilidade de que uma ameaça específica explore uma vulnerabilidade específica e cause dano a um ativo. Por fim, 5[__________] representa a falta ou a fraqueza de uma proteção, permitindo que uma ameaça mínima se transforme em uma grande ameaça.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 45. (adaptado).

A alternativa que contém a ordem CORRETA das palavras que preenchem as lacunas do texto, da esquerda para a direita e de cima para baixo, é:

1[__________] é a presença de todo evento potencial que causa um impacto indesejável na organização. Já

2[__________] é um recurso, processo, produto ou infraestrutura que uma organização determinou que deve ser protegido, pois sua perda pode afetar a confidencialidade, a integridade ou a disponibilidade. Quando um mecanismo da segurança pode ser contornado por uma ameaça, ocorre uma 3[__________], que, ao ser combinada com um ataque, pode resultar em uma invasão. 4[__________] corresponde à possibilidade de que uma ameaça específica explore uma vulnerabilidade específica e cause dano a um ativo. Por fim, 5[__________] representa a falta ou a fraqueza de uma proteção, permitindo que uma ameaça mínima se transforme em uma grande ameaça.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 45. (adaptado).

A alternativa que contém a ordem CORRETA das palavras que preenchem as lacunas do texto, da esquerda para a direita e de cima para baixo, é:

Provas

Questão presente nas seguintes provas

4014379

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Segurança da Informação

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia o fragmento do texto a seguir.

Segundo Peltier (2010), o FRAAP é um processo de análise e avaliação de riscos qualitativos que tem sido

utilizado mundialmente durante os últimos quinze anos. É uma metodologia eficiente e disciplinada para

garantir que os riscos sejam identificados, examinados e documentados. As conclusões dos participantes do

FRAAP sobre a existência de ameaças, o nível de risco e controles necessários são documentadas por meio

de seus instrumentos de coleta que serviram para elaborar o plano de ação a ser executado pela organização.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 62.

Em relação à abordagem metodológica Facilitated Risk Analysis Process(FRAAP) para a análise e a avaliação de riscos, avalie as asserções a seguir e a relação proposta entre elas.

I. O FRAAP se caracteriza como um processo estruturado de análise e de avaliação de riscos e que é implementado em três etapas, quais sejam: (1) Pré-FRAAP; (2) Sessão FRAAP; e (3) Pós-FRAAP.

PORQUE

II. A etapa (1) Pré-FRAAP, é o momento em que os membros do FRAAP analisam e avaliam os riscos e identificam os controles para sua mitigação, a partir de requisitos e de atributos definidos.

A respeito dessas asserções, assinale a opção CORRETA.

Fonte: MASCARENHAS NETO, P. T.; ARAÚJO, W. J. Segurança da informação: uma versão sistêmica para a implantação em organizações. João Pessoa: Editora da UFPB, 2019. p. 62.

Em relação à abordagem metodológica Facilitated Risk Analysis Process(FRAAP) para a análise e a avaliação de riscos, avalie as asserções a seguir e a relação proposta entre elas.

I. O FRAAP se caracteriza como um processo estruturado de análise e de avaliação de riscos e que é implementado em três etapas, quais sejam: (1) Pré-FRAAP; (2) Sessão FRAAP; e (3) Pós-FRAAP.

PORQUE

II. A etapa (1) Pré-FRAAP, é o momento em que os membros do FRAAP analisam e avaliam os riscos e identificam os controles para sua mitigação, a partir de requisitos e de atributos definidos.

A respeito dessas asserções, assinale a opção CORRETA.

Provas

Questão presente nas seguintes provas

4014378

Ano: 2026

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

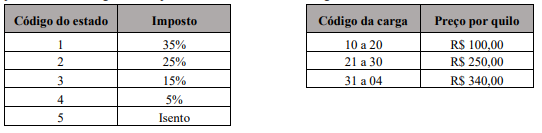

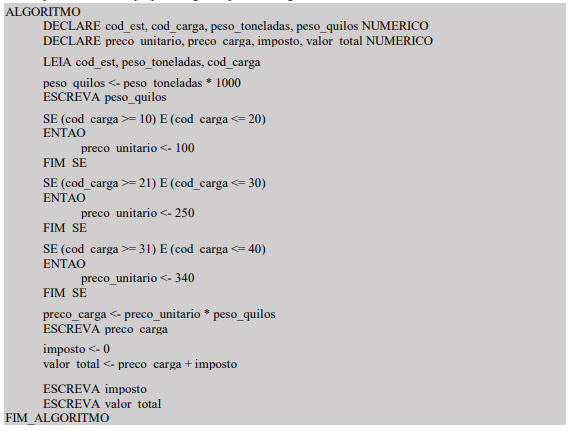

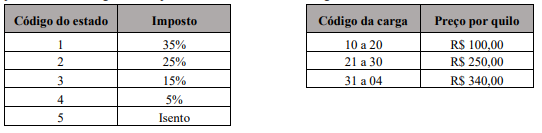

Considere que um determinado programa deva receber o código do estado de origem da carga de um

caminhão, o peso da carga do caminhão em toneladas e o código da carga. Para o código do estado, suponha

que a entrada sempre válida, ou seja, um número inteiro entre 1 e 5, assim como a digitação do código da

carga, um número inteiro entre 10 e 40. Assim, o código do programa deve calcular e exibir: o peso da carga

do caminhão em quilos; o preço da carga do caminhão; o valor do imposto, tendo em vista que o imposto é

cobrado sobre o preço da carga do caminhão, e que depende do estado de origem; e o valor total transportado

pelo caminhão, carga mais imposto. Considere as tabelas a seguir:

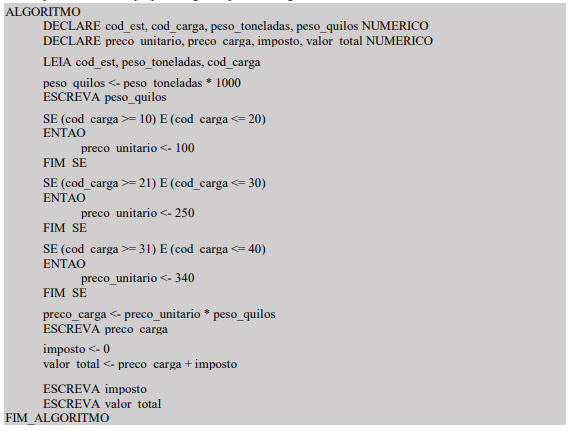

A fim de atender aos requisitos do programa em questão, um Analista de Tecnologia e Informática da Câmara Municipal de Rondônia, propôs o seguinte pseudocódigo:

Sobre o pseudocódigo em questão, é CORRETO afirmar que

A fim de atender aos requisitos do programa em questão, um Analista de Tecnologia e Informática da Câmara Municipal de Rondônia, propôs o seguinte pseudocódigo:

Sobre o pseudocódigo em questão, é CORRETO afirmar que

Provas

Questão presente nas seguintes provas

Leia o fragmento de texto a seguir.

É importante ressaltar que o RAID 1 é um sistema dedicado a aumentar a disponibilidade, evitando que você tenha que desligar seu micro de trabalho ou servidor para restaurar um backup quando o HD falha. Assim que os arquivos são apagados no primeiro, a alteração é automaticamente replicada no segundo, fazendo com que ambas as cópias sejam perdidas. Também não existe proteção contra roubo, contra falhas causadas por raios (os dois HDs podem ser danificados simultaneamente) e outras intercorrências.

Fonte: MORIMOTO, Carlos Eduardo. Hardware: um guia definitivo. [S. l.: s. n], [2007]. p. 465. (adaptado).

Acerca da afirmação sobre a tecnologia e sobre o componente descritos no excerto apresentado, é CORRETO afirmar que:

É importante ressaltar que o RAID 1 é um sistema dedicado a aumentar a disponibilidade, evitando que você tenha que desligar seu micro de trabalho ou servidor para restaurar um backup quando o HD falha. Assim que os arquivos são apagados no primeiro, a alteração é automaticamente replicada no segundo, fazendo com que ambas as cópias sejam perdidas. Também não existe proteção contra roubo, contra falhas causadas por raios (os dois HDs podem ser danificados simultaneamente) e outras intercorrências.

Fonte: MORIMOTO, Carlos Eduardo. Hardware: um guia definitivo. [S. l.: s. n], [2007]. p. 465. (adaptado).

Acerca da afirmação sobre a tecnologia e sobre o componente descritos no excerto apresentado, é CORRETO afirmar que:

Provas

Questão presente nas seguintes provas

4014376

Ano: 2026

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Disciplina: TI - Redes de Computadores

Banca: IBGP

Orgão: Câm. Porto Velho-RO

Provas:

Leia o fragmento de texto a seguir.

Protocolo é um conjunto de regras que define o modo como se dará a comunicação entre as partes envolvidas, que pode ser por hardware ou software. Alguns exemplos de protocolos: NetBeui (Redes Microsoft), IPX/SPX (Redes Netware), muito usados nas redes internas, mas em fase de descontinuidade, pois o TCP/IP está cada vez mais presente em qualquer tipo de rede.

Fonte: MORAIS, C. T. Q.; DE LIMA, J. V.; FRANCO, S. R. K. Conceitos sobre Internet e Web. Porto Alegre: Editora da UFRGS, 2012. p. 31.

Em relação aos protocolos de comunicação para a internet, avalie as asserções a seguir e a relação proposta entre elas.

I. O TCP o principal protocolo para as comunicações da Internet desde o começo das redes, pois a maior parte dos protocolos de aplicação necessita de transmissões segura

PORQUE

II. O HTTP, por sua vez, e um protocolo da camada de aplicação do modelo OSI utilizado para transferência de dados na rede mundial de computadores.

A respeito dessas asserções, assinale a opção CORRETA.

Protocolo é um conjunto de regras que define o modo como se dará a comunicação entre as partes envolvidas, que pode ser por hardware ou software. Alguns exemplos de protocolos: NetBeui (Redes Microsoft), IPX/SPX (Redes Netware), muito usados nas redes internas, mas em fase de descontinuidade, pois o TCP/IP está cada vez mais presente em qualquer tipo de rede.

Fonte: MORAIS, C. T. Q.; DE LIMA, J. V.; FRANCO, S. R. K. Conceitos sobre Internet e Web. Porto Alegre: Editora da UFRGS, 2012. p. 31.

Em relação aos protocolos de comunicação para a internet, avalie as asserções a seguir e a relação proposta entre elas.

I. O TCP o principal protocolo para as comunicações da Internet desde o começo das redes, pois a maior parte dos protocolos de aplicação necessita de transmissões segura

PORQUE

II. O HTTP, por sua vez, e um protocolo da camada de aplicação do modelo OSI utilizado para transferência de dados na rede mundial de computadores.

A respeito dessas asserções, assinale a opção CORRETA.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container