Foram encontradas 147 questões.

Analise as afirmativas a seguir.

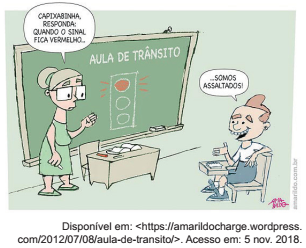

I. A fala de Capixabinha quebra a expectativa do leitor quanto à resposta esperada à pergunta feita.

II. O texto é construído com base em regras de trânsito e em um problema social: assaltos.

III. Elementos verbais e não verbais constituem a estratégia argumentativa desse texto.

IV. Há elementos que permitem inferir que a situação se passa numa sala de aula.

Estão corretas as afirmativas

Provas

- SintaxeConectivos

- Interpretação de TextosCoesão e Coerência

- Interpretação de TextosSubstituição/Reescritura de Texto

TEXTO I

Vamos estudar banto?

O destaque que as práticas religiosas de matriz iorubana adquiriram na cultura brasileira, especialmente na baiana, teve como consequência um desequilíbrio no interesse pelas línguas africanas que deram sua contribuição à formação do português brasileiro. Ocorreu uma supervalorização do iorubá e uma quase invisibilização das línguas do grupo banto (quimbundo, quicongo e umbundo), que tiveram um impacto muito mais profundo na nossa língua. Muitas pessoas, em busca das raízes africanas da nossa formação social e cultural, ou em busca de suas próprias raízes étnicas, se dedicam ao estudo do iorubá, considerado como o componente principal dessas raízes.

Aconteceu com as línguas africanas algo parecido com o que aconteceu com as línguas indígenas no nosso imaginário: muitas pessoas acreditam que a única língua falada pelos habitantes mais antigos do Brasil era o “tupiguarani” (uma língua que nunca existiu, aliás, porque o termo tupi-guarani se aplica a uma família de línguas e não a uma língua única). Ora, até hoje, depois de séculos de genocídio sistemático, sobrevivem mais de 180 línguas indígenas, agrupadas em diferentes troncos linguísticos, tão diferentes entre si quanto o português e o japonês, por exemplo. Na verdade, calcula-se em mais de mil o número de línguas faladas pelos índios no momento da invasão portuguesa. [...]

BAGNO, Marcos. Blog da Parábola Editorial. Disponível em:

<https://bit.ly/2LuPvS6>. Acesso em: 24 maio 2018

(Fragmento adaptado).

Releia o trecho a seguir.

“[...] uma língua que nunca existiu, aliás, porque o termo tupi-guarani se aplica a uma família de línguas [...]”

São reescritas desse trecho que mantêm seu sentido original, exceto:

Provas

Provas

TEXTO II

Quais são as sofisticadas armas cibernéticas da

guerra do século 21?

Eles não sabiam o que estava acontecendo. O equipamento quebrava constantemente, mas a causa era um mistério. Peças eram substituídas, mas o problema ocorria novamente.

Passou-se um ano antes que descobrissem que o problema era um vírus chamado Stuxnet, que havia infectado os sistemas eletrônicos da planta de enriquecimento de urânio em Natanz, no Irã. Esta era a razão por trás dos diversos erros que atrasaram e prejudicaram o programa nuclear do país.

O descobrimento do Stuxnet, em 2010, tornou claro que os crimes cibernéticos podiam ir além da espionagem e do roubo de dados pessoais com fins econômicos: confirmou que era possível causar prejuízos físicos com uma motivação política.

“Foi a exploração bem-sucedida do ciberespaço com o objetivo de controlar uma série de processos industriais para destruí-los remotamente, sem que ocorresse nenhum tipo de confronto militar”, diz Lior Tabansky, especialista em cibersegurança estratégica da Universidade Yuval Ne’eman, em Israel, na publicação Cyber Security Review.

“Isso demonstrou quão sofisticadas e precisas podem ser as armas cibernéticas.”E difícil saber com certeza qual foi a origem desse ataque. Mas, segundo um artigo do Instituto de Tecnologia de Massachusetts (MIT, na sigla em inglês), nos Estados Unidos, suspeita-se que uma equipe de especialistas israelenses e americanos esteja por trás do incidente.

Essa opinião é compartilhada por diversos especialistas em segurança cibernética.

Ciberterrorismo

Esse tipo de incidente, que afeta o funcionamento de equipamentos e infraestruturas, é uma das modalidades de ciberataques mais perigosa. Nos últimos anos, foram registrados vários ataques.

Suas consequências vão além do plano físico.

“Além do prejuízo concreto, esse tipo de evento tem um efeito secundário muito importante: o psicológico. A isso se referem os termos ciberterrorismo e ciberguerra”, disse à BBC Graham Fairclough, especialista do Centro de Cibersegurança da Universidade de Oxford, no Reino Unido.

“Eles geram medo e ansiedade. Tem-se a sensação de que alguém pode fazer algo com você e que você não tem a possibilidade de se proteger. O alcance também é importante, já que no ciberespaço a distância física não é relevante. Você pode ser uma vítima mesmo que esteja longe do ponto de origem do ataque.”

Neste contexto, o indivíduo perde confiança no sistema e em sua habilidade para protegê-lo.

“Tudo o que funcione com softwares pode ser utilizado para causar prejuízo, seja algo simples, como uma geladeira, ou muito mais complexo. A chave é o código, que pode ser desenvolvido ou comprado de criminosos na internet. E o equipamento físico, ou hardware, também pode ser comprado com facilidade na rede”, afirma Fairclough.

[...]

VELANDIA, Karenina. BBC Brasil. Disponível em:

<https://bbc.in/2GDLkke>. Acesso em: 5 abr. 2018

(Fragmento adaptado).

Provas

TEXTO II

Quais são as sofisticadas armas cibernéticas da

guerra do século 21?

Eles não sabiam o que estava acontecendo. O equipamento quebrava constantemente, mas a causa era um mistério. Peças eram substituídas, mas o problema ocorria novamente.

Passou-se um ano antes que descobrissem que o problema era um vírus chamado Stuxnet, que havia infectado os sistemas eletrônicos da planta de enriquecimento de urânio em Natanz, no Irã. Esta era a razão por trás dos diversos erros que atrasaram e prejudicaram o programa nuclear do país.

O descobrimento do Stuxnet, em 2010, tornou claro que os crimes cibernéticos podiam ir além da espionagem e do roubo de dados pessoais com fins econômicos: confirmou que era possível causar prejuízos físicos com uma motivação política.

“Foi a exploração bem-sucedida do ciberespaço com o objetivo de controlar uma série de processos industriais para destruí-los remotamente, sem que ocorresse nenhum tipo de confronto militar”, diz Lior Tabansky, especialista em cibersegurança estratégica da Universidade Yuval Ne’eman, em Israel, na publicação Cyber Security Review.

“Isso demonstrou quão sofisticadas e precisas podem ser as armas cibernéticas.”E difícil saber com certeza qual foi a origem desse ataque. Mas, segundo um artigo do Instituto de Tecnologia de Massachusetts (MIT, na sigla em inglês), nos Estados Unidos, suspeita-se que uma equipe de especialistas israelenses e americanos esteja por trás do incidente.

Essa opinião é compartilhada por diversos especialistas em segurança cibernética.

Ciberterrorismo

Esse tipo de incidente, que afeta o funcionamento de equipamentos e infraestruturas, é uma das modalidades de ciberataques mais perigosa. Nos últimos anos, foram registrados vários ataques.

Suas consequências vão além do plano físico.

“Além do prejuízo concreto, esse tipo de evento tem um efeito secundário muito importante: o psicológico. A isso se referem os termos ciberterrorismo e ciberguerra”, disse à BBC Graham Fairclough, especialista do Centro de Cibersegurança da Universidade de Oxford, no Reino Unido.

“Eles geram medo e ansiedade. Tem-se a sensação de que alguém pode fazer algo com você e que você não tem a possibilidade de se proteger. O alcance também é importante, já que no ciberespaço a distância física não é relevante. Você pode ser uma vítima mesmo que esteja longe do ponto de origem do ataque.”

Neste contexto, o indivíduo perde confiança no sistema e em sua habilidade para protegê-lo.

“Tudo o que funcione com softwares pode ser utilizado para causar prejuízo, seja algo simples, como uma geladeira, ou muito mais complexo. A chave é o código, que pode ser desenvolvido ou comprado de criminosos na internet. E o equipamento físico, ou hardware, também pode ser comprado com facilidade na rede”, afirma Fairclough.

[...]

VELANDIA, Karenina. BBC Brasil. Disponível em:

<https://bbc.in/2GDLkke>. Acesso em: 5 abr. 2018

(Fragmento adaptado).

Releia o trecho a seguir.

“[...] disse à BBC Graham Fairclough, especialista do Centro de Cibersegurança da Universidade de Oxford, no Reino Unido.”

Em relação ao excerto destacado nesse trecho, pode-se afirmar que é um(a)

Provas

TEXTO I

Vamos estudar banto?

O destaque que as práticas religiosas de matriz iorubana adquiriram na cultura brasileira, especialmente na baiana, teve como consequência um desequilíbrio no interesse pelas línguas africanas que deram sua contribuição à formação do português brasileiro. Ocorreu uma supervalorização do iorubá e uma quase invisibilização das línguas do grupo banto (quimbundo, quicongo e umbundo), que tiveram um impacto muito mais profundo na nossa língua. Muitas pessoas, em busca das raízes africanas da nossa formação social e cultural, ou em busca de suas próprias raízes étnicas, se dedicam ao estudo do iorubá, considerado como o componente principal dessas raízes.

Aconteceu com as línguas africanas algo parecido com o que aconteceu com as línguas indígenas no nosso imaginário: muitas pessoas acreditam que a única língua falada pelos habitantes mais antigos do Brasil era o “tupiguarani” (uma língua que nunca existiu, aliás, porque o termo tupi-guarani se aplica a uma família de línguas e não a uma língua única). Ora, até hoje, depois de séculos de genocídio sistemático, sobrevivem mais de 180 línguas indígenas, agrupadas em diferentes troncos linguísticos, tão diferentes entre si quanto o português e o japonês, por exemplo. Na verdade, calcula-se em mais de mil o número de línguas faladas pelos índios no momento da invasão portuguesa. [...]

BAGNO, Marcos. Blog da Parábola Editorial. Disponível em:

<https://bit.ly/2LuPvS6>. Acesso em: 24 maio 2018

(Fragmento adaptado).

Provas

- SintaxeConectivos

- SemânticaSinônimos e Antônimos

- Interpretação de TextosCoesão e Coerência

- Interpretação de TextosSubstituição/Reescritura de Texto

TEXTO II

Quais são as sofisticadas armas cibernéticas da

guerra do século 21?

Eles não sabiam o que estava acontecendo. O equipamento quebrava constantemente, mas a causa era um mistério. Peças eram substituídas, mas o problema ocorria novamente.

Passou-se um ano antes que descobrissem que o problema era um vírus chamado Stuxnet, que havia infectado os sistemas eletrônicos da planta de enriquecimento de urânio em Natanz, no Irã. Esta era a razão por trás dos diversos erros que atrasaram e prejudicaram o programa nuclear do país.

O descobrimento do Stuxnet, em 2010, tornou claro que os crimes cibernéticos podiam ir além da espionagem e do roubo de dados pessoais com fins econômicos: confirmou que era possível causar prejuízos físicos com uma motivação política.

“Foi a exploração bem-sucedida do ciberespaço com o objetivo de controlar uma série de processos industriais para destruí-los remotamente, sem que ocorresse nenhum tipo de confronto militar”, diz Lior Tabansky, especialista em cibersegurança estratégica da Universidade Yuval Ne’eman, em Israel, na publicação Cyber Security Review.

“Isso demonstrou quão sofisticadas e precisas podem ser as armas cibernéticas.”E difícil saber com certeza qual foi a origem desse ataque. Mas, segundo um artigo do Instituto de Tecnologia de Massachusetts (MIT, na sigla em inglês), nos Estados Unidos, suspeita-se que uma equipe de especialistas israelenses e americanos esteja por trás do incidente.

Essa opinião é compartilhada por diversos especialistas em segurança cibernética.

Ciberterrorismo

Esse tipo de incidente, que afeta o funcionamento de equipamentos e infraestruturas, é uma das modalidades de ciberataques mais perigosa. Nos últimos anos, foram registrados vários ataques.

Suas consequências vão além do plano físico.

“Além do prejuízo concreto, esse tipo de evento tem um efeito secundário muito importante: o psicológico. A isso se referem os termos ciberterrorismo e ciberguerra”, disse à BBC Graham Fairclough, especialista do Centro de Cibersegurança da Universidade de Oxford, no Reino Unido.

“Eles geram medo e ansiedade. Tem-se a sensação de que alguém pode fazer algo com você e que você não tem a possibilidade de se proteger. O alcance também é importante, já que no ciberespaço a distância física não é relevante. Você pode ser uma vítima mesmo que esteja longe do ponto de origem do ataque.”

Neste contexto, o indivíduo perde confiança no sistema e em sua habilidade para protegê-lo.

“Tudo o que funcione com softwares pode ser utilizado para causar prejuízo, seja algo simples, como uma geladeira, ou muito mais complexo. A chave é o código, que pode ser desenvolvido ou comprado de criminosos na internet. E o equipamento físico, ou hardware, também pode ser comprado com facilidade na rede”, afirma Fairclough.

[...]

VELANDIA, Karenina. BBC Brasil. Disponível em:

<https://bbc.in/2GDLkke>. Acesso em: 5 abr. 2018

(Fragmento adaptado).

Releia o trecho a seguir.

“O equipamento quebrava constantemente, mas a causa era um mistério.”

Esse trecho pode, sem prejuízo de seu sentido original, ser reescrito das seguintes formas, exceto:

Provas

Provas

TEXTO I

Vamos estudar banto?

O destaque que as práticas religiosas de matriz iorubana adquiriram na cultura brasileira, especialmente na baiana, teve como consequência um desequilíbrio no interesse pelas línguas africanas que deram sua contribuição à formação do português brasileiro. Ocorreu uma supervalorização do iorubá e uma quase invisibilização das línguas do grupo banto (quimbundo, quicongo e umbundo), que tiveram um impacto muito mais profundo na nossa língua. Muitas pessoas, em busca das raízes africanas da nossa formação social e cultural, ou em busca de suas próprias raízes étnicas, se dedicam ao estudo do iorubá, considerado como o componente principal dessas raízes.

Aconteceu com as línguas africanas algo parecido com o que aconteceu com as línguas indígenas no nosso imaginário: muitas pessoas acreditam que a única língua falada pelos habitantes mais antigos do Brasil era o “tupiguarani” (uma língua que nunca existiu, aliás, porque o termo tupi-guarani se aplica a uma família de línguas e não a uma língua única). Ora, até hoje, depois de séculos de genocídio sistemático, sobrevivem mais de 180 línguas indígenas, agrupadas em diferentes troncos linguísticos, tão diferentes entre si quanto o português e o japonês, por exemplo. Na verdade, calcula-se em mais de mil o número de línguas faladas pelos índios no momento da invasão portuguesa. [...]

BAGNO, Marcos. Blog da Parábola Editorial. Disponível em:

<https://bit.ly/2LuPvS6>. Acesso em: 24 maio 2018

(Fragmento adaptado).

Releia o trecho a seguir.

“Ora, até hoje, depois de séculos de genocídio sistemático, sobrevivem mais de 180 línguas indígenas [...]”

Agora, considere as definições presentes no Dicionário Michaelis on-line da palavra destacada.

1. Nesta hora, neste momento;

2. Usada para indicar palavras ou orações num discurso que indica mudança de pensamento;

3. Empregada para marcar alternância;

4. Expressa espanto ou dúvida.

A acepção 1 pertence a uma determinada classe gramatical, a 2 e a 3, a outra classe e a 4, a outra.

A classe gramatical a que pertence a palavra destacada nesse trecho é

Provas

TEXTO II

Quais são as sofisticadas armas cibernéticas da

guerra do século 21?

Eles não sabiam o que estava acontecendo. O equipamento quebrava constantemente, mas a causa era um mistério. Peças eram substituídas, mas o problema ocorria novamente.

Passou-se um ano antes que descobrissem que o problema era um vírus chamado Stuxnet, que havia infectado os sistemas eletrônicos da planta de enriquecimento de urânio em Natanz, no Irã. Esta era a razão por trás dos diversos erros que atrasaram e prejudicaram o programa nuclear do país.

O descobrimento do Stuxnet, em 2010, tornou claro que os crimes cibernéticos podiam ir além da espionagem e do roubo de dados pessoais com fins econômicos: confirmou que era possível causar prejuízos físicos com uma motivação política.

“Foi a exploração bem-sucedida do ciberespaço com o objetivo de controlar uma série de processos industriais para destruí-los remotamente, sem que ocorresse nenhum tipo de confronto militar”, diz Lior Tabansky, especialista em cibersegurança estratégica da Universidade Yuval Ne’eman, em Israel, na publicação Cyber Security Review.

“Isso demonstrou quão sofisticadas e precisas podem ser as armas cibernéticas.”E difícil saber com certeza qual foi a origem desse ataque. Mas, segundo um artigo do Instituto de Tecnologia de Massachusetts (MIT, na sigla em inglês), nos Estados Unidos, suspeita-se que uma equipe de especialistas israelenses e americanos esteja por trás do incidente.

Essa opinião é compartilhada por diversos especialistas em segurança cibernética.

Ciberterrorismo

Esse tipo de incidente, que afeta o funcionamento de equipamentos e infraestruturas, é uma das modalidades de ciberataques mais perigosa. Nos últimos anos, foram registrados vários ataques.

Suas consequências vão além do plano físico.

“Além do prejuízo concreto, esse tipo de evento tem um efeito secundário muito importante: o psicológico. A isso se referem os termos ciberterrorismo e ciberguerra”, disse à BBC Graham Fairclough, especialista do Centro de Cibersegurança da Universidade de Oxford, no Reino Unido.

“Eles geram medo e ansiedade. Tem-se a sensação de que alguém pode fazer algo com você e que você não tem a possibilidade de se proteger. O alcance também é importante, já que no ciberespaço a distância física não é relevante. Você pode ser uma vítima mesmo que esteja longe do ponto de origem do ataque.”

Neste contexto, o indivíduo perde confiança no sistema e em sua habilidade para protegê-lo.

“Tudo o que funcione com softwares pode ser utilizado para causar prejuízo, seja algo simples, como uma geladeira, ou muito mais complexo. A chave é o código, que pode ser desenvolvido ou comprado de criminosos na internet. E o equipamento físico, ou hardware, também pode ser comprado com facilidade na rede”, afirma Fairclough.

[...]

VELANDIA, Karenina. BBC Brasil. Disponível em:

<https://bbc.in/2GDLkke>. Acesso em: 5 abr. 2018

(Fragmento adaptado).

Releia o trecho a seguir.

“[...] mas a causa era um mistério.”

Assinale a alternativa em que a palavra destacada é acentuada pelo mesmo motivo do vocábulo destacado anteriormente.

Provas

Caderno Container