Foram encontradas 60 questões.

Considere:

I. Um acordo entre um provedor de serviço de TI e outra parte da mesma organização. Ele dá apoio à entrega, pelo provedor de serviço de TI, de serviços de TI a clientes e define os produtos ou serviços a serem fornecidos e as responsabilidades de ambas as partes. Por exemplo, pode haver um acordo entre a central de serviço e um grupo de suporte para fornecer resolução de incidente dentro de um prazo acordado.

II. Um acordo entre um provedor de serviço de TI e um cliente. Ele descreve o serviço de TI e especifica as responsabilidades do provedor de serviço de TI e do cliente, dentre outros aspectos. Um único acordo pode cobrir múltiplos serviços de TI ou múltiplos clientes.

De acordo com a ITIL v3, a definição I refere-se a Acordo de Nível

I. Um acordo entre um provedor de serviço de TI e outra parte da mesma organização. Ele dá apoio à entrega, pelo provedor de serviço de TI, de serviços de TI a clientes e define os produtos ou serviços a serem fornecidos e as responsabilidades de ambas as partes. Por exemplo, pode haver um acordo entre a central de serviço e um grupo de suporte para fornecer resolução de incidente dentro de um prazo acordado.

II. Um acordo entre um provedor de serviço de TI e um cliente. Ele descreve o serviço de TI e especifica as responsabilidades do provedor de serviço de TI e do cliente, dentre outros aspectos. Um único acordo pode cobrir múltiplos serviços de TI ou múltiplos clientes.

De acordo com a ITIL v3, a definição I refere-se a Acordo de Nível

Provas

Questão presente nas seguintes provas

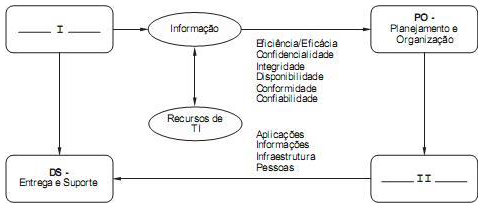

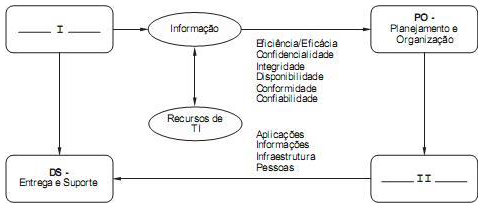

O CobiT 4.1 identificou 34 processos de TI e os distribuiu entre quatro domínios que espelham os agrupamentos usuais existentesem uma organização padrão de TI. Estes domínios podem ser observados na figura abaixo:

As lacunas I e II são preenchidas, correta e respectivamente, pelos domínios

As lacunas I e II são preenchidas, correta e respectivamente, pelos domínios

Provas

Questão presente nas seguintes provas

O modelo MPS.BR baseia-se nos conceitos de maturidade e capacidade de processo para a avaliação e melhoria da qualidade e produtividade de software e serviços correlatos, e também para a melhoria da qualidade e produtividade dos serviços prestados. Dentro desse contexto, o modelo MPS possui quatro componentes: Modelo de Referência MPS para Software, Modelo de Referência MPS para Serviços, Método de Avaliação e Modelo de

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v3Gestão de Incidentes (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Mudanças (ITILv3)

Para responder à questão , considere o contexto abaixo e seus respectivos eventos.

1. A usuária Ana informa ao serviço de atendimento que não está conseguindo efetuar logon (autenticar-se) para acessar a rede interna.

2. O atendente entra em contato com um técnico de suporte nível 1, José, que é designado para eliminar o incidente.

3. José consulta o histórico do equipamento a fim de verificar se houve ocorrências anteriores. Não há. José não pôde resolver o incidente, tampouco detectar a causa, e logo informa o ocorrido ao funcionário do serviço de atendimento.

4. Este, por sua vez, entra em contato com um técnico de suporte nível 2, João, agora designado a intervir.

5. Paralelamente, o funcionário do serviço de atendimento recebe outras 5 notificações de incidentes, com características muito semelhantes às que foram informadas pela usuária Ana.

6. Como o atendente foi informado por João que o incidente até o momento não havia sido resolvido, ele acredita haver um problema generalizado, sem causa aparente, e então entra em contato com a equipe de especialistas.

7. Os especialistas, por sua vez, logo descobrem a causa do problema: um dos servidores está fisicamente danificado e precisa ser substituído.

8. Os especialistas solicitam, então, a troca do equipamento à equipe responsável pelo gerenciamento e implementação de mudanças.

9. Contudo, antes de autorizar a mudança, a equipe consulta os dados do equipamento problemático, a fim de avaliar possíveis impactos nos demais serviços que estão em funcionamento. Feito isto e concluindo que não haveria maiores problemas, a mudança é efetivada pela equipe de operações e testes, o problema é eliminado e os serviços são restabelecidos.

10. Um relatório elaborado pela equipe de mudanças é entregue ao atendente que, por sua vez, entra em contato com os usuários que fizeram as solicitações, informando-lhes que o problema foi eliminado. Em seguida, encaminha o relatório ao responsável pelo serviço de autenticação de usuários e acesso à rede interna.

De acordo com o contexto apresentado e as melhores práticas da ITIL v3, é correto afirmar que o evento descrito em1. A usuária Ana informa ao serviço de atendimento que não está conseguindo efetuar logon (autenticar-se) para acessar a rede interna.

2. O atendente entra em contato com um técnico de suporte nível 1, José, que é designado para eliminar o incidente.

3. José consulta o histórico do equipamento a fim de verificar se houve ocorrências anteriores. Não há. José não pôde resolver o incidente, tampouco detectar a causa, e logo informa o ocorrido ao funcionário do serviço de atendimento.

4. Este, por sua vez, entra em contato com um técnico de suporte nível 2, João, agora designado a intervir.

5. Paralelamente, o funcionário do serviço de atendimento recebe outras 5 notificações de incidentes, com características muito semelhantes às que foram informadas pela usuária Ana.

6. Como o atendente foi informado por João que o incidente até o momento não havia sido resolvido, ele acredita haver um problema generalizado, sem causa aparente, e então entra em contato com a equipe de especialistas.

7. Os especialistas, por sua vez, logo descobrem a causa do problema: um dos servidores está fisicamente danificado e precisa ser substituído.

8. Os especialistas solicitam, então, a troca do equipamento à equipe responsável pelo gerenciamento e implementação de mudanças.

9. Contudo, antes de autorizar a mudança, a equipe consulta os dados do equipamento problemático, a fim de avaliar possíveis impactos nos demais serviços que estão em funcionamento. Feito isto e concluindo que não haveria maiores problemas, a mudança é efetivada pela equipe de operações e testes, o problema é eliminado e os serviços são restabelecidos.

10. Um relatório elaborado pela equipe de mudanças é entregue ao atendente que, por sua vez, entra em contato com os usuários que fizeram as solicitações, informando-lhes que o problema foi eliminado. Em seguida, encaminha o relatório ao responsável pelo serviço de autenticação de usuários e acesso à rede interna.

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v3Gestão de Incidentes (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Mudanças (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Problemas (ITILv3)

Para responder à questão , considere o contexto abaixo e seus respectivos eventos.

1. A usuária Ana informa ao serviço de atendimento que não está conseguindo efetuar logon (autenticar-se) para acessar a rede interna.

2. O atendente entra em contato com um técnico de suporte nível 1, José, que é designado para eliminar o incidente.

3. José consulta o histórico do equipamento a fim de verificar se houve ocorrências anteriores. Não há. José não pôde resolver o incidente, tampouco detectar a causa, e logo informa o ocorrido ao funcionário do serviço de atendimento.

4. Este, por sua vez, entra em contato com um técnico de suporte nível 2, João, agora designado a intervir.

5. Paralelamente, o funcionário do serviço de atendimento recebe outras 5 notificações de incidentes, com características muito semelhantes às que foram informadas pela usuária Ana.

6. Como o atendente foi informado por João que o incidente até o momento não havia sido resolvido, ele acredita haver um problema generalizado, sem causa aparente, e então entra em contato com a equipe de especialistas.

7. Os especialistas, por sua vez, logo descobrem a causa do problema: um dos servidores está fisicamente danificado e precisa ser substituído.

8. Os especialistas solicitam, então, a troca do equipamento à equipe responsável pelo gerenciamento e implementação de mudanças.

9. Contudo, antes de autorizar a mudança, a equipe consulta os dados do equipamento problemático, a fim de avaliar possíveis impactos nos demais serviços que estão em funcionamento. Feito isto e concluindo que não haveria maiores problemas, a mudança é efetivada pela equipe de operações e testes, o problema é eliminado e os serviços são restabelecidos.

10. Um relatório elaborado pela equipe de mudanças é entregue ao atendente que, por sua vez, entra em contato com os usuários que fizeram as solicitações, informando-lhes que o problema foi eliminado. Em seguida, encaminha o relatório ao responsável pelo serviço de autenticação de usuários e acesso à rede interna.

De acordo com o contexto apresentado e as melhores práticas da ITIL v3, é INCORRETO afirmar:1. A usuária Ana informa ao serviço de atendimento que não está conseguindo efetuar logon (autenticar-se) para acessar a rede interna.

2. O atendente entra em contato com um técnico de suporte nível 1, José, que é designado para eliminar o incidente.

3. José consulta o histórico do equipamento a fim de verificar se houve ocorrências anteriores. Não há. José não pôde resolver o incidente, tampouco detectar a causa, e logo informa o ocorrido ao funcionário do serviço de atendimento.

4. Este, por sua vez, entra em contato com um técnico de suporte nível 2, João, agora designado a intervir.

5. Paralelamente, o funcionário do serviço de atendimento recebe outras 5 notificações de incidentes, com características muito semelhantes às que foram informadas pela usuária Ana.

6. Como o atendente foi informado por João que o incidente até o momento não havia sido resolvido, ele acredita haver um problema generalizado, sem causa aparente, e então entra em contato com a equipe de especialistas.

7. Os especialistas, por sua vez, logo descobrem a causa do problema: um dos servidores está fisicamente danificado e precisa ser substituído.

8. Os especialistas solicitam, então, a troca do equipamento à equipe responsável pelo gerenciamento e implementação de mudanças.

9. Contudo, antes de autorizar a mudança, a equipe consulta os dados do equipamento problemático, a fim de avaliar possíveis impactos nos demais serviços que estão em funcionamento. Feito isto e concluindo que não haveria maiores problemas, a mudança é efetivada pela equipe de operações e testes, o problema é eliminado e os serviços são restabelecidos.

10. Um relatório elaborado pela equipe de mudanças é entregue ao atendente que, por sua vez, entra em contato com os usuários que fizeram as solicitações, informando-lhes que o problema foi eliminado. Em seguida, encaminha o relatório ao responsável pelo serviço de autenticação de usuários e acesso à rede interna.

Provas

Questão presente nas seguintes provas

O domínio Entrega e Suporte do CobiT 4.1 cobre a entrega propriamente dita de serviços requeridos. São processos deste domínio:

Provas

Questão presente nas seguintes provas

Segundo a Seção II (Seleção do Fornecedor) da Instrução Normativa para Contratação de Soluções de Tecnologia da Informação - IN 04/2010, publicada pela Secretaria de Logística e Tecnologia da Informação - SLTI do Ministério do Planejamento, Orçamento e Gestão, a fase de Seleção do Fornecedor terá início com o encaminhamento do Termo de Referência ou Projeto Básico pela Área de

Provas

Questão presente nas seguintes provas

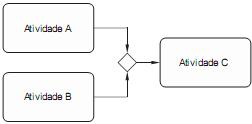

Considere que as atividades A e B devem ocorrer ao mesmo tempo, pois do contrário, não será possível a ocorrência da Atividade C. Nestas condições, utilizando a notação BPMN, no interior do losango deve ser colocado um ...I... . O nome que se dá à figura do losango neste caso é ...II... .

As lacunas I e II são, correta e respectivamente, preenchidas por

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Análise de VulnerabilidadesAnálise de Código Malicioso

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Segurança LógicaFerramentas Antimalware

Os rootkits podem executar em modo usuário ou em modo núcleo. Em modo de núcleo são usados para atacar rotinas privilegiadas do sistema operacional. Esta categoria de rootkit, normalmente

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

O sistema criptográfico de chave pública RSA permite que o recebedor da mensagem, Roberto, crie suas chaves públicas e privadas. Para usar o RSA, Roberto gera dois números primos grandes, p e q, e calcula n=p*q. Em seguida, ele seleciona um número e, que seja primo relativo de ⌀;(n) e calcula d=e-1 mod ⌀(n). A chave pública de Roberto é formada pelo par (e,n) e sua chave privada é d. Ana pode criptografar uma mensagem M para Roberto, calculando

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container