Foram encontradas 100 questões.

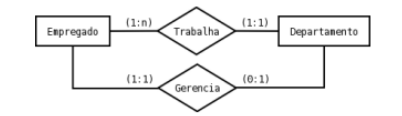

Considere as afirmativas acerca deste diagrama e do modelo Entidade-Relacionamento:

I. No diagrama acima os losangos denominados ‘Trabalha’ e ‘Gerencia’ são denominados de Entidades do modelo;

II. A notação das cardinalidades define seus valores na forma (mínima, máxima);

III. O Modelo Entidade-Relacionamento permite associar atributos tanto a entidades como a relacionamentos.

Está correto apenas o que se afirma em

Provas

Os arquivos de suporte para todos os hives, exceto HKEY_CURRENT_USER, estão na pasta

Provas

I. Ao se negar a permissão básica de ‘Controle Total’ a um usuário em determinada pasta significa que este usuário não poderá gravar nesta pasta, mas poderá ‘Ler & Executar’ seu conteúdo;

II. Entradas de negação têm precedência sobre entradas de permissão;

III. ‘Alterar Permissões’ é uma permissão avançada para uma pasta.

Está correto apenas o que se afirma em

Provas

Alguns desses requisitos para upgrade por meio dos canais formais da Microsoft (Windows Update, por exemplo) são

Provas

Install-WindowsFeature Web-Server -IncludeManagementTools

Para executar este comando podemos usar o

Provas

Os valores impressos para a variável A serão

Provas

O administrador de um servidor de dados estabeleceu uma política de backup que realiza um backup completo (ou full) todo domingo e um backup incremental todos os dias de segunda-feira a sábado, todos após o fechamento das atividades da empresa, às 20 horas.

Em uma determinada ocasião, o disco rígido que armazena esses dados foi perdido na quarta-feira pela manhã. Para recompor os dados a partir dos backups será necessário restaurá-los realizando a seguinte ordem de procedimentos:

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

A criptografia de chaves assimétricas é utilizada na tecnologia de certificados digitais e uma de suas aplicações é implementar assinaturas digitais em documentos.

Ao receber por e-mail um documento assinado digitalmente, o destinatário poderá garantir sua autenticidade utilizando a

Provas

Firewalls são equipamentos de rede ou programas de computador que, por meio do bloqueio seletivo de conexões, baseados em uma política de segurança, buscam proteger redes de computadores.

O tipo de firewall que guarda o estado das conexões ativas, permitindo apenas a passagem de pacotes que pertençam a determinadas conexões, é denominado

Provas

Uma VPN deve oferecer vários tipos de segurança para manter a conexão e a integridade dos dados.

A suíte de protocolos que possui algoritmos de criptografia aprimorados, com dois tipos, túnel e transporte, e que pode ser usado para implementar e proteger conexões VPN é o

Provas

Caderno Container