Foram encontradas 50 questões.

Um sistema de banco de dados tem como função:

Provas

Questão presente nas seguintes provas

Sobre as funções dos comandos SQL, é correto afirmar que

Provas

Questão presente nas seguintes provas

Em uma unidade de disco que trabalha com o sistema de journaling, verifica-se que a

Provas

Questão presente nas seguintes provas

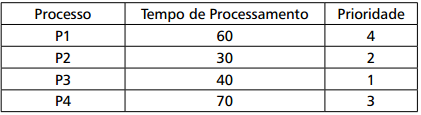

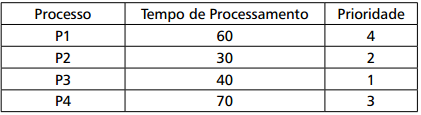

A tabela a seguir apresenta quatro processos que se encontram na fila de prontos.

O algoritmo de escalonamento que deve ser executado para minimizar o tempo médio de turnaround desses processos é

O algoritmo de escalonamento que deve ser executado para minimizar o tempo médio de turnaround desses processos é

Provas

Questão presente nas seguintes provas

- Gerenciamento de ProcessosThreadsConceito de Threads

- Gerenciamento de ProcessosThreadsProcessos versus Threads

Um(a) _______________ pode ser dividido(a) em várias linhas com ordens específicas, que são lidas e executadas separadamente por um(a) _____________. A essas linhas dá-se o nome de ______________.

Os termos que preenchem, corretamente, as lacunas são:

Os termos que preenchem, corretamente, as lacunas são:

Provas

Questão presente nas seguintes provas

A sequência que contém apenas extensões de arquivos dos sistemas operacionais Microsoft é:

Provas

Questão presente nas seguintes provas

Analise as afirmativas abaixo referentes ao gerenciamento de memórias.

I- A Memória Virtual, encontrada no processador, é muito menor que a Memória RAM, mas possui uma importância muito grande, pois é utilizada para acelerar a obtenção de informações para o processador.

II- A Memória Principal, também chamada de Memória RAM, armazena os programas e as informações que estão em uso no computador.

III- A Memória Secundária mantém, temporariamente, os dados não utilizados, para liberar espaço na Memória Principal, e nela também ficam armazenados os arquivos do usuário.

IV- A Memória Cache, recurso utilizado na computação, tem por finalidade criar um ambiente de memória contínua para os programas.

Estão corretas as afirmativas

I- A Memória Virtual, encontrada no processador, é muito menor que a Memória RAM, mas possui uma importância muito grande, pois é utilizada para acelerar a obtenção de informações para o processador.

II- A Memória Principal, também chamada de Memória RAM, armazena os programas e as informações que estão em uso no computador.

III- A Memória Secundária mantém, temporariamente, os dados não utilizados, para liberar espaço na Memória Principal, e nela também ficam armazenados os arquivos do usuário.

IV- A Memória Cache, recurso utilizado na computação, tem por finalidade criar um ambiente de memória contínua para os programas.

Estão corretas as afirmativas

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Os princípios básicos da segurança da informação, conforme definição da norma ABNT NBR ISO/IEC 27002, são

Provas

Questão presente nas seguintes provas

Observe a figura abaixo:

O sistema utilizado para que a mensagem de Bob seja enviada à Alice, sem ser interceptada, é

O sistema utilizado para que a mensagem de Bob seja enviada à Alice, sem ser interceptada, é

Provas

Questão presente nas seguintes provas

Analise as afirmativas abaixo com relação às técnicas de invasão e assinale com (V) as verdadeiras e (F) as falsas.

( ) Phishing é o tipo de fraude em que um golpista tenta obter dados pessoais e financeiros de um usuário, pela utilização combinada de meios técnicos e de engenharia social.

( ) Rootkit é um conjunto de programas e de técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido.

( ) Cavalo de Tróia é um programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

( ) Spoofing é uma técnica que consiste em inspecionar os dados trafegados em redes de computadores, por meio de programas específicos.

( ) Scan é uma forma de efetuar buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizados e programas instalados.

A sequência correta é

( ) Phishing é o tipo de fraude em que um golpista tenta obter dados pessoais e financeiros de um usuário, pela utilização combinada de meios técnicos e de engenharia social.

( ) Rootkit é um conjunto de programas e de técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido.

( ) Cavalo de Tróia é um programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

( ) Spoofing é uma técnica que consiste em inspecionar os dados trafegados em redes de computadores, por meio de programas específicos.

( ) Scan é uma forma de efetuar buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles como, por exemplo, serviços disponibilizados e programas instalados.

A sequência correta é

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container