Foram encontradas 50 questões.

Provas

Questão presente nas seguintes provas

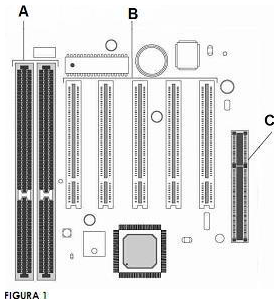

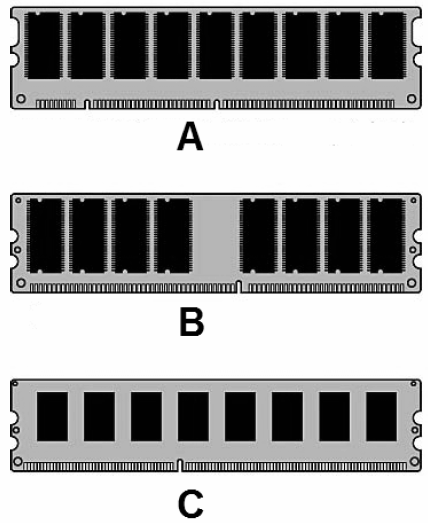

A Figura 3 (abaixo) ilustra 3 tipos de memória comercialmente disponíveis. Relacione de acordo com a alternativa correta.

FIGURA 3

Provas

Questão presente nas seguintes provas

O Desfragmentador de disco é responsável por:

Provas

Questão presente nas seguintes provas

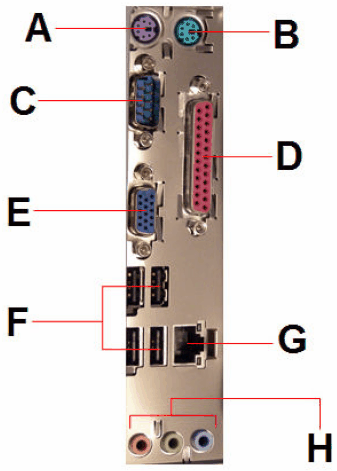

A Figura 4 (abaixo) ilustra interfaces para conexão (portas) comuns em computadores pessoais desktops ou laptops. Relacione de acordo com a alternativa correta:

FIGURA 4

Provas

Questão presente nas seguintes provas

A Impressora e o Monitor fazem parte de um mesmo grupo de dispositivos, corretamente apontado através da alternativa:

Provas

Questão presente nas seguintes provas

Quanto aos dispositivos primários de armazenamento (HDs) e seu desempenho, é correto afirmar:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAmeaça

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Segurança LógicaFerramentas Antimalware

Sobre vírus de computador, pode-se afirmar:

I - Ao contrário dos primeiros vírus do computador, que tinham por objetivo a inabilitação do sistema através de exclusão e alteração de arquivos, na atualidade os vírus muitas vezes não prejudicam o correto funcionamento do sistema, tornando-o praticamente invisível a usuários comuns.

II - Uma função maliciosa que pode ser executada por um cavalo de tróia é o furto de senhas e outras informação relevantes, como números de contas de banco e cartões de créditos.

III - O constante avanço das ferramentas para combate a pragas (antivírus) fez com que este tipo de ameaça não seja mais considerada uma preocupação para usuários.

IV - O sistema operacional Linux é totalmente imune a vírus, por este motivo grande parte das instituições bancárias, que antes utilizaram Windows, estão migrando seus sistemas.

Assinale a alternativa correta:

I - Ao contrário dos primeiros vírus do computador, que tinham por objetivo a inabilitação do sistema através de exclusão e alteração de arquivos, na atualidade os vírus muitas vezes não prejudicam o correto funcionamento do sistema, tornando-o praticamente invisível a usuários comuns.

II - Uma função maliciosa que pode ser executada por um cavalo de tróia é o furto de senhas e outras informação relevantes, como números de contas de banco e cartões de créditos.

III - O constante avanço das ferramentas para combate a pragas (antivírus) fez com que este tipo de ameaça não seja mais considerada uma preocupação para usuários.

IV - O sistema operacional Linux é totalmente imune a vírus, por este motivo grande parte das instituições bancárias, que antes utilizaram Windows, estão migrando seus sistemas.

Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

- Certificado DigitalAssinatura Digital

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Com relação a criptografia, assinale a alternativa correta de acordo com os itens que seguem:

I - Nos sistemas que fazem uso de chaves simétricas, as chaves utilizadas pelo emissor e pelo receptor são idênticas e secretas. Enquanto nos sistemas com uso de chaves públicas, faz-se uso de um par de chaves, sendo uma delas de conhecimento exclusivo de um dos integrantes e a segunda de conhecimento por parte de ambos.

II - A infra-estrutura das chaves públicas baseia-se no padrão X.509, constituída por programas, formatos de dados, procedimentos, protocolos de comunicação, políticas de segurança e mecanismos criptográficos de chave pública de maneira a permitir a autenticação, confidencialidade, não-repúdio e integridade às mensagens que forem trocadas entre os componentes

III - Para que a criptografia e a descriptografia seja possível, alguns elementos se fazem necessários, sendo estes: Protocolos, Algoritmos, Software e Chaves. Para que ocorra o processo de autenticação os participantes devem estabelecer a chave que será utilizada ou então incluir um terceiro confiável, no caso um servidor de autenticação.

IV - Podemos definir uma assinatura digital como uma maneira de comprovar que dados foram, de fato, gerados pelo proprietário de determinada chave. Uma assinatura digital pode ser vista como um caso especial de código de integridade de mensagem, onde o código pode ter sido gerado apenas por um dos participantes. Assinale a alternativa correta:

I - Nos sistemas que fazem uso de chaves simétricas, as chaves utilizadas pelo emissor e pelo receptor são idênticas e secretas. Enquanto nos sistemas com uso de chaves públicas, faz-se uso de um par de chaves, sendo uma delas de conhecimento exclusivo de um dos integrantes e a segunda de conhecimento por parte de ambos.

II - A infra-estrutura das chaves públicas baseia-se no padrão X.509, constituída por programas, formatos de dados, procedimentos, protocolos de comunicação, políticas de segurança e mecanismos criptográficos de chave pública de maneira a permitir a autenticação, confidencialidade, não-repúdio e integridade às mensagens que forem trocadas entre os componentes

III - Para que a criptografia e a descriptografia seja possível, alguns elementos se fazem necessários, sendo estes: Protocolos, Algoritmos, Software e Chaves. Para que ocorra o processo de autenticação os participantes devem estabelecer a chave que será utilizada ou então incluir um terceiro confiável, no caso um servidor de autenticação.

IV - Podemos definir uma assinatura digital como uma maneira de comprovar que dados foram, de fato, gerados pelo proprietário de determinada chave. Uma assinatura digital pode ser vista como um caso especial de código de integridade de mensagem, onde o código pode ter sido gerado apenas por um dos participantes. Assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

- Topologias de RedeTopologia: Anel

- Topologias de RedeTopologia: Barramento

- Topologias de RedeTopologia: Malha/Mesh

Qual das opções NÃO diz respeito a uma topologia de rede?

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada de Enlace

- Transmissão de DadosEndereço MAC

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

De acordo com o padrão IEEE 802.3 (Ethernet), a camada de Enlace de Dados faz uso de endereçamento (para identificação da origem ou destino) com comprimento de tamanho igual a:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container