Foram encontradas 160 questões.

Em relação às afirmações abaixo, qual não é verdadeira em relação às vantagens de se usar um servidor tipo “blade”?

Provas

O que é CA-AFC2?

Provas

Nesta questão, você tem que fornecer três palavras que foram sistematicamente removidas do texto; lacunas de texto são representadas pelos algarismos romanos maiúsculos entre parenteses: (I), (II) e (III); note que as lacunas (I) e (II) já aparecem na última linha de texto da figura abaixo.

Imagine um esquema de assinatura digital que use certificados X.509, como no exemplo da figura abaixo:

|

Certifico que a chave pública 1983648B03030CF83737E3837837FC397092827262643FFA827103828282824 pertence à João Roberto da Silva Avenida Brasil, 12345 Rio das Ostras, RJ 28890-000 Nascimento: 7 de setembro de 1958 E-mail: bob@supernet.com.br |

|

(I) SHA-1 do certificado acima assinado com a chave privada da (II) |

Imagine que Trudy roubou o certificado acima de João Roberto da Silva e alterou o campo e-mail, colocando "trudy@supernet.com.br” para usar a chave pública certificada de João Roberto. Obviamente a Trudy não vai conseguir usar o certificado roubado e adulterado, porque quando um certificado é alterado, o cálculo da/do (I) do novo certificado é (III) da/do (I) referente ao certificado original; isso é garantido pela função SHA-1 utilizada no cálculo da/do (I), como se vê na última linha do certificado acima. A alteração de um bit produz um cálculo (Ill). Quando um receptor recebe um certificado, ele deve seguir os seguintes passos para validar o certificado:

1. Calcular a/o (I) do certificado recebido, usando a função SHA-1.

2. Decifrar a/o (l) que consta no certificado, utilizando a chave pública da (II).

3. Comparar os cálculos dos passos 1 e 2. Se a/o (I) calculada/o é (III) em comparação com o (l) que consta no certificado após decifragem, este certificado não é válido.

Note que para realizar o passo 2 é preciso ter certeza de estar falando com a (Il) correta e que o certificado da (Il) de alguma forma é confiável.

As lacunas (I), (Il) e (III) são correta e respectivamente preenchidas por uma das seguintes alternativas:

Provas

Verifique se cada afirmação abaixo é verdadeira (V) ou falsa (F); em seguida, assinale a alternativa que apresenta a sequência correta:

( ) Ataques DoS impedem os usuários legítimos de utilizarem determinados serviços de um computador ou rede de computadores.

( ) NAS é um tipo de rede local de armazenamento projetada para lidar com grandes volumes de transferência de dados em redes de empresas que utilizam servidores high-end, várias matrizes de disco e tecnologia de interconexão Fibre Channel.

( ) A série de padrões IEEE 802 contém padrões para uso em redes de comunicação locais e metropolitanas, especialmente relacionados com as camadas 1 (physical) e 2 (data link) do modelo OSI e correspondente link layer do modelo TCP/IP. IEEE 802 refers to a family of IEEE standards dealing with local area networks and metropolitan area networks.

( ) O endereço de broadcast 127.0.0.0 é um exemplo de endereço IP reservado para a comunicação segura entre duas máquinas específicas na rede.

( ) A política de segurança é um conjunto de diretrizes, normas, procedimentos e instruções de trabalho que estabelecem os critérios de segurança para serem adotados no nível local ou a institucional, visando o estabelecimento, a padronização e a normalização da segurança tanto no âmbito humano quanto tecnológico.

Provas

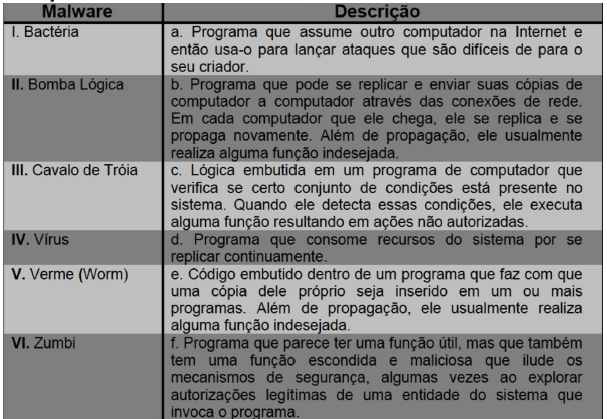

Correlacione o tipo de malware da coluna à esquerda da tabela abaixo com a descrição da coluna à direita da tabela.

Assinale a alternativa que represente a correlação correta:

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Ameaças à segurança computacional estão relacionadas diretamente com a perda de uma de suas três características principais, a saber:

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

A segurança da informação é usualmente definida como a prática de defesa da informação do acesso não autorizado, divulgação, interrupção, modificação, leitura, inspeção, gravação ou destruição. Esta definição é geral e pode ser utilizada independentemente dos tipos de dado fornecidos. Classicamente, os conceitos chave da segurança da informação são:

Provas

Ataques de negação de serviço, conhecidos como DoS (Denial of Service) constituem tentativas de tornar os recursos de um sistema indisponíneis para seus utilizadores através de invalidação por sobrecarga. Para um servidor WWW aberto não constitue uma estratégia de proteção a ataques DoS.

Provas

A manutenção preditiva é considerada o primeiro grande quebra de paradigma na manutenção de instalações operacionais. Com relação a este tipo de manutenção é incorreto afirmar que:

Provas

Em relação à manutenção corretiva pode-se afirmar que :

Provas

Caderno Container