Foram encontradas 50 questões.

Uma empresa possui uma sede e cinco filiais, conforme figura, que se interligam com a matriz através de um link dedicado WAN. Está sendo implantada uma estratégia de gerenciamento de atualizações usando o serviço WSUS do Windows Server. Foi requisitado que todas as filiais recebessem corretamente os patchs de atualização, entretanto, com o mínimo possível de uso do link de Internet.Este link de acesso à Internet está apenas na matriz, e é usado por todas as filiais para acesso à WEB. Já existe atualmente um servidor WSUS, mas apenas matriz. Dadas as necessidades da empresa, qual é a melhor solução para cumprir os requisitos necessários?

Provas

Questão presente nas seguintes provas

Uma empresa possui atualmente, em sua rede interna,

um endereço de rede de Classe C, com a máscara

CIDR de /24. Tem portanto uma única rede:

192.168.0.0/24. Devido ao grande aumento no número

de departamentos, e muitos destes possuindo poucos

computadores, decidiram segmentar a rede em várias

sub-redes (VLANs). Considerando-se o recurso de

subnet zero, deseja-se dividir inicialmente a rede

original em sub-redes de 64 endereços IP.

Logo após essa divisão, precisa-se dividir mais duas

sub-redes resultantes: uma em VLSMs de 32

endereços IP e outra em VLSMs de 16 endereços IP.

Quantas sub-redes haverá no total após todas as

divisões em VLSMs?

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso Remoto e TerminalRDP: Remote Desktop Protocol

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

Ao configurar o roteador de uma empresa, foi pedido à equipe de TI que o redirecionamento de portas fosse

corretamente implementado para liberar o acesso de fora para dentro aos serviços RDP (Remote Desktop) e ao

servidor HTTP/HTTPS. Todos esses serviços estarão acessíveis em uma mesma máquina da rede interna, no caso o

servidor SRV01 que possui o endereço IP 192.168.33.1.

Foi requisitado explicitamente que não se utilizasse do recurso de zona desmilitarizada do roteador e sim apenas do

port forwarding.

Sabendo das necessidades da empresa ,assinale a alternativa que apresenta CORRETAMENTE o que deverá ser feito

no roteador.

Provas

Questão presente nas seguintes provas

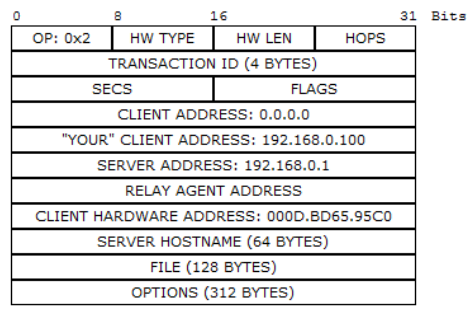

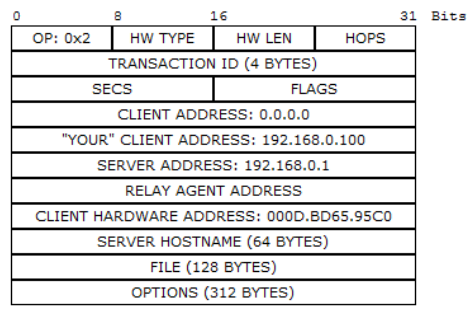

Através do Wireshark, você capturou uma parte do tráfego da rede para análise. Ao verificar o cabeçalho de uma

transação DHCP, você obteve os seguintes dados:

De acordo com os campos informados acima, marque a opção CORRETA sobre a operação do DHCP:

De acordo com os campos informados acima, marque a opção CORRETA sobre a operação do DHCP:

Provas

Questão presente nas seguintes provas

- LinuxComandoschroot

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxSegurança no LinuxSELinux

- LinuxUsuários e Grupos no Linux

Após diversas invasões ao servidor Linux de uma

empresa, uma diretiva de segurança exigiu que os

serviços web e de ftp fossem colocados em uma “jaula”,

para que utilizem seu próprio path independentemente

da raiz do sistema. Portanto, caso haja uma invasão, o

invasor ficará preso ao caminho virtual e será

impossibilitado de acessar os arquivos e dados do

sistema comprometido.

Foi pedido também que seja instalado um módulo de

segurança no kernel do Linux que permite controle de

usuários e processos com base em diversos recursos,

como endereços MAC, e que permitam a execução dos

daemons com o mínimo de privilégio possível.

Quais são os recursos que devem ser implementados

para atender o que foi pedido pela empresa,

RESPECTIVAMENTE?

Provas

Questão presente nas seguintes provas

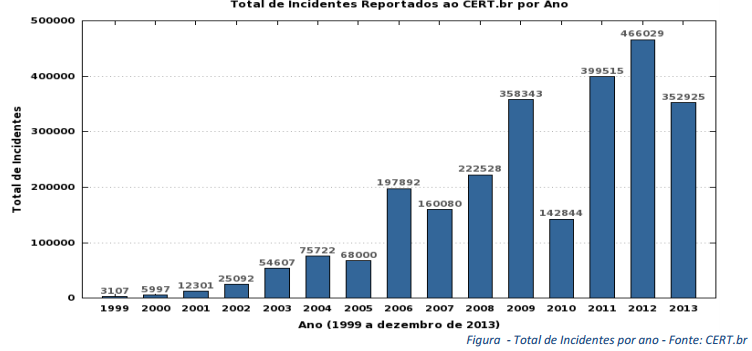

O gráfico estatístico da CERT.br (Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil) aponta uma queda no número de incidentes reportado em 2013 se comparado a 2012, mesmo com o crescimento de usuários e acesso a sites e serviços. Grande parte dessa queda atribui-se à qualidade do serviço, que estão apresentando menor número de vulnerabilidade e ao crescente treinamento dos usuários de internet. Entretanto, a segurança de perímetro ainda continua a ser um dos itens mais delicados na análise de um ambiente computacional corporativo. Baseando-se no conceito de perímetro de segurança lógico e das funcionalidades dos mecanismos de segurança exigidos e disponíveis, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

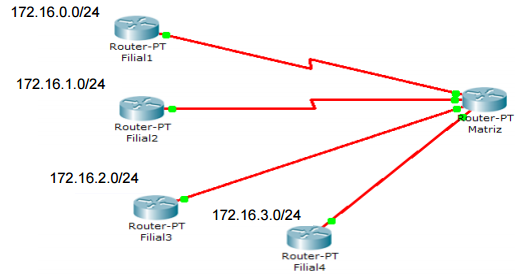

Uma multinacional possui quatro unidades interligadas com sua matriz central. As rotas são recebidas de forma nãosumarizada pelos protocolos de roteamento. Entretanto, foi pedido a você que utilizasse também uma rota sumarizada de super-rede para representar as quatro-subredes na tabela de roteamento utilizando uma única entrada estática. Com base no cenário, marque a alternativa que mostra CORRETAMENTE o endereço de rede e a máscara de subrede para a rota sumarizada que se deseja.

Provas

Questão presente nas seguintes provas

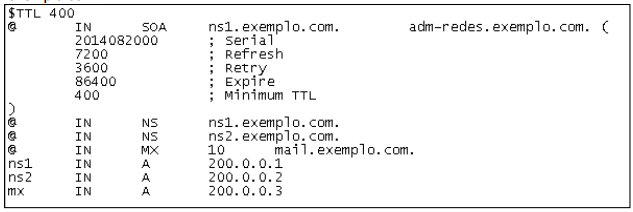

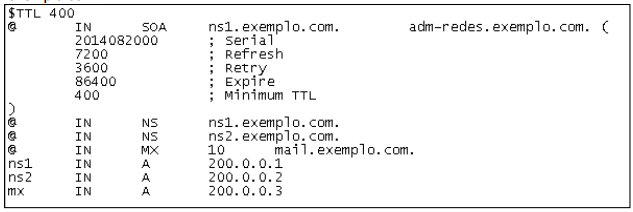

Um administrador realizou as seguintes configurações de DNS (Domain Name System) no arquivo de zona do domínio

"exemplo.com":

Após realizar as configurações, o servidor de e-mail não está recebendo nenhuma conexão SMTP (Simple Mail Transfer Protocol) e, consequentemente, os usuários não recebem e-mails. Qual o problema de configuração que está inviabilizando o recebimento de e-mails?

Após realizar as configurações, o servidor de e-mail não está recebendo nenhuma conexão SMTP (Simple Mail Transfer Protocol) e, consequentemente, os usuários não recebem e-mails. Qual o problema de configuração que está inviabilizando o recebimento de e-mails?

Provas

Questão presente nas seguintes provas

Os itens a seguir referem-se aos equipamentos de conexão à rede:

I. A diferença entre Switches e Roteadores é a capacidade que os roteadores possuem de implementar QoS e

os Switches não possuem esta capacidade.

II. Switches gerenciáveis fazem conexões entre nós da LAN e não com a WAN, enquanto os roteadores fazem

conexão entre nós da LAN e da WAN. Porém, ambos são capazes de implementar recursos como redes

Virtuais(VLAN).

III.Uma rede virtual privada(VPN) somente é possível de ser implementada através de um roteador.

Analise os itens acima e marque a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

242260

Ano: 2014

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FRA

Orgão: CEMIG-Telecom

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FRA

Orgão: CEMIG-Telecom

Provas:

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Métodos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Polimorfismo

No contexto de Orientação a Objetos, analise as afirmativas seguintes:

I. Dá-se o nome de “polimorfismo” à habilidade de diferentes instâncias, de classes diferentes, responderem à

mesma mensagem de maneira diferente.

II. O objetivo da criação de uma classe concreta é encapsular outra classe com comportamento comum.

III. Os métodos de instância podem ser acessados pela classe ou pela instância, e os métodos de classe podem ser

acessados somente pela instância.

É CORRETO apenas o que se afirma em

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container