Foram encontradas 568 questões.

Considere a NBR ISO/IEC 27001:2006 e a seguinte estrutura:

5 Responsabilidades da direção 5.2 Gestão de recursos 5.2.1 Provisão de recursos

NÃO se trata de um item estabelecido no nível 5.2.1 Provisão de recursos:

5 Responsabilidades da direção 5.2 Gestão de recursos 5.2.1 Provisão de recursos

NÃO se trata de um item estabelecido no nível 5.2.1 Provisão de recursos:

Provas

Questão presente nas seguintes provas

A Norma ISO/IEC 27002:2005, na seção relativa à Segurança em Recursos Humanos, estabelece que:

Antes de realizar a contratação de um funcionário ou mesmo de fornecedores e terceiros, é importante que cada um deles entenda suas responsabilidades e esteja de acordo com o papel que desempenhará. Portanto, as ...... e os termos e condições de contratação devem ser explícitos, especialmente no que tange às responsabilidades de segurança da informação. É importante também que quaisquer candidatos sejam devidamente analisados, principalmente se forem lidar com informações de caráter sigiloso. A intenção aqui é mitigar o risco de roubo, fraude ou mau uso dos recursos.

Corresponde corretamente à lacuna:

Antes de realizar a contratação de um funcionário ou mesmo de fornecedores e terceiros, é importante que cada um deles entenda suas responsabilidades e esteja de acordo com o papel que desempenhará. Portanto, as ...... e os termos e condições de contratação devem ser explícitos, especialmente no que tange às responsabilidades de segurança da informação. É importante também que quaisquer candidatos sejam devidamente analisados, principalmente se forem lidar com informações de caráter sigiloso. A intenção aqui é mitigar o risco de roubo, fraude ou mau uso dos recursos.

Corresponde corretamente à lacuna:

Provas

Questão presente nas seguintes provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Uma das formas de se implementar a segurança em um sistema de bancos de dados é por meio da criptografia de dados, em que um dos mecanismos utilizados consiste na criptografia de chave pública, que apresenta a característica de que

Provas

Questão presente nas seguintes provas

O CNMP deseja realizar cópias de segurança de seus dados corporativos periodicamente. Ele pretende adotar a política de backup incremental dos dados. Sobre essa política é correto afirmar que

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- AAA: Autenticação, Autorização e AuditoriaTokens de Autenticação

- Controle de AcessoControle de Acesso Fìsico

- Controle de AcessoControle de Acesso Lógico

José, Analista de Suporte e Infraestrutura em TIC, deve implantar um sistema de segurança da informação utilizando controles físicos e lógicos de segurança. Exemplos de controles físico e lógico para a segurança da informação que José pode utilizar, são, respectivamente,

Provas

Questão presente nas seguintes provas

Em segurança da informação, a criptografia é a técnica que utiliza a cifragem e, frequentemente, uma chave criptográfica para transformar a informação original para que apenas o interlocutor, ou as pessoas autorizadas, possam ler a informação original. Dentre as diferentes técnicas de criptografia atualmente utilizadas, a que utiliza o esquema de chave assimétrica é

Provas

Questão presente nas seguintes provas

Uma das características do Sistema de Detecção de Intrusão (IDS) baseado em rede é que

Provas

Questão presente nas seguintes provas

A Norma NBR ISO/IEC 27002:2005 estabelece um código de prática para a gestão da segurança da informação. De acordo com a Norma, parte importante do processo do estabelecimento da segurança é a realização do inventário dos diversos tipos de ativos para as suas devidas proteções. Nesse contexto, e de acordo com a Norma, um exemplo de ativo do tipo intangível é

Provas

Questão presente nas seguintes provas

O arquivo de configuração do serviço de diretório da suíte OpenLDAP é o ...... . Esse arquivo possui vários parâmetros que configuram desde a execução do serviço até o backend de banco de dados que será utilizado, assim como os índices que devem ser gerados para agilizar as buscas e também a senha de administração para acessar o diretório.

Preenche, correta e respectivamente, a lacuna:

Preenche, correta e respectivamente, a lacuna:

Provas

Questão presente nas seguintes provas

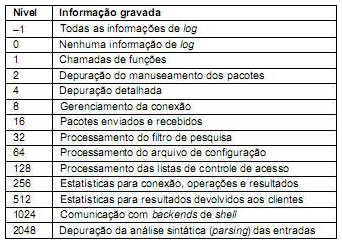

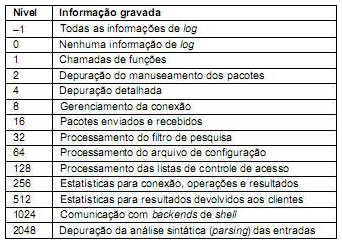

Considere a seguinte tabela de Níveis de log do OpenLDAP:

Para guardar informações relacionadas ao gerenciamento da conexão, processamento do filtro de pesquisa e estatísticas para conexão, operações e resultados, deve-se configurar o nível de log

Para guardar informações relacionadas ao gerenciamento da conexão, processamento do filtro de pesquisa e estatísticas para conexão, operações e resultados, deve-se configurar o nível de log

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container