Foram encontradas 70 questões.

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Quando se utilizam softwares do tipo Outlook Express, IncrediMail ou Thunderbird, há necessidade de se configurar uma conta de e-mail para usar os recursos dos softwares. Nessa atividade, observa-se que são solicitados os endereços associados aos servidores de entrada e de saída do provedor de acesso, que correspondem ao uso de dois protocolos da arquitetura TCP/IP, que são

Provas

Questão presente nas seguintes provas

Dentre os equipamentos de interconexão de redes, um atua ao nível da camada de rede do modelo OSI/OSI, com base no endereço lógico. Com esse equipamento, tornou-se possível a integração de redes heterogêneas e o roteamento de pacotes na internet, com utilização dos protocolos da arquitetura TCP/IP. Esse equipamento conhecido como de nível 3 é denominado

Provas

Questão presente nas seguintes provas

Se uma sub-rede de microcomputadores com acesso à internet está configurada por meio do IP 204.196.119.0 e pela máscara 255.255.255.192, é correto afirmar que a notação CIDR para essa configuração é

Provas

Questão presente nas seguintes provas

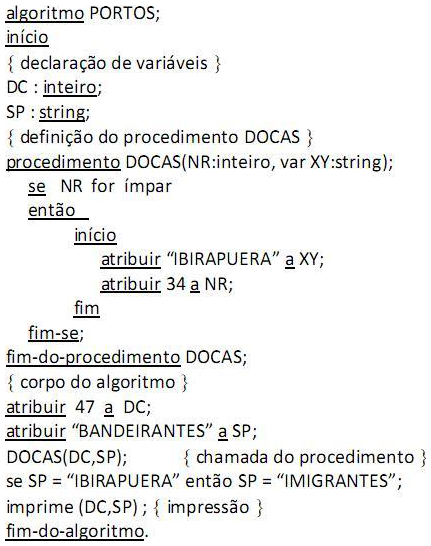

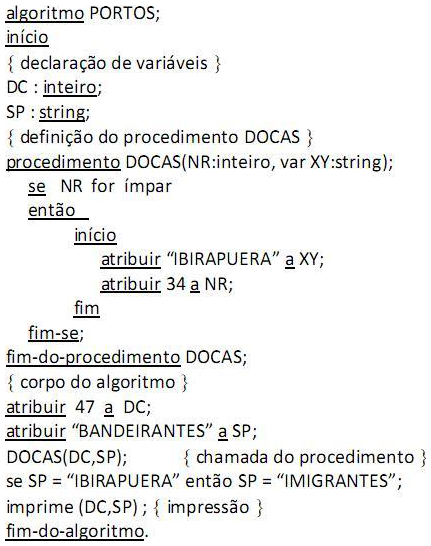

No algoritmo abaixo, a passagem de parâmetros da variável DC para NR é por valor e da variável SP para XY é por referência.

Ao final do processamento do algoritmo serão impressos para as variáveis DC e SP, respectivamente, os seguintes valores:

Ao final do processamento do algoritmo serão impressos para as variáveis DC e SP, respectivamente, os seguintes valores:

Provas

Questão presente nas seguintes provas

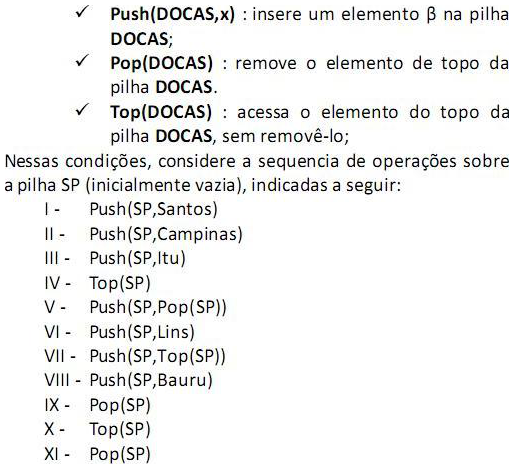

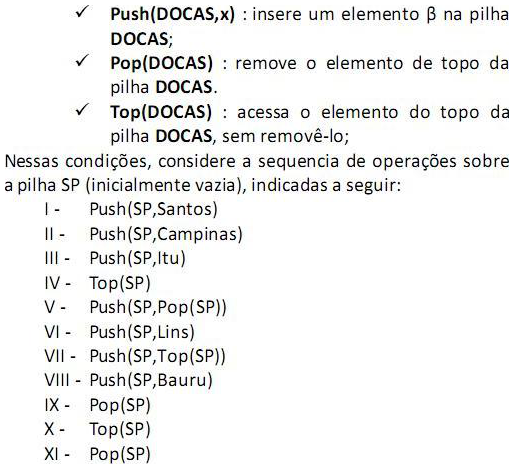

Considere uma estrutura de dados do tipo pilha, denominada DOCAS, que suporta três operações básicas, definidas abaixo:

Ao final das operações, o elemento que se encontra no topo da pilha é

Ao final das operações, o elemento que se encontra no topo da pilha é

Provas

Questão presente nas seguintes provas

Observe o trecho de pseudocódigo abaixo, referente a um programa, que utiliza a estrutura de controle repetir ... até que ...

Utilizando a estrutura de controle repetir ... até que ... e que produz o mesmo resultado, um pseudocódigo equivalente está indicado na opção:

Utilizando a estrutura de controle repetir ... até que ... e que produz o mesmo resultado, um pseudocódigo equivalente está indicado na opção:

Provas

Questão presente nas seguintes provas

166947

Ano: 2010

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Provas:

Os microcomputadores armazenam as informações de hardware em um componente, como ordem de execução de boot, podendo ser considerado um programa de configuração que todo micro possui e que está gravado na memória ROM. Muitas das vezes, é acionado por meio da tecla Del em alguns computadores “desktop” ou F2 em “notebooks”, para alterar os parâmetros armazenados na memória de configuração CMOS. Esse componente é conhecido por

Provas

Questão presente nas seguintes provas

166946

Ano: 2010

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Provas:

A Intel representa um dos principais fabricantes de processadores do mercado para microcomputadores, seja para desktop ou para notebook. Com a tecnologia multi-core mais rápida e inteligente que aplica poder de processamento onde ele é mais necessário, os novos processadores da família 2010 oferecem uma inovação revolucionária em desempenho de PC e constituem a melhor família de processadores para desktop. O usuário vai executar multitarefa de aplicativos mais rapidamente e liberar sua criatividade na mídia digital, além de experimentar o desempenho máximo, resultante da combinação das tecnologias Intel® Turbo Boost e Intel® Hyper- Threading, que maximizam o desempenho para a carga de trabalho. São características do processador:

•velocidades principais de 3,06 GHz, 2,93 GHz e 2,66 GHz;

•8 threads de processamento com a tecnologia Intel® HT;

•8 MB de Cache inteligente Intel®;

•3 canais de memória DDR3 1066 MHz.

Esse processador é conhecido por

•velocidades principais de 3,06 GHz, 2,93 GHz e 2,66 GHz;

•8 threads de processamento com a tecnologia Intel® HT;

•8 MB de Cache inteligente Intel®;

•3 canais de memória DDR3 1066 MHz.

Esse processador é conhecido por

Provas

Questão presente nas seguintes provas

166945

Ano: 2010

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Provas:

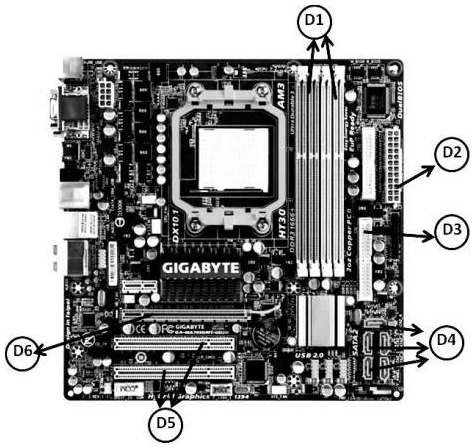

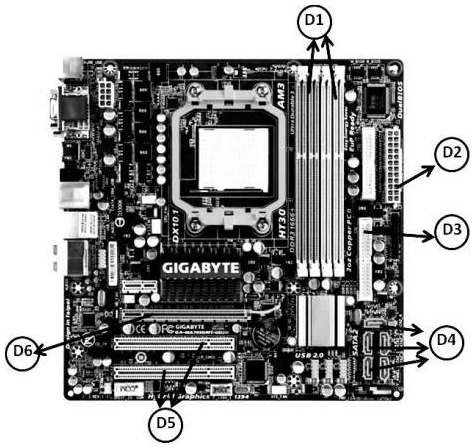

Observe a figura abaixo, que mostra uma placa-mãe empregada na instalação de microcomputadores.

Barramento PCI e Interface SATA estão identificados, respectivamente, por

Barramento PCI e Interface SATA estão identificados, respectivamente, por

Provas

Questão presente nas seguintes provas

166943

Ano: 2010

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Provas:

O Blu-ray é o padrão de disco óptico que surgiu com a proposta de substituir o DVD, tanto em reprodutores de vídeo quanto em computadores. O Blu-ray é um padrão de disco óptico criado para aplicações de vídeos e de armazenamento de dados em geral, possuindo características mais avançadas. A principal diferença está na capacidade de armazenamento. Em sua versão mais simples, com uma camada, pode guardar até 25 GB de dados, contra 4,7 GB do DVD, havendo também uma versão com dupla camada capaz de armazenar 50 GB de dados. No que diz respeito à proteção contra cópias, o Blu-ray não tem apenas o controle geográfico para lidar com supostas cópias ilegais, conta também com outros meios de proteção, como os descritos a seguir:

I. Trata-se de um tipo especial de marca d'água que deve estar presente em todos os discos Blu-ray originais e que deve ser lido por qualquer aparelho reprodutor. É necessário um mecanismo especial para que essa marca seja inserida em mídias de cópia.

II. Trata-se de uma tecnologia que "protege" o conteúdo da mídias de filmes por meio de criptografia para evitar cópias indevidas de discos. Para isso, os fabricantes de unidades Blu-ray recebem chaves de decodificação que servem de comunicação com uma chave existente na mídia. Dessa forma, o aparelho consegue executar o conteúdo do disco. Obtendo-se esta última chave, é possível fazer cópia do conteúdo, mas sua obtenção geralmente depende da chave do fabricante. Se esta for "capturada" e isso se tornar conhecido, mídias Blu-ray fabricadas posteriormente poderão não ser executadas nos aparelhos que utilizam essa chave. Esses meios de proteção para Blu-ray, identificados como I e II, são conhecidos, respectivamente, por

I. Trata-se de um tipo especial de marca d'água que deve estar presente em todos os discos Blu-ray originais e que deve ser lido por qualquer aparelho reprodutor. É necessário um mecanismo especial para que essa marca seja inserida em mídias de cópia.

II. Trata-se de uma tecnologia que "protege" o conteúdo da mídias de filmes por meio de criptografia para evitar cópias indevidas de discos. Para isso, os fabricantes de unidades Blu-ray recebem chaves de decodificação que servem de comunicação com uma chave existente na mídia. Dessa forma, o aparelho consegue executar o conteúdo do disco. Obtendo-se esta última chave, é possível fazer cópia do conteúdo, mas sua obtenção geralmente depende da chave do fabricante. Se esta for "capturada" e isso se tornar conhecido, mídias Blu-ray fabricadas posteriormente poderão não ser executadas nos aparelhos que utilizam essa chave. Esses meios de proteção para Blu-ray, identificados como I e II, são conhecidos, respectivamente, por

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container