Foram encontradas 70 questões.

Sobre o Word 2003, assinale a afirmativa INCORRETA.

Provas

Questão presente nas seguintes provas

A figura acima mostra parcialmente um documento Word 2003. Com base nessa figura e em seus conhecimentos acerca do Word 2003, analise as afirmativas abaixo:

I. A palavra “intermédio”, na segunda linha do documento, será apagada se realizarmos a seguinte sequência de ações: clicar imediatamente à direita da palavra “intermédio”; pressionar simultaneamente as teclas “Shift e Alt” e, mantendo-as pressionadas, teclar "←"; liberar as teclas “Shift e Alt”; pressionar a tecla “Delete”.

II. O sublinhado ondulado observado na palavra “Codesp”, na primeira linha do documento, indica um possível erro de ortografia nessa palavra. Esses tipos de erro podem ser ocultados. Para isso, deve-se aplicar um clique simples

com o botão esquerdo do mouse no ícone da barra de status, localizada na parte inferior da tela de trabalho e selecionar ambas as opções Ocultar erros de ortografia e Ocultar erros gramaticais.

com o botão esquerdo do mouse no ícone da barra de status, localizada na parte inferior da tela de trabalho e selecionar ambas as opções Ocultar erros de ortografia e Ocultar erros gramaticais. III. Para incluir números de página no documento, pode-se clicar no menu “Inserir”, clicar na opção “Números de páginas”, definir posição e alinhamento e clicar em OK

IV. Para inserir uma marca de parágrafo após a palavra “permanente”, na quarta linha do documento, basta clicar no botão

, localizado na barra de ferramentas Padrão.

, localizado na barra de ferramentas Padrão. A quantidade de afirmativas corretas é

Provas

Questão presente nas seguintes provas

A figura a seguir mostra uma parte da tela de uma planilha Excel, em que, na célula A1, está escrito o número 1,3553459.

Com base nessas informações, assinale a alternativa correta.

Com base nessas informações, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

A respeito do site de buscas Google, é correto afirmar que

Provas

Questão presente nas seguintes provas

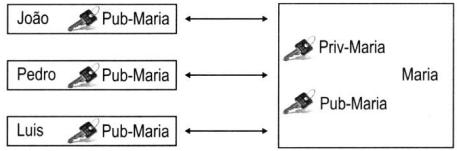

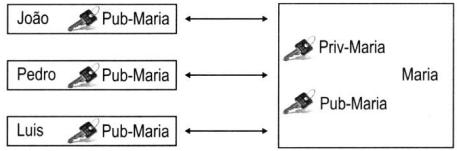

A criptografia é uma ciência que tem importância fundamental para a segurança da informação, ao servir de base para diversas tecnologias e protocolos, tais como a infraestrutura de chaves públicas (PKI), o IPSec e o WEP. Observe a figura abaixo, que ilustra um esquema de criptografia.

Nesse esquema, Maria mantém somente o seu par de chaves (privada e pública), enquanto que João, Pedro e Luís obtêm a chave pública de Maria para enviar a mensagem cifrada para ela. Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Maria a possui, o sigilo da mensagem para Maria é garantida. Esse esquema refere-se à criptografia

Nesse esquema, Maria mantém somente o seu par de chaves (privada e pública), enquanto que João, Pedro e Luís obtêm a chave pública de Maria para enviar a mensagem cifrada para ela. Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Maria a possui, o sigilo da mensagem para Maria é garantida. Esse esquema refere-se à criptografia

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Macro

- Ataques e Golpes e AmeaçasMalwaresWorms

A expressão “vírus de computador” tornou-se comum no vocabulário dos usuários de computador. Acerca desse tema, julgue as afirmativas abaixo:

I. Vírus de macro, também conhecido como vírus polimorfo, é aquele que pode mudar seu padrão de bytes quando se duplica, evitando assim a detecção por meio de técnicas de verificação de macro.

II. Worm é um programa malicioso autoprogramável que faz cópias de si mesmo, ou seja, um tipo de malware que usa a rede para se espalhar infectando em pouco tempo um grande número de computadores, usando anexos de e- mail e forjando e-mails aparentemente legítimos.

III. Malware é um software que tem objetivos maliciosos incluindo todos os trojans, vírus e spywares.

IV. Spywares são softwares de computador que coletam e transmitem dados e informações pessoais armazenadas na máquina do usuário.

V. Retrovírus é um vírus de computador que ataca os programas antivírus na tentativa de evitar sua detecção.

Assinale

I. Vírus de macro, também conhecido como vírus polimorfo, é aquele que pode mudar seu padrão de bytes quando se duplica, evitando assim a detecção por meio de técnicas de verificação de macro.

II. Worm é um programa malicioso autoprogramável que faz cópias de si mesmo, ou seja, um tipo de malware que usa a rede para se espalhar infectando em pouco tempo um grande número de computadores, usando anexos de e- mail e forjando e-mails aparentemente legítimos.

III. Malware é um software que tem objetivos maliciosos incluindo todos os trojans, vírus e spywares.

IV. Spywares são softwares de computador que coletam e transmitem dados e informações pessoais armazenadas na máquina do usuário.

V. Retrovírus é um vírus de computador que ataca os programas antivírus na tentativa de evitar sua detecção.

Assinale

Provas

Questão presente nas seguintes provas

Na arquitetura TCP/IP, as aplicações se comunicam com os protocolos da camada de transporte por meio das chamadas portas padronizadas conhecidas. Assim, para DNS, HTTPS e SMTP, essas portas são, respectivamente,

Provas

Questão presente nas seguintes provas

Na implementação de redes locais Ethernet ou Fast Ethernet por meio de par trançado categoria 5 e topologia estrela, o conector utilizado é  , conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

, conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

, conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, são

, conhecido pela sigla RJ-45. Nesse conector, as guias utilizadas para transmissão são 1 e 2, enquanto que na recepção, sãoProvas

Questão presente nas seguintes provas

Atualmente tem crescido a importância do firewall no que tange à segurança em redes e na internet. O firewall é composto por uma série de componentes, sendo que cada um deles tem uma funcionalidade diferente e desempenha um papel que influi diretamente no nível de segurança do sistema. Uma dessas funcionalidades foi criada para que redes baseadas em determinados protocolos pudessem se comunicar com redes diferentes, como o tráfego de uma rede X.25 passando por uma rede baseada em IP. Como não é aceitável que as informações, normalmente de negócios, trafeguem sem segurança pela internet, essa funcionalidade passou a utilizar conceitos de criptografia para manter o sigilo e garantir a integridade e a autenticação dos dados. Essa funcionalidade é conhecida por

Provas

Questão presente nas seguintes provas

No que diz respeito aos fundamentos das redes de computadores e tendo por foco o Modelo de Referência OSI/ISO, as especificações de hardware são visualizadas na seguinte camada:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container