Foram encontradas 334 questões.

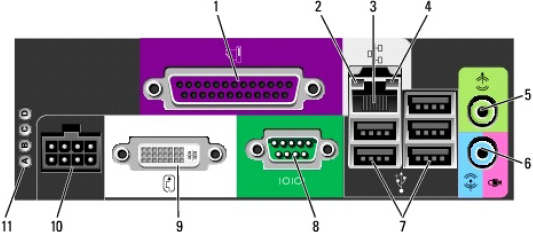

Considere a imagem seguinte acerca dos conectores disponíveis na parte traseira de um gabinete de umcomputador desktop e as assertivas I, II e III a seguir:

I – O conector identificado com o número 1 é normalmente utilizado para conectar monitores VGA;

II – Os conectores identificados com o número 7 são conectores USB;

III – O conector identificado com o número 3 destina-se a conectar o computador a uma rede;

Provas

Questão presente nas seguintes provas

Acerca da utilização de arquivos e pastas no sistema operacional Windows 7, considere as seguintes assertivas:

I – É possível criar uma pasta dentro de outra pasta já existente;

II – Não é possível a existência de pastas vazias. Ao se esvaziar uma pasta, ela é automaticamente movida para a Lixeira pelo sistema operacional;

III – O nome LISTA*DE*RECIBOS.doc é um nome válido de arquivo no Windows 7.

Estão corretas as assertivas:

Provas

Questão presente nas seguintes provas

Considere as assertivas a seguir referentes a elementos de hardware componentes de um computador:

I – A memória cache de um microcomputador é uma memória não-volátil utilizada para armazenar as rotinas de entrada e saída e inicialização do sistema;

II – É possível a utilização das interfaces do tipo SATA para realizar a conexão de discos rígidos a um microcomputador;

III – Os microcomputadores modernos utilizam a BIOS para armazenamento temporário de dados de entrada e saída entre a memória RAM e o processador;

Estão corretas as assertivas:

I – A memória cache de um microcomputador é uma memória não-volátil utilizada para armazenar as rotinas de entrada e saída e inicialização do sistema;

II – É possível a utilização das interfaces do tipo SATA para realizar a conexão de discos rígidos a um microcomputador;

III – Os microcomputadores modernos utilizam a BIOS para armazenamento temporário de dados de entrada e saída entre a memória RAM e o processador;

Estão corretas as assertivas:

Provas

Questão presente nas seguintes provas

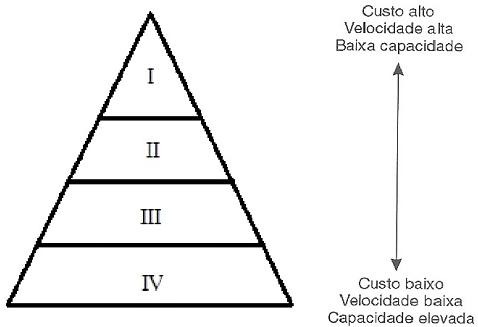

No quadro os itens I, II, III e IV referem-se a tipos de memórias de um microcomputador e suas posições

relativas referentes ao custo, ao desempenho (velocidade) e à capacidade de armazenamento de dados.

Com base no quadro podemos dizer que as memórias representadas por I, II, III e IV podem ser, respectivamente:

Com base no quadro podemos dizer que as memórias representadas por I, II, III e IV podem ser, respectivamente:

Provas

Questão presente nas seguintes provas

Considere as seguintes assertivas acerca da criação de sumários no editor de texto Microsoft Word 2010,

componente do pacote MS Office 2010:

I – Nesta versão do Word os sumários somente podem ser criados a partir de digitação manual dos números de páginas;

II - É possível criar um índice analítico a partir da aplicação de estilos de título — por exemplo, Título 1, Título 2 e Título 3 — ao texto que se deseja incluir no índice analítico;

III – Para serem compatíveis com as normas de formatação de documentos, os sumários são sempre gerados utilizando a fonte Times New Roman, não podendo ser alterados;

Estão corretas as assertivas:

I – Nesta versão do Word os sumários somente podem ser criados a partir de digitação manual dos números de páginas;

II - É possível criar um índice analítico a partir da aplicação de estilos de título — por exemplo, Título 1, Título 2 e Título 3 — ao texto que se deseja incluir no índice analítico;

III – Para serem compatíveis com as normas de formatação de documentos, os sumários são sempre gerados utilizando a fonte Times New Roman, não podendo ser alterados;

Estão corretas as assertivas:

Provas

Questão presente nas seguintes provas

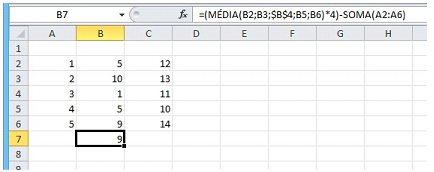

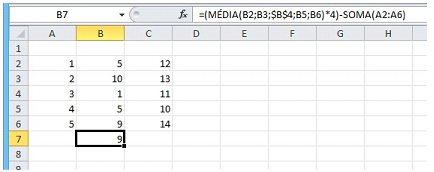

Considere o trecho de planilha, gerado no editor de planilhas eletrônicas Excel 2010, pertencente ao pacote

MS Office 2010.

Se usuário desta planilha copiar o conteúdo da célula B7 para a célula C7 realizando as seguintes operações em sequência: selecionar a célula B7, usar as teclas de atalho CTRL-C, selecionar a célula C7 e teclar ENTER, após estas operações, o valor mostrado em C7 será:

Se usuário desta planilha copiar o conteúdo da célula B7 para a célula C7 realizando as seguintes operações em sequência: selecionar a célula B7, usar as teclas de atalho CTRL-C, selecionar a célula C7 e teclar ENTER, após estas operações, o valor mostrado em C7 será:

Provas

Questão presente nas seguintes provas

Os computadores conectados à Internet podem ser identificados por seu endereço IP, mas os usuários

normalmente fazem acesso a estes computadores através de seu nome. Para ter acesso ao serviço de tradução de

endereços IP em nomes o usuário deve utilizar os serviços de um servidor:

Provas

Questão presente nas seguintes provas

Em um ambiente com sistema operacional Windows 7 e utilizando-se o navegador Internet Explorer é possível

estabelecer configurações que habilitam o uso de um servidor Proxy. Neste contexto um Proxy é:

Provas

Questão presente nas seguintes provas

Acerca de certificados de segurança e assinatura digital, considere as seguintes assertivas:

I – Um usuário pode utilizar a chave pública de um certificado para criar uma mensagem criptografada, que por sua vez poderá ser descriptografada usando a chave privada correspondente, que permanece em segredo com o destinatário;

II – Uma assinatura digital tem por objetivo garantir o sigilo de um documento assinado por ela;

III – A criptografia de chaves pública e privada é denominada criptografia simétrica; Estão corretas as assertivas:

I – Um usuário pode utilizar a chave pública de um certificado para criar uma mensagem criptografada, que por sua vez poderá ser descriptografada usando a chave privada correspondente, que permanece em segredo com o destinatário;

II – Uma assinatura digital tem por objetivo garantir o sigilo de um documento assinado por ela;

III – A criptografia de chaves pública e privada é denominada criptografia simétrica; Estão corretas as assertivas:

Provas

Questão presente nas seguintes provas

Alguns dos aplicativos que compõem o pacote MS Office 2010 são:

I – Word 2010

II – Excel 2010

III – PowerPoint 2010

Dentre os aplicativos listados acima, podem ser infectados por um vírus de macro os aplicativos listados em:

I – Word 2010

II – Excel 2010

III – PowerPoint 2010

Dentre os aplicativos listados acima, podem ser infectados por um vírus de macro os aplicativos listados em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container