Foram encontradas 100 questões.

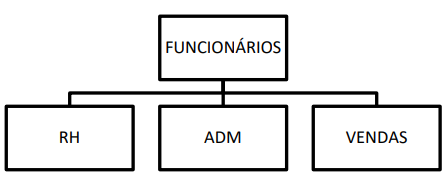

Considere um administrador gerenciando um

ambiente com o AD DS, em funcionamento na rede

local. Para simplificar o gerenciamento de usuários,

ele decide criar alguns grupos, conforme hierarquia

ilustrada na imagem a seguir:

Nesse contexto, o administrador criou uma pasta chamada “Dados”, em uma unidade de disco NTFS, e definiu as seguintes permissões para os grupos:

• FUNCIONÁRIOS: Leitura, Ler & Executar, Listar Conteúdo da Pasta (Permitir). • RH: Modificar (Permitir). • ADM: Gravar (Negar). • VENDAS: Gravar (Negar).

Em seguida, a pasta “Dados” foi compartilhada, e as seguintes permissões foram definidas para o compartilhamento:

• FUNCIONÁRIOS: Leitura (Permitir). • RH: Leitura (Permitir). • ADM: Alteração (Permitir). • VENDAS: Alteração (Negar).

Após a criação dos grupos, o administrador adiciona um usuário nos grupos FUNCIONÁRIOS e RH. Diante do exposto, assinale a alternativa CORRETA acerca do cenário apresentado.

Nesse contexto, o administrador criou uma pasta chamada “Dados”, em uma unidade de disco NTFS, e definiu as seguintes permissões para os grupos:

• FUNCIONÁRIOS: Leitura, Ler & Executar, Listar Conteúdo da Pasta (Permitir). • RH: Modificar (Permitir). • ADM: Gravar (Negar). • VENDAS: Gravar (Negar).

Em seguida, a pasta “Dados” foi compartilhada, e as seguintes permissões foram definidas para o compartilhamento:

• FUNCIONÁRIOS: Leitura (Permitir). • RH: Leitura (Permitir). • ADM: Alteração (Permitir). • VENDAS: Alteração (Negar).

Após a criação dos grupos, o administrador adiciona um usuário nos grupos FUNCIONÁRIOS e RH. Diante do exposto, assinale a alternativa CORRETA acerca do cenário apresentado.

Provas

Questão presente nas seguintes provas

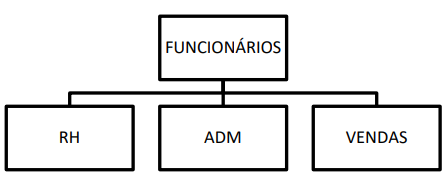

Considere um administrador gerenciando um

ambiente com o AD DS, em funcionamento na rede

local. Para simplificar o gerenciamento de usuários,

ele decide criar alguns grupos, conforme hierarquia

ilustrada na imagem a seguir:

Nesse contexto, o administrador criou um arquivo chamado “listagem.txt”, em uma unidade de disco NTFS, e definiu as seguintes permissões para os grupos:

• FUNCIONÁRIOS: Leitura, Ler & Executar (Permitir). • RH: Modificar (Negar). • ADM: Gravar (Permitir). • VENDAS: Gravar (Negar).

Após a criação dos grupos, o administrador adiciona um usuário nos grupos FUNCIONÁRIOS, ADM e RH. Diante do exposto, assinale a alternativa CORRETA acerca do cenário apresentado.

Nesse contexto, o administrador criou um arquivo chamado “listagem.txt”, em uma unidade de disco NTFS, e definiu as seguintes permissões para os grupos:

• FUNCIONÁRIOS: Leitura, Ler & Executar (Permitir). • RH: Modificar (Negar). • ADM: Gravar (Permitir). • VENDAS: Gravar (Negar).

Após a criação dos grupos, o administrador adiciona um usuário nos grupos FUNCIONÁRIOS, ADM e RH. Diante do exposto, assinale a alternativa CORRETA acerca do cenário apresentado.

Provas

Questão presente nas seguintes provas

O Active Directory Domain Services (AD DS) é um

serviço da Microsoft que gerencia usuários,

dispositivos e permissões em redes corporativas,

garantindo organização e segurança, sendo essencial

para autenticação e controle de acessos. No contexto

de usuários e grupos no AD DS, considere as

seguintes características:

I- Podem fazer parte do grupo as contas de usuário do mesmo domínio e os grupos globais do mesmo domínio.

II- Podem fazer parte do grupo as contas de usuários de qualquer domínio, grupos globais e grupos de domínio local do mesmo domínio.

III- É possível definir permissões somente no domínio onde o grupo é criado.

IV- É possível definir permissões em qualquer domínio confiável.

Assinale a alternativa que apresenta características de grupos com escopo Domínio Local.

I- Podem fazer parte do grupo as contas de usuário do mesmo domínio e os grupos globais do mesmo domínio.

II- Podem fazer parte do grupo as contas de usuários de qualquer domínio, grupos globais e grupos de domínio local do mesmo domínio.

III- É possível definir permissões somente no domínio onde o grupo é criado.

IV- É possível definir permissões em qualquer domínio confiável.

Assinale a alternativa que apresenta características de grupos com escopo Domínio Local.

Provas

Questão presente nas seguintes provas

O Backup é uma garantia contra perda de dados,

permitindo a recuperação de informações em caso de falhas, ataques ou erros humanos. Nesse contexto,

considere as seguintes características:

I- Consome muito tempo para criar a cópia de segurança.

II- Copia todas as mudanças desde a última cópia de segurança completa.

III- A cópia de segurança gerada ocupa muito espaço de armazenamento.

IV- Copia todas as mudanças desde a última cópia de segurança gerada.

Assinale a alternativa que apresenta características de Backups do tipo completo.

I- Consome muito tempo para criar a cópia de segurança.

II- Copia todas as mudanças desde a última cópia de segurança completa.

III- A cópia de segurança gerada ocupa muito espaço de armazenamento.

IV- Copia todas as mudanças desde a última cópia de segurança gerada.

Assinale a alternativa que apresenta características de Backups do tipo completo.

Provas

Questão presente nas seguintes provas

O processo de Hash transforma um conjunto de dados

em um valor único e fixo, sendo amplamente usado

na área de Segurança da Informação. Acerca desse

assunto, avalie as sentenças a seguir:

Não é possível reverter o resultado produzido por uma função de Hash para o seu valor original. PORQUE Essa função é construída para que não exista um método matemático eficiente para reverter o hash ao dado original.

Acerca dessas sentenças, assinale a alternativa CORRETA.

Não é possível reverter o resultado produzido por uma função de Hash para o seu valor original. PORQUE Essa função é construída para que não exista um método matemático eficiente para reverter o hash ao dado original.

Acerca dessas sentenças, assinale a alternativa CORRETA.

Provas

Questão presente nas seguintes provas

A Criptografia utiliza chaves para encriptar e

decriptar dados, garantindo rapidez e eficiência na

proteção da informação. Nesse contexto, considere os

seguintes algoritmos de criptografia:

I- Rivest-Shamir-Adleman (RSA). II- Advanced Encryption Standard (AES). III- Elliptic Curve Cryptography (ECC). IV- Data Encryption Standard (DES).

Assinale a alternativa que apresenta os algoritmos de criptografia simétricos.

I- Rivest-Shamir-Adleman (RSA). II- Advanced Encryption Standard (AES). III- Elliptic Curve Cryptography (ECC). IV- Data Encryption Standard (DES).

Assinale a alternativa que apresenta os algoritmos de criptografia simétricos.

Provas

Questão presente nas seguintes provas

Visando comprometer os pilares da Segurança da

Informação, usuários maliciosos empregam

diferentes tipos de ameaças virtuais, como o ARP

Poisoning. Nesse contexto, considere as lacunas da

sentença a seguir:

No ARP Poisoning, o invasor envia respostas (I)_____________ falsificadas para associar seu próprio endereço (II)___________ a um endereço (III)___________ legítimo.

Assinale a alternativa que traz os termos CORRETOS que preenchem as lacunas (I), (II) e (III), respectivamente.

No ARP Poisoning, o invasor envia respostas (I)_____________ falsificadas para associar seu próprio endereço (II)___________ a um endereço (III)___________ legítimo.

Assinale a alternativa que traz os termos CORRETOS que preenchem as lacunas (I), (II) e (III), respectivamente.

Provas

Questão presente nas seguintes provas

Na área de Segurança da Informação, as ameaças de

rede podem comprometer a comunicação e a

integridade das informações. Um dos tipos de ataque

de redes existentes explora o processo de handshake

TCP para sobrecarregar um servidor, tornando-o

indisponível para usuários legítimos, a partir do envio

de um grande volume de pacotes de início de uma

conexão TCP por um cliente falso. Nesse cenário, o

servidor aguarda pacotes de confirmação do

recebimento de pacotes TCP que nunca chegam, uma

vez que o cliente é falso, impedindo que o servidor

atenda às requisições legítimas. Assinale a alternativa

que traz o nome deste tipo de ameaça de rede.

Provas

Questão presente nas seguintes provas

A Segurança da Informação depende de prevenção,

detecção e resposta eficazes para minimizar a atuação

de ameaças digitais furtivas que podem comprometer

sistemas, roubar dados e causar prejuízos

significativos. Acerca desse assunto, avalie as

sentenças a seguir:

Ameaças do tipo Worms não necessitam de intervenção do usuário para se propagarem. PORQUE Virus e Worms são sinônimos, de modo que esses termos são intercaláveis e referem-se a uma classe de ameaças virtuais.

Acerca dessas sentenças, assinale a alternativa CORRETA.

Ameaças do tipo Worms não necessitam de intervenção do usuário para se propagarem. PORQUE Virus e Worms são sinônimos, de modo que esses termos são intercaláveis e referem-se a uma classe de ameaças virtuais.

Acerca dessas sentenças, assinale a alternativa CORRETA.

Provas

Questão presente nas seguintes provas

Considere um profissional de TI que está

configurando uma sub-rede para aprimorar o

desempenho da troca de dados entre computadores.

Para o roteador, ele definiu o endereço IP 172.16.47.5

e a máscara de sub-rede 255.255.240.0 em uma

interface. Diante do exposto, assinale a alternativa

que apresenta uma sub-rede (endereço e máscara de

sub-rede) válida para outra interface no mesmo

roteador, que não sobreponha a sub-rede definida na

primeira interface.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container