Foram encontradas 240 questões.

Julgue o item, relativo a procedimentos de segurança da informação, noções de vírus, worms e pragas virtuais e procedimentos de backup.

Um ataque de rootkit é semelhante a um ataque de phishing, já que ambos exploram vulnerabilidades do sistema, por meio da engenharia social, objetivando conquistar a confiança do usuário e, posteriormente, obter informações sensíveis.

Provas

Com relação ao Microsoft Excel 2013, ao sistema operacional Windows 10 e aos conceitos de redes de computadores, julgue o item.

Na parte superior direita do Excel 2013, estão

localizados os botões de comando de janela:  . O botão indicado pela seta

tem a função de fornecer Opções de Exibição da Faixa de

Opções.

. O botão indicado pela seta

tem a função de fornecer Opções de Exibição da Faixa de

Opções.

Provas

Com relação ao Microsoft Excel 2013, ao sistema operacional Windows 10 e aos conceitos de redes de computadores, julgue o item.

No Windows 10, ao clicar o botão direito do mouse sobre um bloco dinâmico, dependendo do tipo de atalho, serão exibidas opções que possibilitam ao usuário, por exemplo, desligar as notificações de informações e anúncios nos blocos dinâmicos.

Provas

Julgue o item quanto ao programa de navegação Mozilla Firefox, em sua versão mais atual, ao programa de correio eletrônico MS Outlook 2016 e aos conceitos de organização e de gerenciamento de programas.

No MS Outlook 2016, é possível adicionar uma conta de e-mail POP ou IMAP.

Provas

Julgue o item, relativo a procedimentos de segurança da informação, noções de vírus, worms e pragas virtuais e procedimentos de backup.

Os sistemas operacionais Windows não devem ser atualizados, pois eles já são robustos e não oferecem falhas de segurança em sua estrutura e(ou) softwares.

Provas

Com relação ao Microsoft Excel 2013, ao sistema operacional Windows 10 e aos conceitos de redes de computadores, julgue o item.

Ao realizar a classificação das redes de computadores em LANs, MANs ou WANs, algumas características, como, por exemplo, a sua abrangência geográfica, não podem ser consideradas, já que não interferem na capacidade de transmissão das redes.

Provas

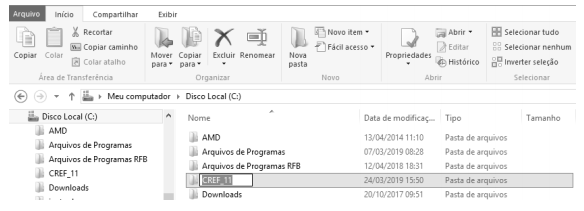

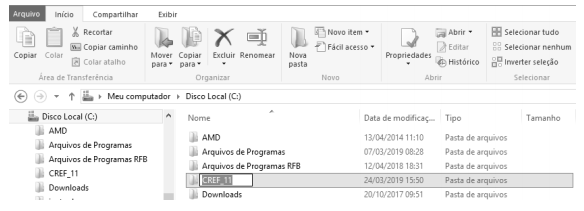

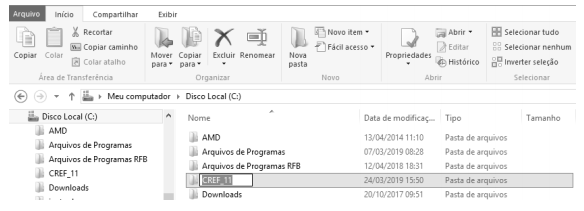

Com base na figura e nas informações acima apresentadas, julgue o item.

Na aba Compartilhar, é possível mapear a unidade de rede para que determinados itens sejam enviados de um computador para outro.

Provas

Julgue o item, relativo a procedimentos de segurança da informação, noções de vírus, worms e pragas virtuais e procedimentos de backup.

Um dos procedimentos de segurança é fazer uso de firewalls no computador. Além disso, é recomendável que eles sejam atualizados com frequência.

Provas

Com base na figura e nas informações acima apresentadas, julgue o item.

A partição “Disco Local (C:)” é um tipo de partição lógica, a qual representa o tamanho exato do disco rígido (HD) do computador, já que, no sistema Windows, só é permitida uma partição por HD.

Provas

Com base na figura e nas informações acima apresentadas, julgue o item.

A imagem acima mostra parte da tela do Explorador de Arquivos do Windows 8, que é a única ferramenta ou console existente nesta versão de sistema operacional que permite ao usuário obter informações da unidade de disco do computador.

Provas

Caderno Container