Foram encontradas 50 questões.

Com relação aos códigos maliciosos (malwares), analise as seguintes afirmações:

I. Screenlogger é um tipo de spyware capaz de armazenar a posição do cursor e a tela apresentada no monitor, nos momentos em que o mouse é clicado, ou a região que circunda a posição onde o mouse é clicado. É bastante utilizado por atacantes para capturar as teclas digitadas pelos usuários em teclados virtuais, disponíveis principalmente em sites de internet Banking. II. Worm é um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo, tornando-se parte de outros programas e arquivos. O worm depende da execução do programa ou arquivo hospedeiro para que possa se tornar ativo e dar continuidade ao processo de infecção. III. Vírus é um tipo de código malicioso capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. Não embute cópias de si mesmo em outros programas ou arquivos e não necessita ser explicitamente executado para se propagar. Sua propagação se dá por meio da exploração de vulnerabilidades existentes ou falhas na configuração de programas instalados em computadores.

Está correto o que se afirma apenas em:

I. Screenlogger é um tipo de spyware capaz de armazenar a posição do cursor e a tela apresentada no monitor, nos momentos em que o mouse é clicado, ou a região que circunda a posição onde o mouse é clicado. É bastante utilizado por atacantes para capturar as teclas digitadas pelos usuários em teclados virtuais, disponíveis principalmente em sites de internet Banking. II. Worm é um programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo, tornando-se parte de outros programas e arquivos. O worm depende da execução do programa ou arquivo hospedeiro para que possa se tornar ativo e dar continuidade ao processo de infecção. III. Vírus é um tipo de código malicioso capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. Não embute cópias de si mesmo em outros programas ou arquivos e não necessita ser explicitamente executado para se propagar. Sua propagação se dá por meio da exploração de vulnerabilidades existentes ou falhas na configuração de programas instalados em computadores.

Está correto o que se afirma apenas em:

Provas

Questão presente nas seguintes provas

Em uma configuração de computador, foram encontrados os seguintes dados:

I. DualCore AMD Athlon II X2 240. II. 2800 MHz.

Os valores presentes nos itens I e II são, respectivamente, tipo:

I. DualCore AMD Athlon II X2 240. II. 2800 MHz.

Os valores presentes nos itens I e II são, respectivamente, tipo:

Provas

Questão presente nas seguintes provas

Problemas de memória podem fazer o computador perder informações ou parar de funcionar. No Windows 7 em português, para verificar se há problemas de memória no computador, entra-se no _I__, clica-se na opção _II_ , em seguida na opção _III_ e, depois, na opção _IV_ . Aparecerá uma janela com suas opções: Reiniciar agora e verificar se há problemas e Verificar se há problemas na próxima vez que eu iniciar o computador.

As lacunas I, II, III e IV são preenchidas correta e respectivamente com:

As lacunas I, II, III e IV são preenchidas correta e respectivamente com:

Provas

Questão presente nas seguintes provas

É o método de iniciar o Windows utilizando apenas arquivos e drivers básicos. Para iniciar o computador usando-o, basta pressionar a tecla F8 durante a inicialização. Esse método pode permitir iniciar o computador quando algum problema impede a sua inicialização correta. O método citado é conhecido como:

Provas

Questão presente nas seguintes provas

Para resolver o problema de um pen drive contaminado com algum tipo de código malicioso, muitas vezes faz-se necessário formatá-lo. No Windows, a formatação:

Provas

Questão presente nas seguintes provas

Protege uma rede local (LAN) contra intrusos de fora da rede e policia o tráfego que chega e que parte da rede local. Podem proibir todas as transmissões de dados que não sejam expressamente permitidas ou permitir todas as transmissões de dados que não sejam expressamente proibidas. O conceito apresentado é de:

Provas

Questão presente nas seguintes provas

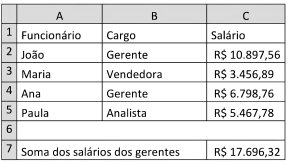

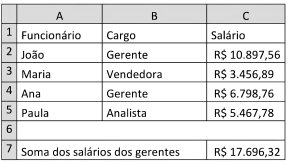

A planilha a seguir foi criada no Microsoft Excel 2010 em português.

Na célula C7, foi usada uma função para somar apenas os salários dos funcionários cujo cargo é "Gerente". O nome da função utilizada é:

Na célula C7, foi usada uma função para somar apenas os salários dos funcionários cujo cargo é "Gerente". O nome da função utilizada é:

Provas

Questão presente nas seguintes provas

No Microsoft Internet Explorer 10 em português, para bloquear a abertura de janelas pop-up, clica-se na

ferramenta de uma engrenagem (roda dentada) no canto superior direito da janela, seleciona-se a opção Opções da Internet, clica-se na aba _I_ , marca-se a opção _II_ e clica-se no botão OK.

As lacunas I e II são preenchidas correta e respectivamente com:

As lacunas I e II são preenchidas correta e respectivamente com:

Provas

Questão presente nas seguintes provas

No Microsoft Word 2010 em português, Paulo deseja digitar duas fórmulas: a primeira, contendo H20 , e a segunda, contendo 216 . Na primeira fórmula, terá que colocar o valor 2 subscrito e na segunda, o valor 16 sobrescrito. Os comandos para realizar essas ações estão disponíveis na caixa de diálogo _I_ , acessada por meio da guia _II_ ou pressionando-se a combinação de teclas Ctrl + D.

As lacunas I e II são preenchidas correta e respectivamente por:

As lacunas I e II são preenchidas correta e respectivamente por:

Provas

Questão presente nas seguintes provas

Todo dispositivo que acessa a internet deve receber um endereço IP. medida que aumenta o número de

dispositivos com acesso à internet, o repositório de endereços IP disponíveis diminui. Recentemente uma nova versão do Protocolo de Internet (IP) foi lançada com endereços de 128 bits, resultando em 2128 possíveis nodos endereçáveis. Essa versão do protocolo é conhecida como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container