Foram encontradas 544 questões.

Considere que há dois conjuntos IDS/IPS instalados em servidores distintos:

O primeiro é do tipo ____I____ e realiza a detecção e prevenção de intrusões com base no comportamento e no histórico do tráfego de dados do servidor no qual está instalado. Neste tipo de instalação, pode haver um Honeypot, em que um computador tem a finalidade de permitir o acesso do invasor a um ambiente controlado, para que o administrador da rede possa estudar o atacante e suas e intenções após o suposto acesso à rede.

O segundo é do tipo ____II____ e atua no monitoramento da rede em que está inserido, baseando-se no histórico de comportamento e tráfego de dados desta rede.

As lacunas I e II são, correta e respectivamente, preenchidas por:

Provas

Apesar de a localização dos firewalls na rede depender normalmente da política de segurança, há algumas regras que se aplicam à grande maioria dos casos, como as listadas a seguir.

I. Passar todo o tráfego pelo firewall. A eficácia de um firewall pode ser severamente comprometida se existirem rotas alternativas para dentro da rede. Caso não seja possível eliminá-las, devem ser documentadas e vigiadas através de outros mecanismos de segurança.

II. Usar um filtro de pacotes no perímetro da rede. O filtro deve estar localizado entre o roteador de borda e o interior da rede, já que não há roteadores com filtro. O filtro realiza o bloqueio global de todos os tipos de tráfego.

III. Colocar os servidores externos em uma DMZ. Pode-se proteger a rede interna contra ataques provenientes dos servidores externos, como uma precaução contra a eventualidade de que um destes servidores seja comprometido.

Um Administrador de redes indica como correto o que consta APENAS em

Provas

Um Administrador de rede Linux é responsável pelo gerenciamento de logs. Uma ação correta por ele realizada corresponde a verificar

Provas

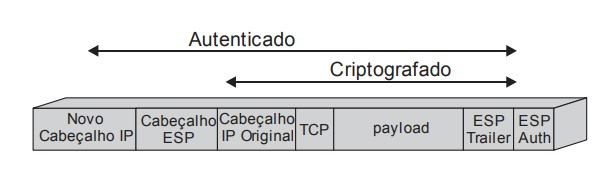

Considere que no CREMESP haja uma rede VPN com o protocolo IPSec configurado como mostra a figura abaixo.

Neste cenário, é correto afirmar que o IPSec

Provas

Para configurar níveis de criptografia e autenticação do servidor no Windows Server 2008 há três camadas de segurança disponíveis:

I. É usado para autenticar o servidor e para criptografar todos os dados transferidos entre o servidor e o cliente.

II. Esta é a configuração padrão; será usada a camada mais segura (entre I ou III) para a qual o cliente tem suporte.

III. A comunicação entre o servidor e o cliente utilizará a criptografia nativa.

As camadas de segurança I, II e III são correta, e respectivamente,

Provas

O Analista de Informática foi incumbido de escolher a versão do software de virtualização VMware para instalar no servidor do CREMESP. Sabendo-se que uma das premissas é que seja executado diretamente sobre o hardware do servidor, a versão a ser escolhida é

Provas

- Segurança de RedesFirewall

- Segurança de RedesVPN: Virtual Private Network

- TCP/IPSub-redes, Máscara e Endereçamento IP

Considere a ACL abaixo para o servidor Proxy Squid.

acl rede_local src 192.168.0.0/255.255.255.0 http_access allow all rede_local

Esta ACL

Provas

Para escolher o protocolo de transferência para a recepção de e-mail nos computadores do CREMESP, o Analista deve considerar que

Provas

Para ajustar automaticamente o relógio de um computador, o Administrador habilitou o serviço NTP (Network Time Protocol) que tem como característica

Provas

O sistema de gerenciamento de nomes de domínio é composto de servidores distribuídos hierarquicamente nos vários níveis do domínio da internet. Nesse sistema, quando um computador cliente faz uma solicitação de nome de domínio, ele envia a solicitação para o

Provas

Caderno Container