Foram encontradas 275 questões.

"_____ contém todo o software básico, necessário para inicializar a pIaca-mãe, checar os dispositivos instalados e carregar o Sistema Operacional (SO), o que pode ser feito a partir do HD, CD-ROM, pen drive, ou qualquer outra mídia disponível. Inclui também o Setup, o software que permite configurar as diversas opções oferecidas pela placa. O processador é programado para procurar e executar _____ sempre que o micro for ligado."

As lacunas são preenchidas corretamente com:

Provas

Segundo o Guia PMBoK, o gerenciamento dos custos do projeto inclui os processos:

Provas

OLAP é o conjunto de ferramentas que possibilita efetuar a exploração dos dados de um Data Warehouse. Essa exploração é feita por meio de operações, dentre elas, as descritas a seguir.

I. A funcionalidade de uma ferramenta OLAP é caracterizada pela análise multidimensional dinâmica dos dados. Essas operações são utilizadas para navegar nas dimensões. Permitem uma forma de mudança das dimensões a serem visualizadas.

II. São operações para movimentar a visão dos dados ao longo dos níveis hierárquicos de uma dimensão. Uma delas ocorre quando o usuário aumenta o nível de detalhe da informação, diminuindo o nível de granularidade. A outra ocorre quando o usuário aumenta o nível de granularidade, diminuindo o nível de detalhamento da Informação.

Os itens I e II referem-se, respectivamente, às operações:

Provas

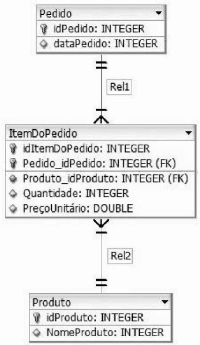

Analise o modelo de dados a seguir.

Sobre ele, é correto afirmar que:

Provas

O Departamento de Governo Eletrônico, ligado à Secretaria de Logística e Tecnologia da Informação, publicou em uma cartilha conhecida como eMAG (Acessibilidade de Governo Eletrônico) recomendações de acessibilidade para a construção e adaptação de conteúdos do Governo Brasileiro na Internet. Com relação a essas recomendações, é incorreto afirmar que ao se construir ou adaptar um site deve-se assegurar que:

Provas

A segurança lógica de um sistema computacional se preocupa com os dados que trafegam e provê sistemas como antivírus e firewall. Sobre os firewalls, é correto afirmar que:

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Acompanhe uma parte das etapas de comunicação (conexão de controle) entre um computador cliente e um servidor:

Cliente:

SYN, port de destino=21, part de origem = 1040.

Servidor:

SYN, ACK, port destinatário = 1040, port originário = 21.

Cliente:

SYN, ACK, port destinatário=21, port originário : 1040.

Esta comunicação envolve um protocolo da camada de Aplicação do Modelo TCP/IP conhecido como:

Provas

Instrução: Texto para a questão abaixo.

Pedro foi solicitado a montar uma rede local composta por um servidor e mais três computadores ligados a um switch. Seu chefe solicitou que o endereço IP para a rede (endereço de rede fosse 10.000, com máscara de rede /27.

O número de IPs disponíveis (hosts) para serem usados nos computadores da rede (tirando o endereço de rede e de broadcast) se rá:

Provas

Instrução: Texto para a questão abaixo.

Pedro foi solicitado a montar uma rede local composta por um servidor e mais três computadores ligados a um switch. Seu chefe solicitou que o endereço IP para a rede (endereço de rede fosse 10.000, com máscara de rede /27.

Baseado no texto, é correto afirmar que o endereço de broadcast da rede será:

Provas

Os algoritmos de criptografia de chave simétrica podem ter dois tipos de cifragem: de blocos ou de fluxo. Suponha que você está utilizando a cifragem de blocos e tenha um texto simples de 226 bytes de comprimento e a cifragem que está utilizando opera em blocos de 16 bytes. Após encriptar 14 blocos de 16 bytes (224 bytes), o algoritmo:

Provas

Caderno Container