Foram encontradas 605 questões.

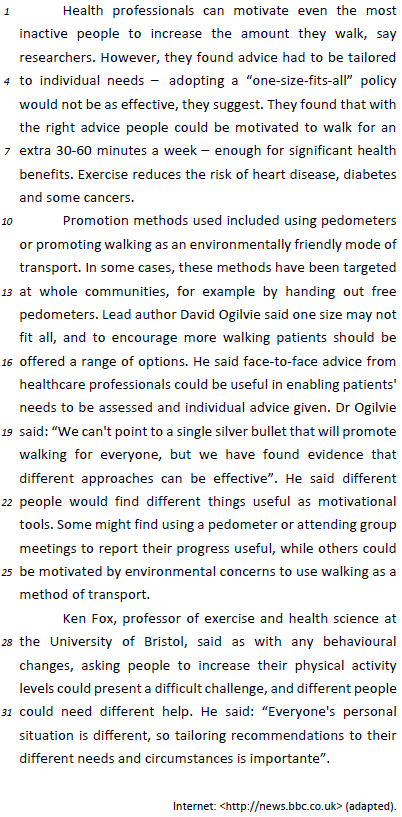

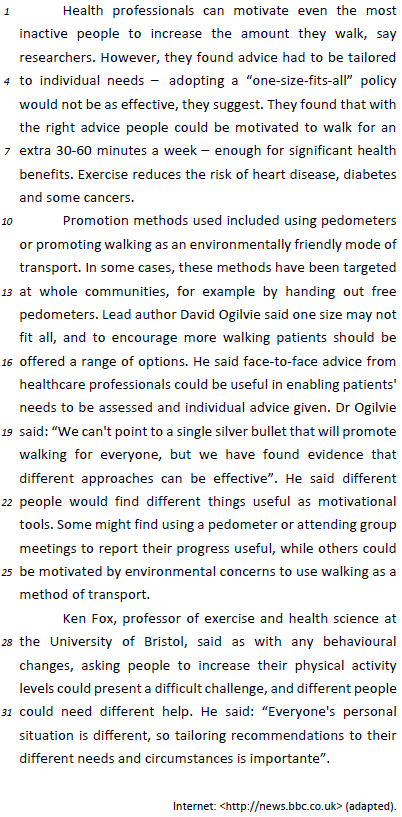

According to the text, judge the following items.

The modal verb “can”, in the sentence “Health professionals can motivate even the most inactive people” (lines 1 and 2), expresses the notion of ability.

Provas

According to the text, judge the following items.

Researchers have found that a “one-size-fits-all” policy can be effective to promote walking.

Provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia Simétrica

Com relação à segurança de sistemas, julgue os itens seguintes.

O sistema de chaves pública e privada, dito simétrico, visa garantir a segurança da comunicação na Internet. Baseia-se em uma chave de difícil geração e comum aos dois lados do sistema.

Provas

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

Com relação à segurança de sistemas, julgue os itens seguintes.

Os malwares, que englobam os vírus, spywares, worms, entre outras pragas virtuais, são passíveis de serem desenvolvidos não somente para plataforma Windows, mais popular e, por isso, mais visada.

Provas

Com relação à segurança de sistemas, julgue os itens seguintes.

Provas

Com relação à segurança de sistemas, julgue os itens seguintes.

Existem dois tipos básicos de firewalls: o por hardware e o por software, sendo que o por hardware geralmente é mais robusto que o por software, que é restrito a um computador.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaIdentificação e Autorização

Com relação à segurança de sistemas, julgue os itens seguintes.

O procedimento de autenticação vem depois do processo de autorização, ambos buscando verificar a identidade digital do usuário e seus atributos de acesso, informações existentes em um banco de dados.

Provas

- Protocolos e ServiçosAcesso ao MeioVLAN: Virtual LAN

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

A respeito de redes wireless 802.11a/b/g/n, NAT e VLANs, julgue os itens subsequentes.

Uma rede virtual local (VLAN) possui restrição de configuração, podendo existir somente quando sua formação for baseada no endereço MAC de cada dispositivo da rede.

Provas

A respeito de redes wireless 802.11a/b/g/n, NAT e VLANs, julgue os itens subsequentes.

O NAT possibilita que computadores de uma rede local privada, como, por exemplo, a caseira, tenham acesso à Internet a partir de um router. Como o próprio nome identifica, o NAT realiza a tradução do endereço de rede, utilizando uma tabela de espalhamento ou hash.

Provas

A respeito de redes wireless 802.11a/b/g/n, NAT e VLANs, julgue os itens subsequentes.

As redes wireless 802.11 vêm evoluindo com o tempo, buscando o melhor desempenho possível e utilizando formas para otimizar o uso das faixas de frequência disponíveis: em torno de 2,4 GHz e em torno de 5 GHz. A propagação do sinal de rádio na faixa 2,4 GHz é melhor que a da faixa de 5 GHz.

Provas

Caderno Container