Foram encontradas 120 questões.

# /etc/dhcp3/dhcpd.conf

ddns-update-style none;

default-lease-time 300;

max-lease-time 7200;

authoritative;

subnet 192.168.1.0 netmask 255.255.255.0 {

range 192.168.1.100 192.168.1.99;

option routers 192.168.1.1;

option domain-name-servers 164.41.1.3,164.41.1.2;

option broadcast-address 192.168.1.255;

}

Considerando o trecho de código acima, alterado a partir de www.gdhpress.com.br, julgue o item subsequente.

A linha default-lease-time serve para controlar o tempo de renovação dos endereços IP. No código mostrado, esse tempo corresponde a 5 horas, que é quando o servidor verifica se as estações ainda estão ativas.

Provas

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

Devido à velocidade da conexão e tempo de respostas, o serviço NTP utiliza pacotes UDP e a porta 125. Assim, no caso de existir um filtro IP entre o servidor NTP e as máquinas que irão acessá-lo, deverão ser permitidas as conexões direcionadas à porta 125/udp do servidor NTP.

Provas

- Gerenciamento de RedesSNMP: Simple Network Management Protocol

- Protocolos e ServiçosConfiguração de RedeNTP: Network Time Protocol

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

O NTP implementa um modelo de sincronização hierárquico distribuído. No topo da hierarquia estão os servidores de tempo stratum 1, que são computadores conectados diretamente a dispositivos conhecidos como relógios de referência.

Provas

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

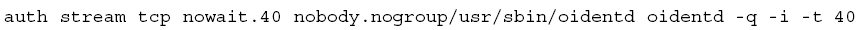

A linha  no arquivo

no arquivo  permite a habilitação do servidor ident, que opera por default na porta 113 e permite identificar qual usuário efetuou determinada conexão e o sistema operacional usado.

permite a habilitação do servidor ident, que opera por default na porta 113 e permite identificar qual usuário efetuou determinada conexão e o sistema operacional usado.

Provas

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

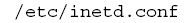

O comando  tem a seguinte função: todo o tráfego originado na rede 192.168.0.0/24 e destinado a interface eth1 terá seu endereço IP de destino substituído por 192.168.25.11.

tem a seguinte função: todo o tráfego originado na rede 192.168.0.0/24 e destinado a interface eth1 terá seu endereço IP de destino substituído por 192.168.25.11.

Provas

Julgue os próximos itens, referentes a conceitos de configuração segura e administração de servidores de rede, de aplicações, de firewalls e de sistemas de detecção de intrusão.

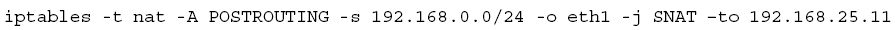

A adição da regra echo  no arquivo

no arquivo  evita ataques como syn flood attack.

evita ataques como syn flood attack.

Provas

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

A análise de tráfego não autorizada em uma rede é considerada um ataque passivo pois o conteúdo dos pacotes não é alterado, embora possa ser coletada uma considerável quantidade de informação do fluxo de mensagens entre os entes que se comunicam.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

O WEP possui proteção da integridade criptográfica enquanto que o protocolo MAC 802.11 utiliza cyclic redundancy check (CRC) para verificar a integridade dos pacotes e confirmar os pacotes com checksum correto. A combinação dessas duas ações diminui a vulnerabilidade do sistema.

Provas

- Segurança de RedesAutenticação de Rede

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

No padrão IEEE 802.11, são definidos dois métodos para validar usuários móveis que desejam acessar uma rede cabeada: autenticação de sistema aberto e autenticação de chave compartilhada. Ambos os métodos utilizam algoritmos de criptografia específicos.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Com relação a segurança em redes IEEE 802.11, julgue os itens seguintes.

Os três serviços de segurança básicos definidos pelo IEEE para as redes wireless (WLAN) são: autenticação, confidencialidade e integridade. A autenticação é considerada um objetivo primário do WEP, enquanto que confidencialidade e integridade são considerados serviços secundários.

Provas

Caderno Container