Foram encontradas 60 questões.

Existem várias estratégias de respostas a riscos de projetos de software. As estratégias a seguir se aplicam a ameaças ou riscos que, se ocorrerem, podem ter impactos negativos nos objetivos do projeto, bem como estratégias que podem ser usadas tanto para riscos negativos ou ameaças como para riscos positivos ou oportunidades.

I. Indica que a equipe do projeto decidiu não alterar o plano de gerenciamento do projeto para lidar com um risco ou não conseguiu identificar outra estratégia de resposta adequada. Pode ser passiva ou ativa. A passiva não requer nenhuma ação exceto documentar a estratégia, deixando que a equipe do projeto trate dos riscos quando eles ocorrerem. A ativa mais comum é estabelecer uma reserva para contingências, incluindo tempo, dinheiro ou recursos para lidar com os riscos.

II. Implica na redução da probabilidade e/ou do impacto de um evento de risco adverso para dentro de limites aceitáveis. Adotar uma ação antecipada para reduzir a probabilidade e/ou o impacto de um risco ocorrer no projeto em geral é mais eficaz do que tentar reparar o dano depois de o risco ter ocorrido. Adotar processos menos complexos, fazer mais testes ou escolher um fornecedor mais estável são exemplos de ações.

III. Procura eliminar a incerteza associada com um determinado risco positivo, garantindo que a oportunidade realmente aconteça. Exemplos incluem designar os recursos mais talentosos da organização para o projeto a fim de reduzir o tempo de conclusão ou para proporcionar um custo mais baixo do que foi originalmente planejado.

A associação correta, das estratégias de risco com sua definição, está expressa em

Provas

Nível 0 A IV B II C II D III E IV Nível 1 A II B IV C V D II E III Nível 2 A I B III C I D IV E II

Nível 3 A III B I C III D V E V

Nível 4 A V B VI C IV D VI E I

Nível 5 A VI B V C VI D I E VI

Provas

Provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Provas

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

Provas

- Certificado DigitalFundamentos: Certificado Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Preenche, correta e respectivamente, as lacunas I, II e III:

Provas

Provas

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Sessão

- Modelo OSIModelo OSI: Camada de Apresentação

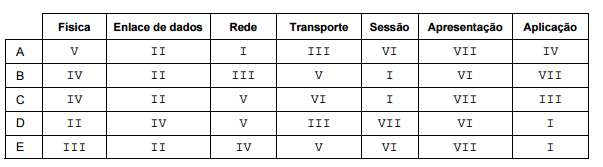

A relação correta entre a descrição presente no item e a respectiva camada é

Provas

Provas

- LinguagensJava

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Polimorfismo

Atenção: Para responder à questão, considere as informações abaixo.

Considere a existência de um projeto chamado Prova criado com a IDE NetBeans, contendo as classes Principal, Funcionário, Mensalista e Diarista.

Classe Funcionário:

package classes;

public class Funcionário {

private int id;

private String nome;

private double valorRef;

public Funcionário(int id, String nome, double valorRef) {

this.id = id;

this.nome = nome;

this.valorRef = valorRef;

}

public Funcionário() {

} public int getId() {

return id;

}

public void setId(int id) {

this.id = id;

}

public String getNome() {

return nome;

}

public void setNome(String nome) {

this.nome = nome;

}

public double getValorRef() {

return valorRef; }

public void setValorRef(double valorRef) {

this.valorRef = valorRef;

}

public double obterSalario(){

return valorRef;

}

}

Classe Mensalista:

package classes;

public class Mensalista extends Funcionário{

private double horasExtras;

private double descontos;

public Mensalista(double horasExtras, double descontos, int id, String nome, double valorRef) {

super(id, nome, valorRef);

this.horasExtras = horasExtras;

this.descontos = descontos;

}

public double getDescontos() {

return descontos;

}

public void setDescontos(double descontos) {

this.descontos = descontos;

}

public double getHorasExtras() {

return horasExtras;

}

public void setHorasExtras(double horasExtras) {

this.horasExtras = horasExtras;

}

@Override public double obterSalario(){

return super.getValorRef() + horasExtras - descontos;

}

}

Classe Diarista:

package classes;

public class

Diarista extends Funcionário {

public int diasTrabalhados;

public Diarista(int diasTrabalhados, int id, String nome, double valorRef) {

super(id, nome, valorRef);

this.diasTrabalhados = diasTrabalhados;

}

public int getDiasTrabalhados() {

return diasTrabalhados;

}

public void setDiasTrabalhados(int diasTrabalhados) {

this.diasTrabalhados = diasTrabalhados;

}

@Override public double obterSalario(){

return super.getValorRef() * diasTrabalhados;

}

}

Classe Principal:

package principal;

import classes.Diarista;

import classes.Funcionário;

import classes.Mensalista;

public class Principal {

public static void main(String[] args) {

double sal01, sal02;

Funcionário fun01 = new Diarista(12, 1, "Maria Joaquina", 80.00);

Funcionário fun02 = new Mensalista(500.00, 200.00, 2, "Pedro Henrique",1500.00);

sal01 = fun01.obterSalario();

sal02 = fun02.obterSalario();

}

}

Provas

Caderno Container