Foram encontradas 787 questões.

Provas

- Gerenciamento de ProcessosBloco de Controle de Processo (PCB)

- Gerenciamento de ProcessosProcesso (Programa em Execução)

− Estado do processo: I .

− II : incluem o período de tempo real e de CPU usados, os limites de tempo, os números de conta, os números de jobs ou processos etc.

− Contador do programa: indica o endereço da próxima instrução a ser executada para este processo.

− Informações de escalonamento de CPU: III . Preenche, correta e respectivamente, as lacunas I, II e III:

Preenche, correta e respectivamente, as lacunas I, II e III:

Provas

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxManipulação de Arquivos e Pastas (Shell)find

- LinuxManipulação de Arquivos e Pastas (Shell)ls

- LinuxManipulação de Arquivos e Pastas (Shell)mkdir (Linux)

- LinuxManipulação de Arquivos e Pastas (Shell)rmdir (Linux)

Provas

Programas de aplicação

( I ) Sistemas de arquivos lógico

( II ) Módulo de organização de arquivos

( III ) Sistema de arquivos básico

( IV ) Controle de I/O

Para cada uma destas camadas existe uma descrição correspondente, como segue:

1. consiste em drivers de dispositivos e manipuladores de interrupções para transferir informações entre a memória principal e o sistema de disco. 2. gerencia a informação dos metadados e a estrutura do diretório. Ele mantém a estrutura dos arquivos por intermédio dos FCBs – File Control Blocks. 3. precisa apenas enviar comandos genéricos para o driver de dispositivo apropriado para ler e gravar blocos físicos no disco. Esta camada também gerencia os buffers de memória e os caches que mantêm vários sistemas de arquivos, diretórios e blocos de dados. 4. conhece os arquivos e seus blocos lógicos, bem como os blocos físicos. Conhecendo o tipo de alocação utilizado e a localização do arquivo, pode traduzir endereços de blocos lógicos para endereços de blocos físicos.

A associação correta das camadas com sua descrição está expressa em

Provas

- Gestão de ServiçosITILITIL v4Central de Serviços (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão de Incidentes (ITILv4)

Preenche corretamente a lacuna:

Provas

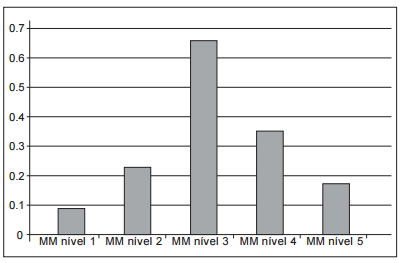

Observando o gráfico acima e, de acordo com o CobiT, é correto afirmar que

Provas

Provas

Existem várias estratégias de respostas a riscos de projetos de software. As estratégias a seguir se aplicam a ameaças ou riscos que, se ocorrerem, podem ter impactos negativos nos objetivos do projeto, bem como estratégias que podem ser usadas tanto para riscos negativos ou ameaças como para riscos positivos ou oportunidades.

I. Indica que a equipe do projeto decidiu não alterar o plano de gerenciamento do projeto para lidar com um risco ou não conseguiu identificar outra estratégia de resposta adequada. Pode ser passiva ou ativa. A passiva não requer nenhuma ação exceto documentar a estratégia, deixando que a equipe do projeto trate dos riscos quando eles ocorrerem. A ativa mais comum é estabelecer uma reserva para contingências, incluindo tempo, dinheiro ou recursos para lidar com os riscos.

II. Implica na redução da probabilidade e/ou do impacto de um evento de risco adverso para dentro de limites aceitáveis. Adotar uma ação antecipada para reduzir a probabilidade e/ou o impacto de um risco ocorrer no projeto em geral é mais eficaz do que tentar reparar o dano depois de o risco ter ocorrido. Adotar processos menos complexos, fazer mais testes ou escolher um fornecedor mais estável são exemplos de ações.

III. Procura eliminar a incerteza associada com um determinado risco positivo, garantindo que a oportunidade realmente aconteça. Exemplos incluem designar os recursos mais talentosos da organização para o projeto a fim de reduzir o tempo de conclusão ou para proporcionar um custo mais baixo do que foi originalmente planejado.

A associação correta, das estratégias de risco com sua definição, está expressa em

Provas

Nível 0 A IV B II C II D III E IV Nível 1 A II B IV C V D II E III Nível 2 A I B III C I D IV E II

Nível 3 A III B I C III D V E V

Nível 4 A V B VI C IV D VI E I

Nível 5 A VI B V C VI D I E VI

Provas

1. Carla está trabalhando na Defensoria Pública e precisa de um documento importante salvo no computador da casa dela.

2. Carla saiu de casa e deixou o computador de casa ligado e quer desligá-lo mesmo já estando no trabalho.

3. Carla está preocupada com o que o seu filho possa estar fazendo em casa e quer, do local de trabalho, monitorar os acessos (na internet), que estão sendo feitos, em casa, pelo filho.

É correto afirmar que

Provas

Caderno Container