Foram encontradas 795 questões.

Provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasMalwaresRootkit

Considere o texto abaixo publicado pela Microsoft.

É um tipo especial de malware, porque você não sabe o que ele está fazendo e é muito difícil de ser detectado e removido. Seu objetivo é esconder a si mesmo e de outros softwares para não ser visto, buscando evitar que um usuário identifique e remova o software atacado. O malware pode se esconder em quase todos os softwares, incluindo servidores de arquivos, permitindo, assim, que um atacante armazene diversos arquivos infectados, invisivelmente, em seu computador.

Eles não infectam os computadores como os vírus ou worms fazem. Em vez disso, um atacante identifica uma vulnerabilidade existente no sistema de destino. As vulnerabilidades podem incluir uma porta de rede aberta, um sistema não protegido ou um sistema com senha fraca do administrador. Após obter acesso ao sistema vulnerável, o atacante pode instalar manualmente, como administrador, o malware. Esse tipo de ataque secreto direcionado não ativa controles automáticos de segurança da rede, como os sistemas de detecção a intrusos.

Identificá-los pode ser difícil, mas há diversos pacotes de software que os detectam. Esses pacotes dividem-se em duas categorias: detectores baseados em assinatura, que procuram arquivos binários específicos, e em comportamento, que procuram elementos ocultos.

(Adaptado de: https://technet.microsoft.com/pt-br/library/dd459016.aspx)

O texto refere-se ao malware

Provas

Ao participar de um seminário de segurança cibernética, um Técnico ficou ciente que a indústria de segurança está trabalhando na popularização dos filtros de tráfego para aplicações em nuvem, incluindo serviços de segurança para aplicações web no modelo SaaS, com uma oferta cada vez mais variada e de custo acessível. Estes dispositivos são posicionados em situações estratégicas das redes locais e da nuvem, sendo capazes de detectar pequenas ou grandes anomalias, em relação ao padrão de tráfego, e disparar mecanismos de alerta, proteção ou destravamento de ataques. Um especialista em segurança afirmou que grandes empresas exploradoras da nuvem, como Amazon, Cisco, IBM e provedores de infraestrutura de nuvens públicas ou híbridas de todos os portes estão ajudando a disseminar a adoção deste tipo de dispositivo como forma de mitigação dos riscos nesse ambiente.

O dispositivo mencionado é o

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

Provas

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Provas

Provas

Provas

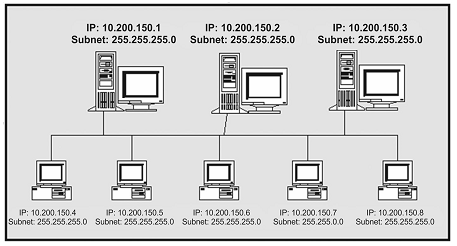

Considere a rede local baseada em TCP/IP da figura abaixo.

Nesta rede,

Provas

No LDAP, a unidade básica de informação armazenada em um diretório é denominada entrada. As entradas são compostas por um conjunto de atributos referentes a um objeto. Considere a entrada abaixo.

# Administrador do Diretório

dn: cn=admin,dc=defensoria,dc=rs,dc=gov,dc=br

objectClass: simpleSecurity

Object objectClass: organizationalRole

cn: admin

userPassword: topsecret

description: Administrador LDAP

Em relação ao LDAP e à entrada do exemplo é correto afirmar que

Provas

Caderno Container