Foram encontradas 360 questões.

As redes aplicadas aos negócios são utilizadas pelas empresas com finalidades comerciais e corporativas. Sobre estas redes pode-se afirmar:

Provas

Questão presente nas seguintes provas

A placa-mãe é um dos componentes críticos dos computadores, pois definirá as limitações da máquina como um todo. Você deve prestar muita atenção em uma série de detalhes na hora de escolher sua motherboard. Assinale a alternativa correta sobre a placa-mãe.

Provas

Questão presente nas seguintes provas

Se um programa de backup souber quando o último backup de um arquivo foi realizado e a data da última gravação do arquivo no diretório indicar que o arquivo não mudou desde aquela data, então o arquivo não precisa ser copiado novamente. O novo ciclo pode ter seu backup gravado sobre o conjunto anterior ou em um novo conjunto de mídias de backup. Desta forma, pode-se restaurar um disco inteiro iniciando as restaurações com o ...... e continuando com cada um dos ...... .

As lacunas são, respectivamente, preenchidas por:

As lacunas são, respectivamente, preenchidas por:

Provas

Questão presente nas seguintes provas

O servidor de e-mail do destinatário ao receber uma mensagem para um dos seus usuários simplesmente a coloca na caixa postal deste usuário. A transferência de mensagens recebidas entre o servidor e o cliente de e-mail requer a utilização de outros programas e protocolos. Usualmente é utilizado para este fim o protocolo ......, que guarda as mensagens dos usuários em caixas postais e aguarda que estes venham buscar suas mensagens. Outro protocolo que pode ser utilizado para este mesmo fim é o ...... que implementa, além das funcionalidades fornecidas pelo anterior, muitos outros recursos. Estes dois são protocolos para recebimentos de mensagens, ao contrário do protocolo ...... que serve para enviar mensagens.

Os protocolos referenciados no texto são, respectivamente, denominados:

Os protocolos referenciados no texto são, respectivamente, denominados:

Provas

Questão presente nas seguintes provas

Mesmo que você tenha tomado cuidados para elaborar a senha do seu e-mail e utilizado mecanismos de gerenciamento, podem ocorrer casos, por diversos motivos, de você perdê-la. Para restabelecer o acesso perdido, alguns sistemas disponibilizam recursos como:

1. permitir que responda a uma pergunta de segurança previamente determinada por você;

2. enviar a senha, atual ou uma nova, para o e-mail de recuperação previamente definido por você;

3. confirmar suas informações cadastrais, como data de aniversário, país de origem, nome da mãe, números de documentos etc;

4. apresentar uma dica de segurança previamente cadastrada por você;

5. enviar por mensagem de texto para um número de celular previamente cadastrado por você.

2. enviar a senha, atual ou uma nova, para o e-mail de recuperação previamente definido por você;

3. confirmar suas informações cadastrais, como data de aniversário, país de origem, nome da mãe, números de documentos etc;

4. apresentar uma dica de segurança previamente cadastrada por você;

5. enviar por mensagem de texto para um número de celular previamente cadastrado por você.

Todos estes recursos podem ser muito úteis, desde que cuidadosamente utilizados, pois assim como podem permitir que você recupere um acesso, também podem ser usados por atacantes que queiram se apossar da sua conta. Dentre os cuidados que você deve tomar ao usá-los estão os listados abaixo. Assinale o INCORRETO.

Provas

Questão presente nas seguintes provas

Os sistemas de computação contêm muitos objetos de hardware e software que precisam ser protegidos contra a má utilização.

Sobre este tema considere os itens abaixo.

Sobre este tema considere os itens abaixo.

I. Um direito de acesso é a permissão para executar uma operação sobre um objeto.

II. Um domínio possui um conjunto de direitos de acesso.

III. Os processos são executados em domínios e podem utilizar qualquer um dos direitos de acesso do domínio para acessar e manipular objetos.

IV. Durante seu tempo de vida, um processo fica limitado a um domínio de proteção não podendo ser autorizado a comutar de um domínio para outro.

II. Um domínio possui um conjunto de direitos de acesso.

III. Os processos são executados em domínios e podem utilizar qualquer um dos direitos de acesso do domínio para acessar e manipular objetos.

IV. Durante seu tempo de vida, um processo fica limitado a um domínio de proteção não podendo ser autorizado a comutar de um domínio para outro.

Está correto o que se afirma APENAS em

Provas

Questão presente nas seguintes provas

Assinale a alternativa que traz classificações dos dispositivos que sejam todas corretas:

Provas

Questão presente nas seguintes provas

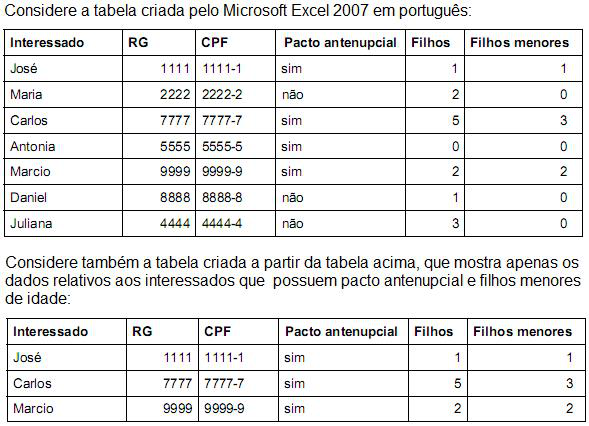

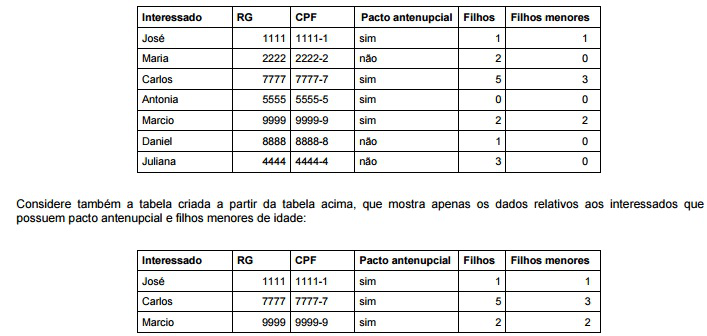

Para obter a 2a tabela a partir da 1a tabela

Provas

Questão presente nas seguintes provas

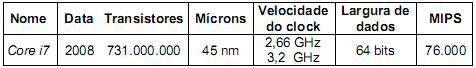

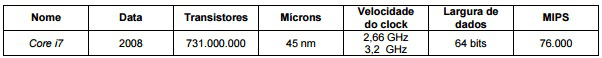

Sobre os dados apresentados, é correto afirmar que

Provas

Questão presente nas seguintes provas

Considere a tabela criada pelo Microsoft Excel 2007 em português:

| Interessado | RG | CPF | Adotando | Idade | Laudo Médico | Termo da guarda |

| José | 1111 | 1111-1 | Josevaldo | 16 | Violência | Presente |

| Maria | 2222 | 2222-2 | Mariana | 2 | Abandono | Não apresentado |

| Carlos | 7777 | 7777-7 | Carla | 18 | Abuso | Não apresentado |

| Antonia | 5555 | 5555-5 | Antonio | 8 | Violência | Presente |

| Marcio | 9999 | 9999-9 | Marcia | 19 | Violência | Presente |

| Daniel | 8888 | 8888-8 | Daniela | 12 | Violência | Não apresentado |

| Juliana | 4444 | 4444-4 | Julio | 5 | Abuso | Presente |

Caso você queira obter apenas os dados abaixo relativos aos menores de 18 anos que sofreram Violência comprovada pelo Laudo Médico:

| Interessado | RG | CPF | Adotando | Idade | Idade Laudo Médico | Termo da guarda |

| José | 1111 | 1111-1 | Josevaldo | 16 | Violência | Presente |

| Antonia | 5555 | 5555-5 | Antonio | 8 | Violência | Presente |

| Daniel | 8888 | 8888-8 | Daniela | 12 | Violência | Não apresentado |

Você deve:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container