Foram encontradas 1.633 questões.

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: EMGEPRON

A sigla R A I D, de Redundant Array of Independent Disks, está associada a um mecanismo criado com o objetivo de melhorar o desempenho e segurança dos discos rígidos existentes em um PC qualquer, através do uso de HDs extras. A figura abaixo ilustra um tipo de RAID, c o m a s características listadas a seguir.

- A redundância é total: tudo o que for gravado em um disco é gravado também no segundo, por isso, esse é conhecido como disk mirror, replicação e espelhamento.

- O efeito indesejado desse tipo de redundância se refere ao fato de a capacidade de armazenamento cair pela metade, ou seja, se há a necessidade de, por exemplo, 2TB de gravação de dados no sistema, será necessário implementar 4TB.

O RAID descrito acima é do tipo:

Provas

Em relação aos meios de transmissão empregados em redes cabeadas, observam-se as figuras I e II abaixo referentes aos conectores de fibra óptica.

l.  É bastante utilizado por sua excelente performance e de fácil manuseio, que usa um sistema simples de encaixe e oferece pouca perda de sinal, sendo ideal para aplicações em telecomunicações. É bastante popular em redes Gigabit, tanto para cabos multimodo quanto monomodo, com ponteira de 2,5mm.

É bastante utilizado por sua excelente performance e de fácil manuseio, que usa um sistema simples de encaixe e oferece pouca perda de sinal, sendo ideal para aplicações em telecomunicações. É bastante popular em redes Gigabit, tanto para cabos multimodo quanto monomodo, com ponteira de 2,5mm.

ll.  É bastante utilizado por sua excelente performance e fácil manuseio, que usa um sistema simples de encaixe e oferece pouca perda de sinal, sendo ideal para aplicações em telecomunicações. É bastante popular em redes Gigabit, tanto para cabos multimodo quanto monomodo, com ponteira de 2,5mm.

É bastante utilizado por sua excelente performance e fácil manuseio, que usa um sistema simples de encaixe e oferece pouca perda de sinal, sendo ideal para aplicações em telecomunicações. É bastante popular em redes Gigabit, tanto para cabos multimodo quanto monomodo, com ponteira de 2,5mm.

O conectores em I e II são conhecidos, respectivamente, pelas siglas (terminologia):

Provas

No que diz respeito ao Modelo de Referência OSI/ISO e à arquitetura TCP/IP, o protocolo TCP possui as características listadas a seguir.

- É referenciado como um protocolo com conexão.

- Opera em uma camada do modelo OSI/ISO que busca garantir a integridade dos dados.

- Implementa uma técnica de funcionamento para controle do fluxo de pacotes sobre um modo de transmissão eficiente.

A camada, a técnica e o modo de transmissão são, respectivamente:

Provas

Em relação aos parâmetros do BACULA utilizados nos arquivos de configuração, em Pools, podem-se alterar os limitadores de uso dos volumes, necessários para a reciclagem. A seguir, são observados algumas opções:

I. É uma opção que, habilitada (o valor default é no), o Bacula só usará o volume uma vez e, após isso, irá encerrá-lo;

II. Indica o período de tempo pelo qual o volume pode ser gravado, sendo iniciado a partir do primeiro “job” para ele submetido. Após este tempo, o volume é automaticamente encerrado;

III. Indica o número máximo de “jobs” do volume e, quando atingido, o mesmo é encerrado;

IV. Indica o número máximo de “bytes por volume” e, quando atingido, o volume se encerra.

As opções caraterizados em I, II, III e IV são, respectivamente:

Provas

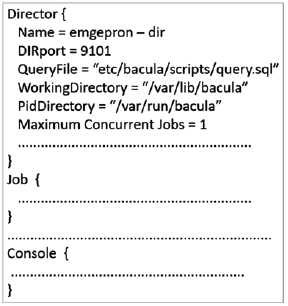

No que se refere aos parâmetros do BACULA, utilizados nos arquivos de configuração, destaca-se:

I. Tem a finalidade de definir o período de tempo em que os dados gravados serão mantidos na base de dados do catálogo. É importante ressaltar isso, pois somente dentro desse período é que o administrador poderá navegar no banco de dados e fazer a restauração dos arquivos individualmente.

II. Tem a finalidade de definir o tempo em que ele os registros de backup serão mantidos na base de dados.

Os parâmetros caraterizados em I e II são, respectivamente:

Provas

Entre os arquivos de configuração do BACULA, um é o principal deles, sendo o maior e o mais complexo e nele constando as principais configurações de backup, como clientes, storages, pools, file sets, retenções e agendamentos. Enquanto mais de 99% das alterações na configuração são feitas nesse arquivo, os demais arquivos são raramente alterados. A figura abaixo ilustra sua estrutura.

Esse arquivo de configuração da BACULA é referenciado como:

Provas

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Ter uma estratégia de backup bem elaborada sempre faz a diferença. Duas modalidades de backup são caracterizadas a seguir.

I. O primeiro passo para instituir este tipo é a realização da cópia completa dos dados. Em seguida, a cada nova instrução de backup o sistema verificará quais arquivos foram alterados desde o último evento e, havendo alteração, só copiará os que forem mais atuais. Esse processo gera um fragmento de backup a cada operação, menor que a cópia completa dos dados. As principais vantagens é que esse processo é mais rápido que o backup completo e, por gravar somente arquivos alterados, ocupa menos espaço. A principal desvantagem está na demora para restauração, pois para que haja a recuperação de arquivos é necessário restaurar o último backup full e seus respectivos fragmentos subsequentes.

II. O primeiro passo é também realizar o primeiro backup completo, mas este tipo de backup compara o conteúdo a ser copiado com o último backup full e copia todas as alterações realizadas. Isso significa que uma maior quantidade de dados será gravada a cada novo backup deste tipo, pois o último fragmento sempre conterá todas as diferenças entre o backup original e o volume de dados atualizado. Esse processo é mais prático, pois só exigirá o backup completo e o último fragmento de backup para restauração de dados. O problema desse método é que dependendo do crescimento de dados da empresa, cada processo poderá gerar arquivos de backup deste tipo cada vez maiores, superando inclusive o tamanho do primeiro backup completo. Neste tipo de backup, apenas as últimas modificações são registradas, a velocidade do processo é maior, pois apenas os dados alterados no último backup são gravados.

Os tipos caracterizados em I e II são conhecidos, respectivamente, como backup:

Provas

BACULA é um software que permite ao administrador de sistema realizar a administração de backup, restauração e verificação dos dados de computadores em uma rede de sistemas mistos. No que diz respeito à instalação e configuração dos módulos do BACULA, três deles são detalhados a seguir.

I. É o serviço responsável pela administração de todos os processos de backup, restauração, verificação e arquivamento, sendo utilizado pelo administrador de sistema para efetuar agendamentos de backup e para recuperar arquivos.

II. É um programa que auxilia o administrador ou o usuário a se comunicar com o BACULA, podendo ser executado em qualquer computador da rede e em sistemas operacionais diferentes. Atualmente, existem 3 versões deste programa, em texto puro (TTy), em interface gráfica usando bibliotecas do Gnome e uma usando bibliotecas wxWidgets, tanto em formato Unix quanto em Windows.

III. É um serviço que possibilita a administração da gravação e da restauração dos dados e atributos dos backups fisicamente em mídias apropriadas, em formatos de volumes de dados gravados diretamente no disco rígido ou em outra mídia removível.

As denominações para os módulos detalhados em I, II e III são, respectivamente:

Provas

Nagios XI™ representa uma solução de monitoramento de infraestrutura de TI, possuindo componentes para atendimento aos requisitos organizacionais dos dias atuais. Entre esses componentes, três são destacados a seguir por suas finalidades:

I. para monitoramento de aplicativo, serviço e métrica;

II. para o back-end do banco de dados do mecanismo de monitoramento;

III. para a base de uma interface de usuário de configuração da web avançada.

Os componentes em I, II e III são conhecidos, respectivamente, por:

Provas

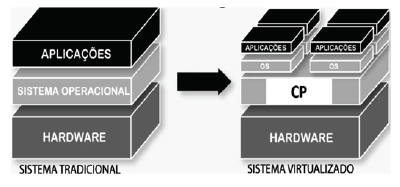

Virtualização é a tecnologia que permite utilizar os recursos de hardwares disponíveis em um sistema de computação para criar uma versão virtual de um ou mais sistemas e executá-los de forma isolada no mesmo hardware, como ilustrado a seguir.

- O componente identificado por CP representa um software utilizado para realizar o gerenciamento das VMs, funcionando em uma camada entre o hardware e o sistema operacional, sendo, desta forma responsável por fornecer ao sistema operacional a abstração da máquina virtual e por controlar o acesso dos sistemas operacionais convidados aos dispositivos de hardware.

O componente CP é denominado:

Provas

Caderno Container