Foram encontradas 752 questões.

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de Seleção

- Fundamentos de ProgramaçãoPseudocódigo

Analise o algoritmo a seguir, expresso na forma de uma pseudolinguem (Português Estruturado).

Início

Inteiro: x, y, z, Final, i;

Leia x, y;

z ← y;

y ← x;

x ← z;

Para i de 1 até 3 faça

[

Se (2x > 3y)

Então

[

x ← x+1;

y ← y+2;

]

Senão

[

y ← y+1;

x ← x+3;

]

]

Final ← x+y;

Fim.

No início do algoritmo, admita que os valores lidos para as variáveis x e y tenham sido, respectivamente, 3 e 2. Desta forma, é correto afirmar que o valor assumido pela variável Final ao término da execução desse algoritmo será:

Provas

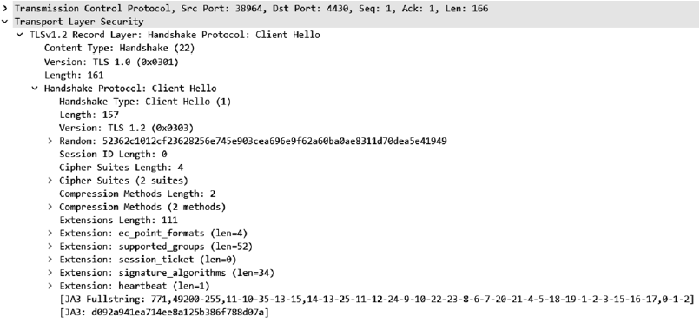

Um pacote de rede foi capturado por uma ferramenta do tipo sniffer, que efetua monitoramento e análise de tráfego. Sobre esse pacote, verificou-se que carrega um segmento TCP, o qual é exibido juntamente com seu payload da seguinte maneira.

Identifica-se que esse payload se refere ao protocolo TLS, sucessor do SSL.

Nesse cenário, pode-se afirmar corretamente que

Provas

A respeito do protocolo Kerberos, é correto afirmar que

Provas

Assinale a alternativa correta relacionada com a recomendação H.323.

Provas

No conjunto de protocolos da Internet encontra-se o UDP (User Datagram Protocol), que, entre outras características,

Provas

Existem diversos esquemas de modulação, como a modulação QAM-16 (Quadrature Amplitude Modulation). Esse tipo de modulação pode ser usado para transmitir

Provas

Na transmissão de dados digitais, colocar um sinal em determinada banda de frequência é útil para permitir que diferentes tipos de sinais coexistam no canal. Um dos tipos de transmissão utiliza uma banda de frequência arbitrária, que é usada para passar o sinal que se deseja transmitir. Esse tipo de transmissão é conhecido como

Provas

A respeito da tecnologia de decifração genérica (Generic Decryption), utilizada em programas antivírus, o código- -alvo malicioso não causa danos ao ambiente real do computador porque

Provas

Uma ameaça à segurança em ambientes de nuvem, listada pela Cloud Security Alliance, é caracterizada pela facilidade que um usuário tem em se registrar e começar a usar os serviços de um provedor de nuvem. Isso permite que atacantes entrem na nuvem para realizar ataques, tais como envio de spam e negação de serviço. Essa ameaça é conhecida como

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: VUNESP

Orgão: EsFCEx

Na linguagem CUDA, funções podem receber o qualificador __global__. O propósito deste qualificador é indicar ao compilador que a função

Provas

Caderno Container