Foram encontradas 50 questões.

Assinale a alternativa que indica, segundo a Microsoft, o que

deve ser feito se houver problemas durante a instalação do Microsoft Office 2016.

Provas

Questão presente nas seguintes provas

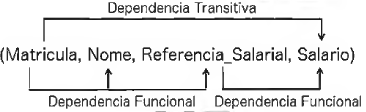

Com base no conceito de normalização de banco de dados e na tabela apresentada, é correto afirmar que a tabela está

Provas

Questão presente nas seguintes provas

- Banco de Dados RelacionalFundamentos de Banco de Dados Relacionais

- Banco de Dados RelacionalDependência Funcional

- Banco de Dados RelacionalTipos de ChavesSuperchave

Assinale a alternativa cuja superchave é válida para uma tabela

relacional com atributos definidos por R(A, B, C, D, E) e com

dependências funcionais AB → C, DE → B e CD → E.

Provas

Questão presente nas seguintes provas

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)route (Linux)

- LinuxRedes no LinuxTabelas de Roteamento no Linux

Assinale a alternativa que indica o comando Linux utilizado

para adicionar um gateway default a um host.

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisChamadas de Sistema (System Calls)

- Gerenciamento de ProcessosEscalonamento de Processos

- LinuxProcessos no Linux

No sistema operacional Linux, a prioridade de execução dos

processos varia, em geral, de -20 a +19. Considerando que

o valor-padrão é -10, assinale a alternativa cujo comando

aumenta a prioridade de execução de um programa chamado

gera-relatorio.

Provas

Questão presente nas seguintes provas

O Active Directory (AD) é o

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica a utilidade do Schema no

Active Directory (AD).

Provas

Questão presente nas seguintes provas

A virtualização

Provas

Questão presente nas seguintes provas

Com base na norma ABNT NBR ISO/IEC 27002:2013,

assinale a alternativa que apresenta as categorias de controle

associadas à organização da segurança da informação.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Controle de Acesso

- GestãoPolíticas de Segurança de Informação

No âmbito do desenvolvimento de sistemas de informação, é

uma boa prática utilizar o princípio segundo o qual quem

desenvolve uma aplicação não deve testá-la ou mantê-la, sob

pena de adquirir o domínio total sobre ela. Em segurança da

informação, essa boa prática está relacionada ao princípio

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container