Foram encontradas 1.484 questões.

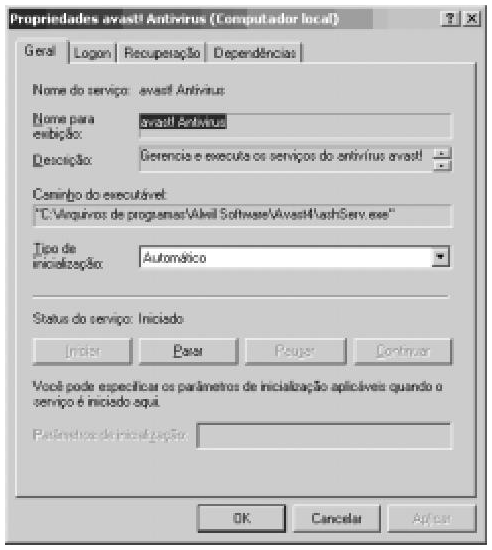

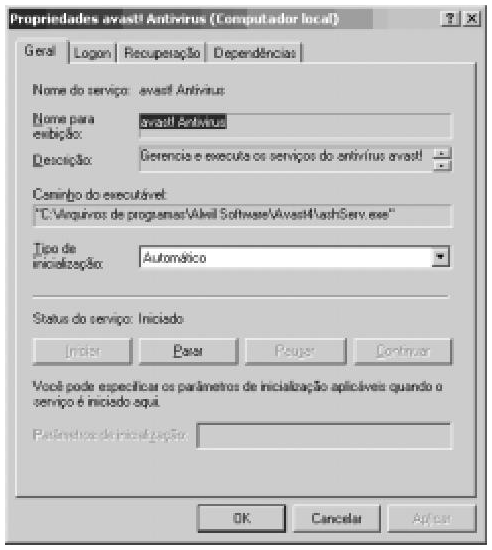

Considerando a figura acima, que ilustra a janela de propriedades de um serviço no Windows XP Professional, alcançado através do

gerenciador de serviços, julgue os itens seguintes.

Provas

Questão presente nas seguintes provas

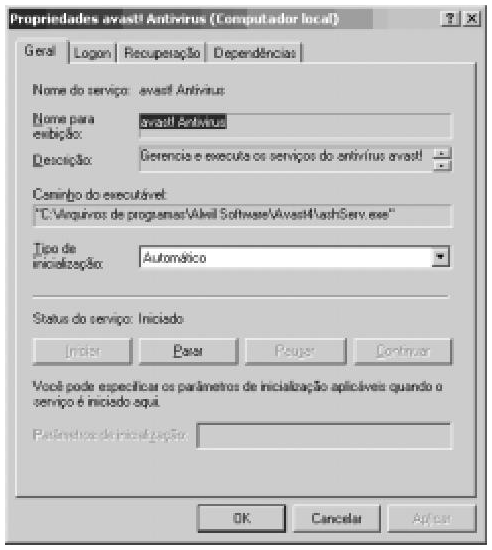

Considerando a figura acima, que ilustra a janela de propriedades de um serviço no Windows XP Professional, alcançado através do

gerenciador de serviços, julgue os itens seguintes.

Provas

Questão presente nas seguintes provas

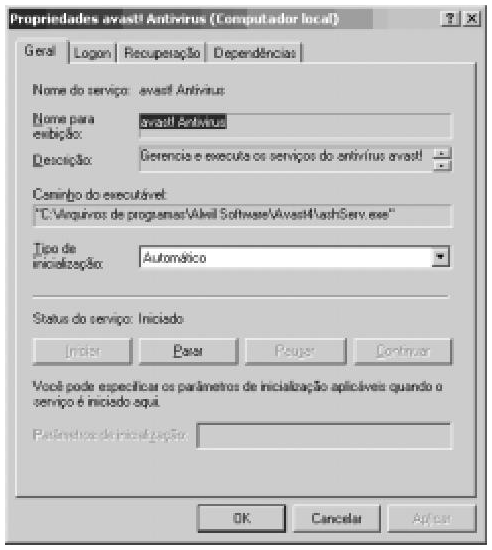

Considerando a figura acima, que ilustra a janela de propriedades de um serviço no Windows XP Professional, alcançado através do

gerenciador de serviços, julgue os itens seguintes.

Provas

Questão presente nas seguintes provas

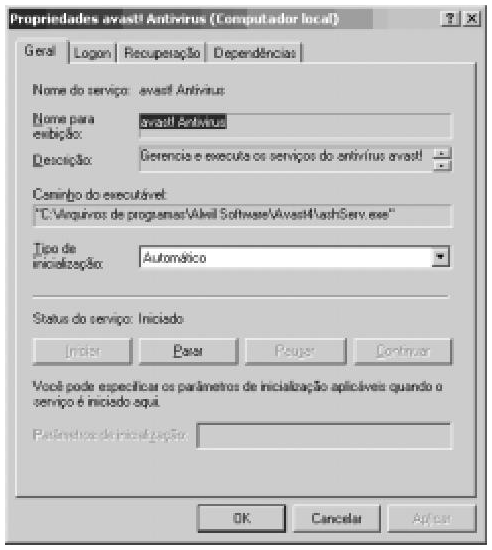

Considerando a figura acima, que ilustra a janela de propriedades de um serviço no Windows XP Professional, alcançado através do

gerenciador de serviços, julgue os itens seguintes.

Provas

Questão presente nas seguintes provas

Considerando a figura acima, que ilustra a janela de propriedades de um serviço no Windows XP Professional, alcançado através do

gerenciador de serviços, julgue os itens seguintes.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Segurança da informação e proteção de dados e equipamentos são

conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

A segurança da informação, além de outras técnicas, faz uso de confidencialidade, disponibilidade e integridade.conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

Provas

Questão presente nas seguintes provas

Segurança da informação e proteção de dados e equipamentos são

conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

A criptografia de chave pública é utilizada para a transmissão de dados na Internet e em redes locais.conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

Provas

Questão presente nas seguintes provas

Segurança da informação e proteção de dados e equipamentos são

conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

Na criptografia simétrica, é necessário um canal seguro para a troca da chave, que é utilizada no processo de cifrar e decifrar.conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

Provas

Questão presente nas seguintes provas

Segurança da informação e proteção de dados e equipamentos são

conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

Algoritmos de criptografia simétricos possuem chave de qualquer tamanho e, por isso, são muito lentos para o processo de decifração dos dados.conceitos fundamentais em um ambiente de tecnologia da

informação. No que se refere a esse assunto, julgue os próximos

itens.

Provas

Questão presente nas seguintes provas

Com relação a backup e sua aplicação em ambientes de

tecnologia da informação, julgue os itens a seguir.

A realização de um backup em rede local de usuários comuns, dependendo do volume e da periodicidade da política de backup, pode interferir na velocidade do barramento da rede local e, portanto, no desempenho da rede.tecnologia da informação, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container